Nueva amenaza: YourCyanide Ransomware

Basado en CMD Secuestro de datos Tu cianuro, actualmente en desarrollo, ha sido encontrado y analizado recientemente por el grupo de investigadores de malware de Trend Micro. El malware en cuestión aún no cifra los datos, pero realiza casi todo el resto de la funcionalidad.. Aunque YourCyanide contiene muchas funciones adicionales, su genealogía insinúa que el programa en disputa será principalmente un cifrado de extorsión de BTC, mientras que las otras características son secundarias.

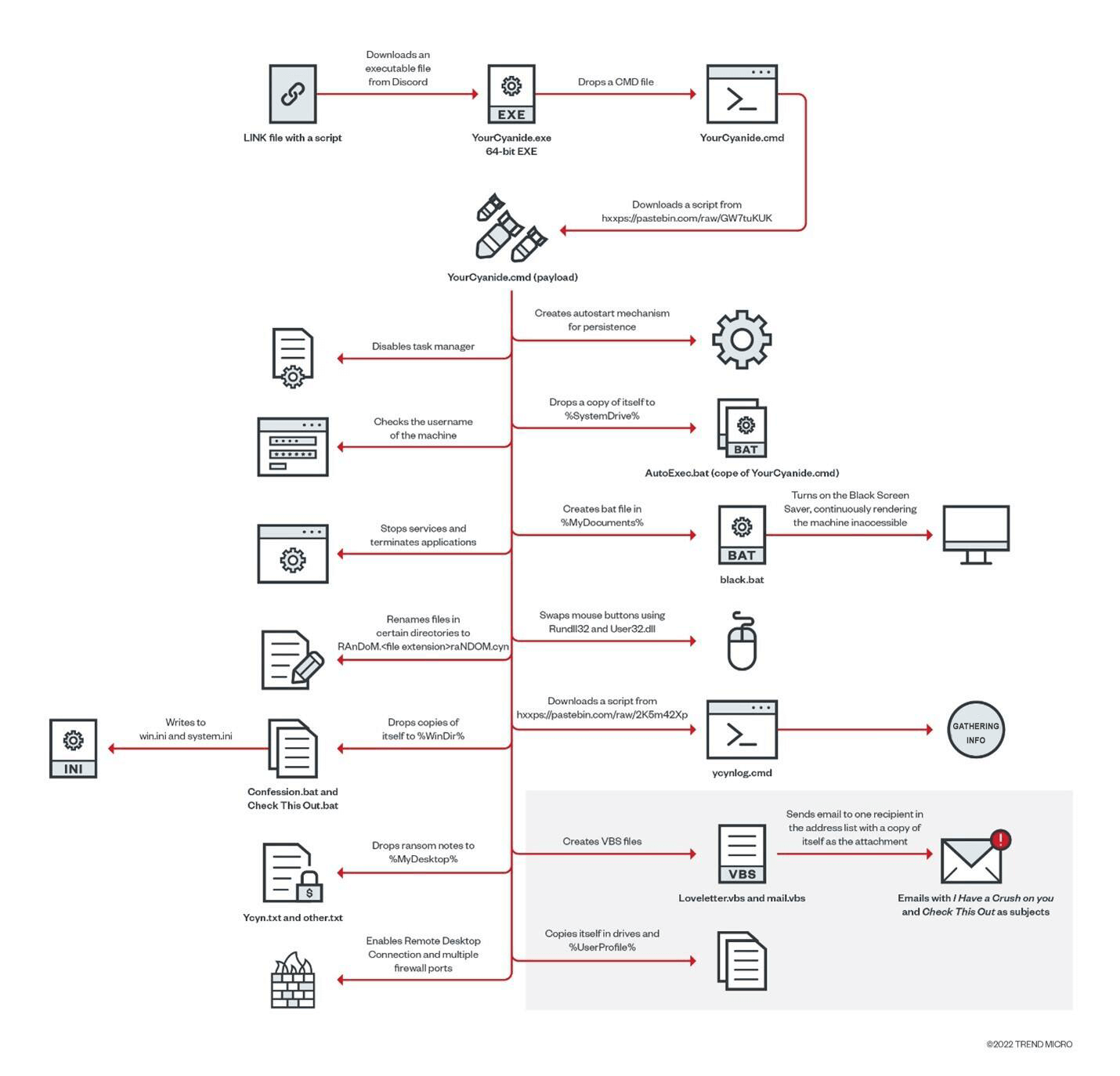

YourCyanide es una continuación del va a hacer frente – Kekware – kekpop línea de ransomware. Contiene un conjunto de sofisticadas medidas de autoprotección., cual, en un punto, incluso incluye un comando en bucle para mostrar una pantalla negra para que el usuario ni siquiera pueda acceder a la máquina hasta que el malware finalice su configuración..

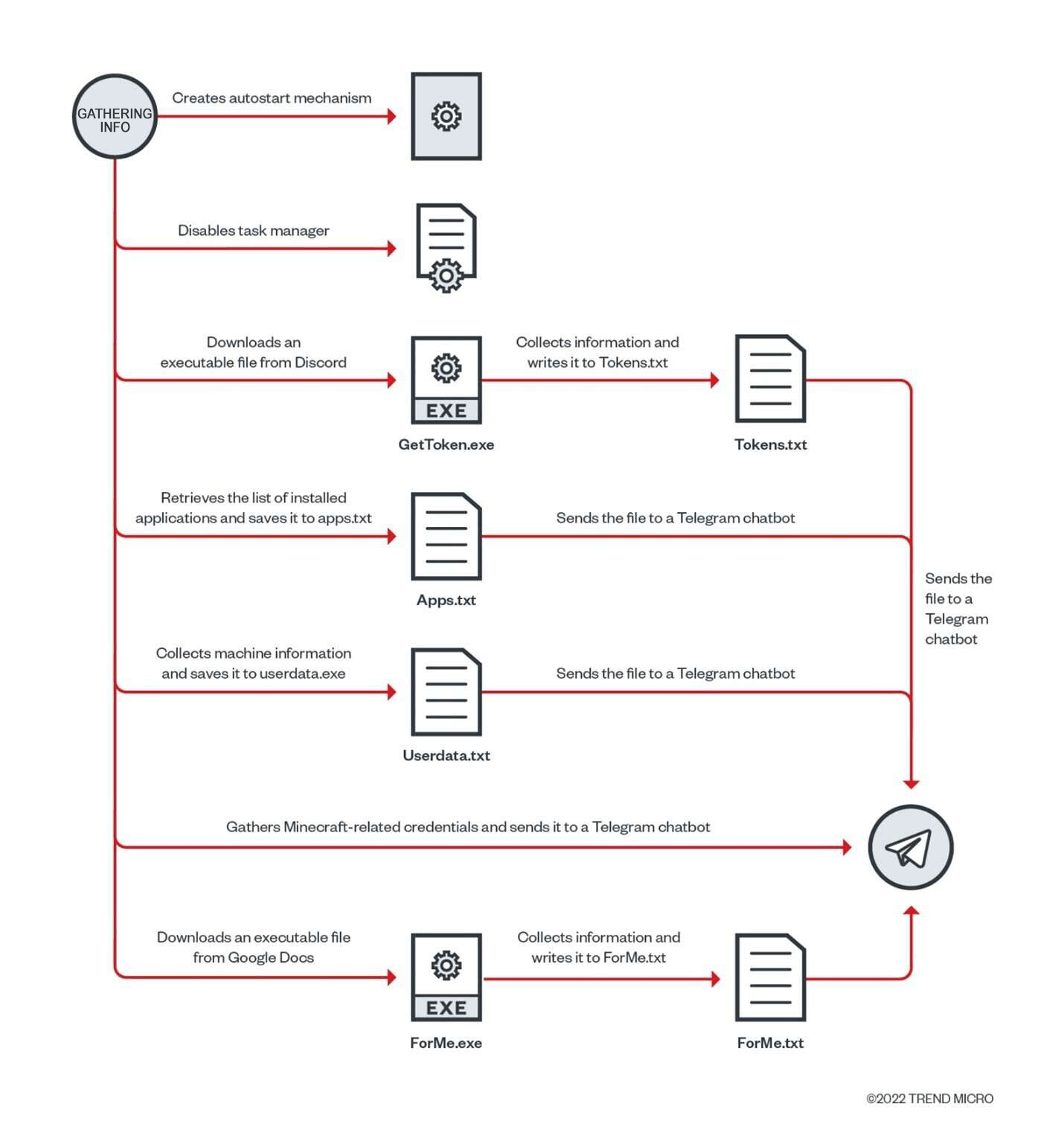

Las funciones adicionales incluyen recopilando diversa información: la lista de aplicaciones en ejecución, contraseñas almacenadas en el navegador, Credenciales de Minecraft, etc.. Los datos se entregan a los delincuentes a través de un chatbot de Telegram..

YourCyanide se propaga a través de la red a través del correo electrónico (cuidado con los temas "Estoy enamorado de ti" y "Mira esto") y reescribe sus copias en todas las unidades disponibles de la máquina de la víctima.

Así que, todo comienza con un *.archivo de enlace (acceso directo de Windows) con un script de PowerShell para descargar un ejecutable que, a su vez, crea y ejecuta un archivo YourCyanide.cmd que contiene un script de Pastebin. La posterior eliminación del malware implica múltiples capas de ofuscación que se leen sobre la marcha.. El intruso apaga el Administrador de tareas, obstaculiza los intentos del usuario de arreglar cualquier cosa con un protector de pantalla negro recurrente, desactiva los sistemas antivirus, e incluso intercambia los botones del mouse.

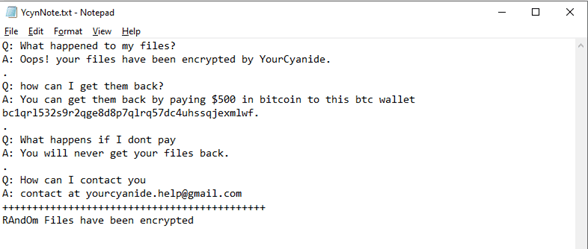

Aunque el componente ransomware de YourCyanide aún se está desarrollando, Dejar la nota de rescate ya forma parte de la cadena de acciones del malware.. Los archivos de destino aún no se cifran, pero son renombrado al azar.extensión de archivo.aleatorio.antes. El escáner para cifrar nuevos archivos aparentemente aún no está disponible.

Un hecho interesante: Los desarrolladores de este ransomware obviamente monitorean las actividades de los expertos en seguridad., ya que se especificaron direcciones de ciertos nombres de máquinas de zona de pruebas de investigación de malware para evitarlas. Si el nombre de la máquina coincide con alguno de los enumerados, Se interrumpe el despliegue de ransomware..