El malware de Android es un nombre común para todo el software malicioso presente en Android. Este SO aparece no sólo en los teléfonos sino también en una gran mayoría de dispositivos IoT. Cosas como frigoríficos inteligentes, hierros, máquinas de café, y los hornos microondas también ejecutan Android y son vulnerables a los mismos programas maliciosos. ¿Qué es el malware para Android?, cómo detectarlo y limpiar tu dispositivo – averigüemos eso.

¿Qué es el malware para Android??

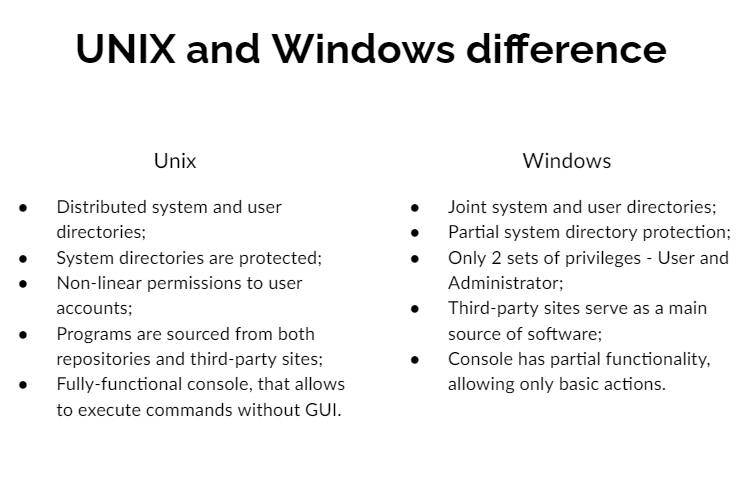

Generalmente hablando, término de malware explica mucho sobre la funcionalidad de dicho software. Esos son programas que apuntan a actividades maliciosas dentro del dispositivo atacado. Puede ir desde robar información personal y espiar al usuario hasta enviar publicidad no deseada por toda la pantalla.. La principal diferencia con el malware para ordenadores que aparece a simple vista es el hecho de que este malware está creado y compilado para Android.. Como sistema operativo tipo UNIX, Cuenta con llamadas al sistema y medidas de seguridad diferentes a las de Windows. Pero eso todavía no crea mucha diferencia..

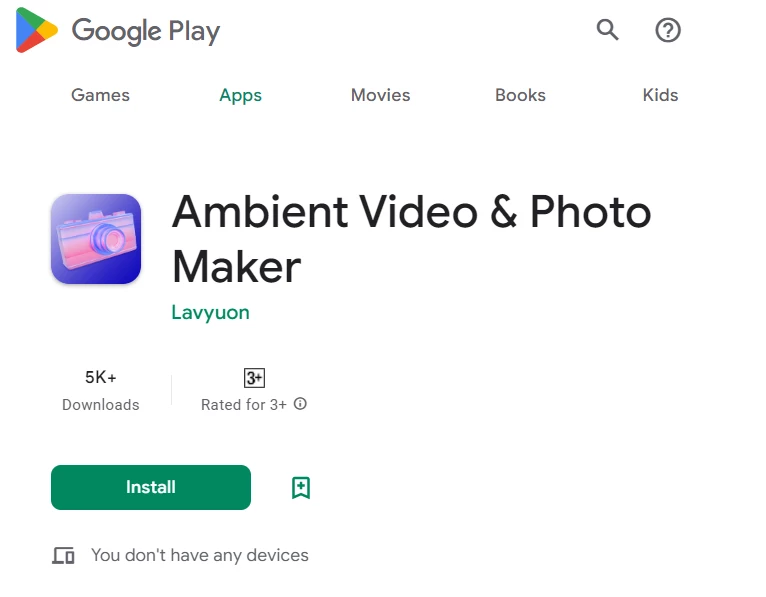

La mayor diferencia entre el malware de Windows y Android es su forma de propagación. So-called Trojan viruses están presentes en ambos casos, pero el uso de tal forma de difusión no es igual. Si bien la mayoría del malware para Windows viene como una pequeña aplicación que se esconde en algún lugar del sistema, El malware de Android generalmente opta por una forma de troyano. Cosas malignas está disponible directamente en Google Play Store, un lugar general para obtener aplicaciones para teléfonos Android.. Una pequeña parte del software malicioso se difunde en los foros., como aplicaciones de terceros que se instalan manualmente. Esas cosas suelen ser las más peligrosas..

¿Qué tan peligroso es el malware para Android??

Igual que cualquier otro malware. Las propiedades de los tipos de software malicioso siguen siendo las mismas, independientemente de la plataforma en la que se lancen. Adware will flood your phone o tableta con numerosos banners que aparecerán en el momento más inconveniente. Las aplicaciones fraudulentas le enviarán spam con numerosas alertas sobre problemas inexistentes. Las puertas traseras otorgarán control de su dispositivo a un tercero. Los ladrones y el software espía obtienen cualquier tipo de información posible sobre usted y su dispositivo.

Las dos últimas categorías merecen una descripción aparte, ya que son una de las más extendidas.. Dispositivos móviles, que exponen 65% de todos los dispositivos Android, contener una gran cantidad de información personal. De hecho, mientras que las PC pueden contener información confidencial relacionada con su trabajo u otra actividad, Los teléfonos inteligentes guardan su información muy personal.. Por eso, targeting spyware upon smartphones es mucho más resultativo y rentable.

Formas de malware para Android

Como he mencionado arriba, La forma más común de malware para Android es un troyano.. Eso supone el uso de un disfraz de una aplicación legítima para engañar a los usuarios y obligarlos a instalarlo. Google Play Store tiene una moderación bastante pobre, y los ciberdelincuentes lo explotan con mucho gusto. Es posible que algunos programas maliciosos permanezcan en la lista meses después de haber sido detectados y reportados al equipo de Google.. Y son difíciles de distinguir de los programas regulares. Los actores de amenazas nunca desdeñan utilizar la suplantación de reseñas..

Otra característica propia de Android que facilita la creación de aplicaciones maliciosas es Android Estudio. Es un IDE gratuito y fácil de usar que ofrece funcionalidad de código cero para la creación de aplicaciones. Esto es conveniente cuando quieres crear algo exclusivamente para tus propósitos., y no quiero pasar mucho tiempo estudiando Java. Simultáneamente, otorga a los sinvergüenzas la capacidad para crear rápidamente un disfraz para su cosa maligna. No obstante, Los ejemplos de malware para Android más famosos y peligrosos suelen presentar interfaces bien diseñadas., en lugar de una artesanía de código cero de Android Studio.

La mayoría de las veces se disfraza

Rastreadores familiares, Clientes alternativos para diferentes mensajeros., aplicaciones de navegación, y utilidades básicas: solíamos confiar en dichas aplicaciones. Al mismo tiempo, ellos naturalmente requieren acceso a las funciones que son útiles para uso malicioso. Seguimiento de la ubicación del dispositivo, y acceso a tus chats y cuentas de redes sociales: ¿estás seguro de que los desarrolladores de aplicaciones las utilizan correctamente?? Ciertamente, Estar paranoico con respecto a su privacidad tampoco es bueno, pero cada usuario debe considerar the risk of using no-name apps.

En algunos casos, Los programas maliciosos pueden solicitar derechos que difieren de su funcionalidad declarada.. Las calculadoras de ingeniería apenas pueden hacer uso de tu galería. El software de edición de fotografías no debería tener la capacidad de realizar llamadas y acceder a su galería.. Sin embargo, Estos abusos son raros, la mayoría de las veces., Los piratas informáticos intentan enmascarar su acceso a su información confidencial bajo la apariencia de una solicitud legítima..

Estos son los tipos de aplicaciones más comunes que los delincuentes utilizan como disfraz:

- software de seguimiento GPS;

- Aplicaciones de navegación;

- Filtros de spam de SMS;

- Clientes alternativos para Messenger, WhatsApp, Telegrama, Gorjeo, etc.;

- Libros de contactos alternativos;

- Aplicaciones de edición de fotografías;

- Utilidades para obtener acceso root.

¿Cómo se promociona el malware de Android??

Crear la aplicación y cargarla en Google Play Store es solo una parte del proceso de propagación del malware.. Para hacer que las víctimas descarguen el virus., Los delincuentes deberían promoverlo.. Las formas más comunes de difundirlo entre la gente son pancartas en diferentes aplicaciones y ofertas en foros.. Otros métodos incluyen redireccionamientos del navegador con una oferta para instalar "una aplicación muy popular".. Pueden pedir diferentes motivaciones y aplicar varios trucos., pero el único propósito es para obligar al usuario a presionar el botón “Instalar” en la tienda de juegos.

El malware que utiliza una forma más oculta y no tiene una aplicación visible generalmente llega a los dispositivos de los usuarios a través de fuentes de terceros.. Al contrario de iOS, Android permite a los usuarios instalar paquetes de aplicaciones de donde los consigan. Y eso es un grave fallo de seguridad., mientras descarga e instala voluntariamente malware en su teléfono.

Algunos virus realmente raros dependen de la explotación de vulnerabilidades. en esos casos, Los usuarios están prácticamente indefensos contra estas cosas.. Investigadores de ciberseguridad presenciaron casos en los que bastaba con enviar un mensaje en una red social, y una aplicación vulnerable (o un cliente externo) estaba ejecutando código malicioso por sí solo. Casos más comunes, sin embargo, No utilice exploits de cero clic y prefiera más infracciones disponibles.. La ingeniería social sigue siendo una forma muy eficaz de hacer que la víctima actúe como los piratas informáticos quieren..

Ejemplos más sonados de malware para Android

Entre cientos y miles de ejemplos de malware, Sólo algunos de los mejores programas maliciosos son dignos de mención.. Echemos un vistazo a esos favoritos: al menos los que ganaron fama.

Ladrón de flubots

Flubot es un ejemplo de malware ladrón, que es famoso por su forma de difusión. para entregarlo, Los hackers estaban usando Phishing por SMS que imitaba la notificación de entrega del paquete. Estos SMS contenían un enlace de descarga de malware y un mensaje de texto o de voz., que instruyó a las víctimas a seguir el enlace. Después de la instalación exitosa, Flubot accede a la guía telefónica y comienza a enviar los mismos mensajes a otras víctimas. Eso hizo que su expansión fuera exponencial.. Tal comportamiento es similar a lo que hacen los gusanos de red – con la única diferencia de que estos últimos suelen utilizar mensajes de correo electrónico para autodifundirse.

Objetivos típicos dentro del sistema atacado. son credenciales bancarias y de criptomonedas. Como puedes imaginar, Infectarse con Flubot puede provocar enormes pérdidas de dinero. A pesar de que Europol managed to capture el grupo clave de distribuidores, todavía aparece aquí y allá.

bufón

Joker es un malware bastante antiguo que apareció en 2017. Obtuvo diferentes clasificaciones – Del software espía al adware y al vellón. (el subespecie de programas no deseados). El principal peligro que conlleva son las suscripciones ocultas que la víctima acepta voluntariamente.. De hecho, Joker muestra docenas de ventanas emergentes que ofrecen al usuario reclamar una recompensa por los cuestionarios en los que nunca participó.. Al hacer clic en los sitios que el malware arroja a la víctima, acepta suscribirse a diferentes servicios pagos en línea. Más, estos servicios inundarán el dispositivo del usuario con otra basura. Con seguridad, Joker hace sufrir a sus víctimas por su propio dinero.

Este malware se propaga a través de aplicaciones falsificadas en Play Store. Los delincuentes pueden postularse para crear un disfraz independiente, además de imitar algunas aplicaciones conocidas, copiando su nombre y descripción. Muchas aplicaciones con Joker dentro recibido sobre 100,000 instalaciones – para que puedas imaginar su difusión.

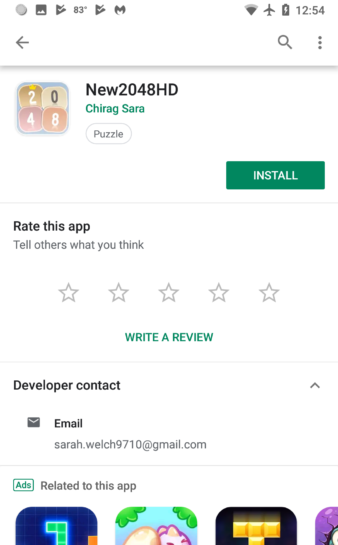

Descargador xHelper

Visto por primera vez en marzo 2019, xHelper se recomendó a sí mismo como un hueso duro de roer. A diferencia de otros ejemplos de malware, presentaba capacidades anti-detección y anti-eliminación eso hizo que fuera difícil lidiar con. Se estaba integrando tan profundamente en el sistema que even factory resets were useless for its removal. A finales del año de 2019, se extendió enormemente y fue catalogado como el malware más frecuente. Por el primero 6 meses de su actividad, xHelper anotó más 45,000 víctimas.

La funcionalidad clave de este malware es enviar otro malware al dispositivo atacado.. Generalmente, eran diferentes muestras de software espía – el acceso a la red de dispositivos infectados estaba disponible para la venta en Darknet. Algunas versiones también presentaban un enfoque menos oculto., enviar spam a las víctimas con numerosos anuncios. Analistas de malware aseguran que estas eran las funciones de xHelper, no el malware que entregó.

Ha visto distribución en diferentes formas., ambas aplicaciones troyanos en Play Store y como un archivo separado. Uno de los disfraces más populares en 2019 era un juego New2048HD. Los sinvergüenzas probablemente intenten captar todas las tendencias posibles, por lo que es obvio esperarlo bajo otros disfraces diferentes..

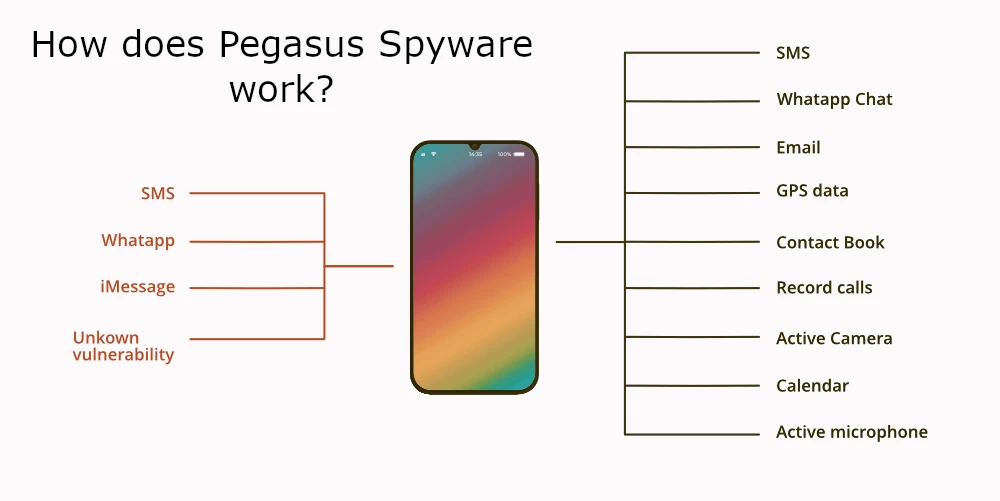

Software espía Pegaso

Uno de los malware más infames., desarrollado por el grupo NSO, la filial del gobierno israelí. Este programa fue diseñado originalmente como a tool for government-grade spying – una tarea importante para servicios especiales como el FBI o el Mossad. Se adapta tanto a Android como a iOS. NSO ofrece su creación a gobiernos de diferentes países. Estos días, encima 40 Países de todo el mundo utilizan esta herramienta con fines obvios.. El promotor firma un contrato con cada país, donde coinciden en todos los aspectos de la aplicación de malware. También hay un cuñado – malware Chrysaor – prácticamente lo mismo pero con pequeños ajustes para ser más efectivo en las versiones más recientes de Android.

Por la funcionalidad, Es un ejemplo clásico de software espía creado profesionalmente.. Puede rastrear ubicaciones, extraer todo tipo de archivos, leer chats y mensajes SMS, acceder a galerías y grabar llamadas. Tener información en tiempo real sobre la víctima., Pegasus puede habilitar micrófonos y cámaras. En general, tener esto en tu dispositivo significa toda la información privada ya no es privada.

Las formas de propagación que eligen los usuarios de Pegasus son tan sofisticadas como el malware exacto.. El punto clave son varias hazañas Presente en sistemas operativos y software de aplicación.. Los principales puntos de penetración fueron los mecanismos de manejo de enlaces vulnerables en las aplicaciones de mensajería predeterminadas., e infracciones en WhatsApp. Estas violaciones de seguridad permitieron inyectar Pegasus Spyware sin ninguna interacción por parte del usuario.

RATA Tetera

Teabot es el ejemplo de malware más joven de esa lista. Su primera aparición ocurrió en los albores del 2021. No obstante, su actividad máxima comenzó un año después, en febrero 2022. El troyano de acceso remoto ofrece la posibilidad para grabar la pantalla de la víctima y robar credenciales, principalmente los relacionados con la banca, cuentas de seguro, y billeteras de criptomonedas. Incluye algunas medidas antidetección, principalmente, ofuscación de cadena de código.

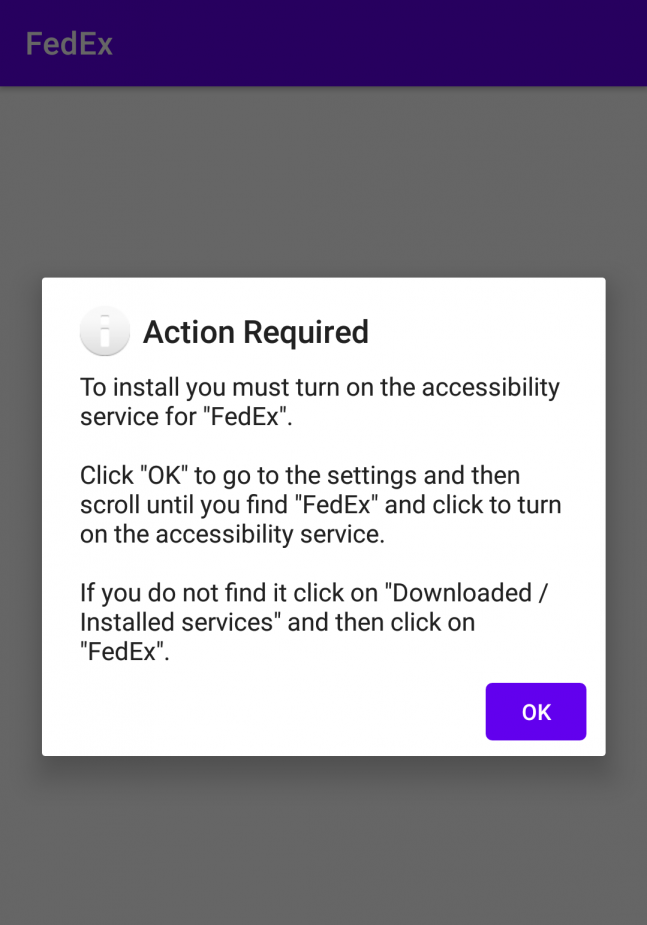

Las formas de propagación de Teabot RAT son algo similares al malware Joker, con una diferencia. En lugar de descargar el programa que contiene Teabot, las víctimas reciben malware con cuentagotas. Engaña al usuario para que permita que la aplicación instale los archivos .apk de fuentes de terceros. Entonces, pide una "actualización", que realmente contiene la carga útil. Muestras tempranas, sin embargo, fueron principalmente spread through smishing, es decir,. sin la etapa cuentagotas precursiva.

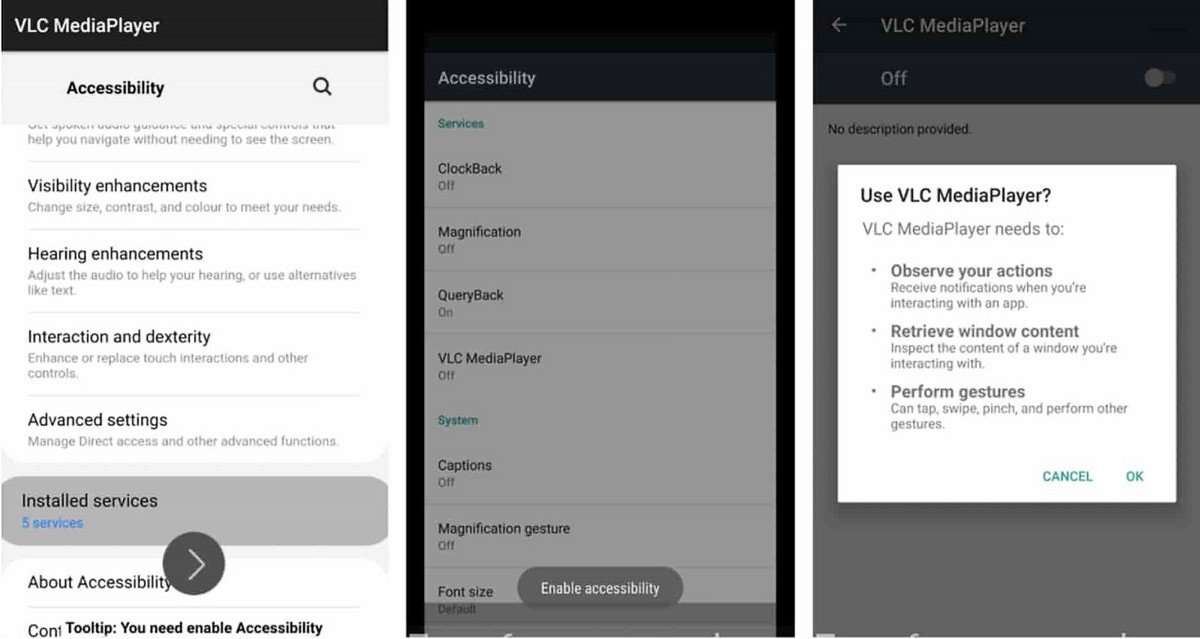

Banquero de Eventbot

Eventbot es un malware bastante inusual, por la forma en que viola la privacidad y llega a los datos de los usuarios. Los analistas lo detectaron por primera vez alrededor de marzo. 2020, y sigue funcionando hoy. Este troyano bancario funciona como un registrador de pulsaciones de teclas, pero lo hace a su manera.. Para ampliar sus capacidades dentro del sistema., Eventbot engaña al usuario para permitirle utilizar funciones de accesibilidad. Este último permite al troyano abrir aplicaciones bancarias.. Entonces, intercepta las credenciales de inicio de sesión pegándolas en el formulario mediante gestos y acciones de accesibilidad similares. Con tal enfoque, el malware puede atacar sobre 180 aplicaciones de banca móvil de todo el mundo. La lista incluye Barclays, revolución, HSBC Reino Unido, Coinbase, y paypal.

También es interesante la forma en que llega al dispositivo objetivo.. Primero, aparece como una aplicación normal, instalado por una solicitud urgente de un determinado sitio web. Como puedes suponer, esta solicitud es completamente falsa. Entonces, este pseudoactualizador solicita permiso para usar funciones de accesibilidad y luego solicita ejecutarse en segundo plano. Después de eso, Eventbot se elimina del lanzador, por lo tanto, no hay forma de encontrarlo y eliminarlo manualmente..

Cómo evitar virus en Android?

Como puede ver en los párrafos anteriores., La mayoría de los programas maliciosos para Android dependen de la falta de atención de los usuarios.. De hecho, El malware para computadoras hace lo mismo, pero hay muchos más ejemplos de si intenta colarse a través de exploits.. Los Android son diferentes en su estructura interna y en las acciones generales que suelen realizar los usuarios.. Es por eso ingeniería social y explotación de la baja conciencia son frecuentes cuando se trata de malware para Android. Por eso, Es bastante fácil encontrar formas de evitar este desastre..

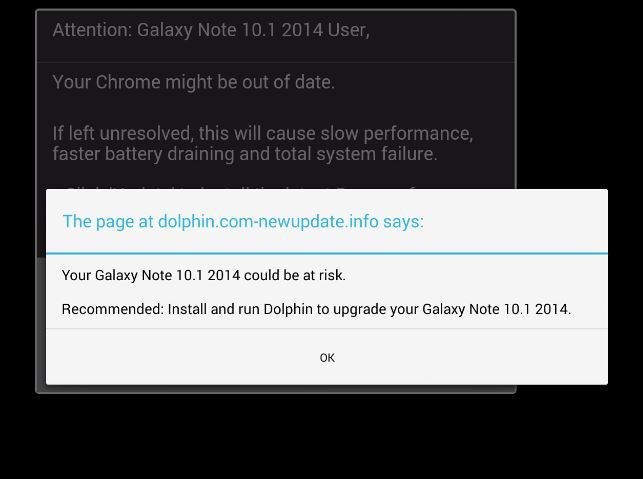

Nunca sigas las redirecciones del navegador. Puede enfrentar la situación cuando al hacer clic en el enlace se abre no solo una página en la pestaña actual de su navegador., pero también una pestaña adicional con contenido diferente. En algunos casos, presionar el enlace puede llevarlo a una página completamente diferente – ni siquiera cerca de lo que esperas ver. Los sitios benévolos y conocidos nunca harán eso, a menos que estén comprometidos., por supuesto. Las páginas de redireccionamiento suelen contener ofertas dudosas., como instalar ciertas aplicaciones o habilitar ventanas emergentes. De ninguna manera te traerá algo útil..

Sea escéptico sobre los enlaces en los mensajes.. Nunca confíes en mensajes de extraños que tengan enlaces. Incluso si tu amigo te envía un mensaje de texto, pero el mensaje parece extraño y atípico; considere comprobarlo antes de seguir. Nunca podrás estar seguro si ese amigo no fue hackeado. Aún peor idea es abrir esos enlaces y seguir las instrucciones que te muestran..

Utilice sólo software confiable. Play Store contiene una enorme cantidad de aplicaciones – 2,78 millón. Considerar que todos ellos son peligrosos está mal, pero la gran mayoría de ellos tampoco serán útiles. Cuando necesita un software decente que no viole su privacidad y no actúe como descargador de malware, Consulta los foros y mira qué aconseja la gente.. También podría haber hilos en diferentes foros sobre determinada aplicación., donde podrás obtener información exhaustiva sobre el programa.

Utilice software antimalware. Tanto el malware sofisticado como el mal creado para Android se pueden detener con éxito en las primeras etapas. Todo lo que necesita es una solución antimalware adecuada que analice minuciosamente su dispositivo de vez en cuando.. Aunque el valor del software antivirus para Android puede estar subestimado, Es una adición realmente útil a la seguridad de tu teléfono.. Considere probar GridinSoft Trojan Scanner: antivirus gratuito para Android. Escaneará efectivamente su dispositivo con diferentes sistemas de escaneo, sin ningún impacto en el rendimiento de su dispositivo.