Estos días, El teléfono inteligente es más que un simple medio de comunicación.. Todos los días lo usamos para comunicarnos con amigos y familiares., mensaje redes sociales, navegar por la web. También hay tareas más específicas – acceder a nuestra cuenta bancaria, las compras en línea, tomando fotos y videos, transmisión, y mucho más. Tu smartphone es la clave para la mayoría de los aspectos de tu vida diaria. A continuación te contamos sobre la seguridad de los smartphones..

Nuestros teléfonos inteligentes almacenan una gran cantidad de información sobre nosotros – nuestras contraseñas, datos bancarios, historial de llamadas, mensajes, y páginas visitadas. Como consecuencia, Los riesgos de seguridad que potencialmente amenazan sus cuentas por parte de los delincuentes no se limitan a los piratas informáticos.. Cualquiera que encuentre su teléfono en caso de pérdida o robo puede usar fácilmente su información para sus intereses no tan nobles.. Aquí tienes cinco consejos sencillos para mantener seguro tu teléfono inteligente.. Estos consejos siempre son relevantes., ya sea un teléfono que acabas de comprar o uno que has usado durante años.

1. Aplicar siempre las últimas actualizaciones de software y parches de seguridad

Esto es lo más fácil de hacer a la hora de comprar un nuevo smartphone. La mayoría de los teléfonos inteligentes Android o iOS le solicitan que descargue la última actualización del sistema operativo cuando lo configura por primera vez.. Nosotros recomendamos no retrasar ni cancelar esta acción, como elimina las vulnerabilidades de ciberseguridad detectadas en el sistema operativo. diciendo corto, La aplicación de actualizaciones evita que los ciberdelincuentes exploten problemas de seguridad conocidos. Además, las actualizaciones a menudo optimizan el sistema operativo y agregan nuevas funciones útiles. Dado que la mayoría de los teléfonos inteligentes le solicitan que instale actualizaciones y solo tienen que hacer clic en “OK" o "Cancelar", incluso un usuario novato puede manejar el proceso.

La mayoría de fabricantes mantienen sus dispositivos actualizados el mayor tiempo posible. Sin embargo, Algunos proveedores podrían dejar de publicar actualizaciones de seguridad si el modelo de su teléfono inteligente tiene más de algunos años.. Dado que no existe un estándar para la vida útil del dispositivo, cada fabricante decide durante cuánto tiempo un dispositivo recibirá actualizaciones. Este tiempo puede variar de dos a cinco o seis años.. Para ver si tu smartphone aún recibe actualizaciones, puedes visitar la web de su fabricante o enviar una consulta a su soporte técnico.

2. Usa una contraseña, ALFILER, o funciones de seguridad biométrica para proteger su teléfono inteligente

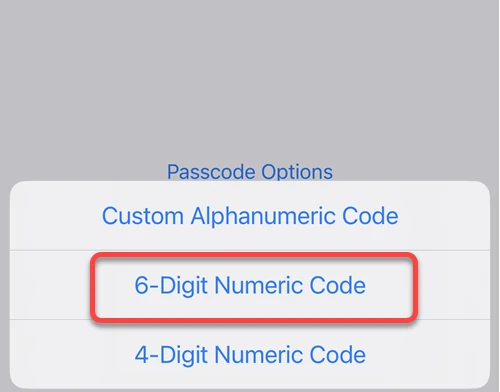

Normalmente nos tomamos en serio la elección de una contraseña para proteger nuestra cuenta de correo electrónico o un PIN para proteger nuestra información bancaria online.. Sin embargo, al usar una contraseña para la seguridad del teléfono inteligente, muchos prefieren contraseñas fáciles de adivinar de cuatro dígitos idénticos o no utilizan el bloqueo de pantalla. Por supuesto, es mucho más conveniente levantar el teléfono y comenzar a usarlo de inmediato que escribir una contraseña o PIN cada vez. Sin embargo, también significa que si alguien pone sus manos en tu teléfono inteligente, pueden ayudarse de su contenido sin obstáculos. De esa manera, cualquiera que lo encuentre puede acceder fácilmente a sus datos.

Aunque existe una pequeña posibilidad de que la persona que encontró su dispositivo use esta información para siempre y le devuelva su teléfono., es inprobable. Dado que los delincuentes buscan sacar provecho de cualquier forma que puedan, compartir tu teléfono con ellos no es una idea brillante. Lo más probable es que pierdas el acceso a tus cuentas., y tus datos personales se verán comprometidos. Por esta razón, cualquier aplicación que utilice para acceder a información confidencial (como la banca en línea) debe estar protegido por unique, secure passwords. Es esencial entender que Estas contraseñas no deben contener su fecha de nacimiento ni ser las mismas que las que utiliza para bloquear su teléfono..

3. Utilice la autenticación multifactor si es posible

Las contraseñas son esenciales para proteger sus cuentas, y son uno de los datos más buscados por los ciberdelincuentes. Conocer la contraseña de la cuenta de alguien permite a los atacantes usarla como si fueran usuarios reales. Pueden enviar mensajes a los amigos de la víctima., ver los perfiles de redes sociales de la víctima, y acceder a documentos y fotografías en busca de información personal confidencial, como información bancaria. Por otro lado, si usa una contraseña relativamente débil, Los piratas informáticos pueden adivinarlo fácilmente usando un ataque de fuerza bruta.

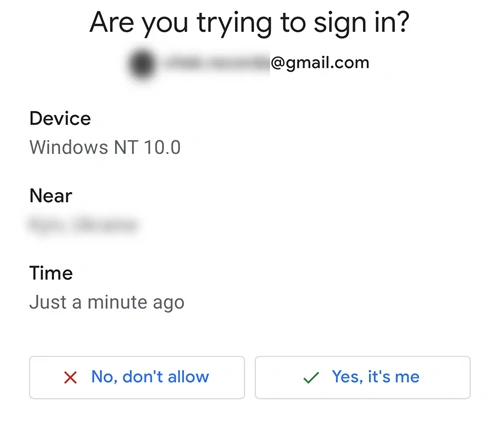

Sin embargo, incluso si su contraseña es lo suficientemente segura, another danger exists. Por ejemplo, la contraseña puede ser robada debido a un ataque de phishing dirigido a usted o a la empresa que administra la cuenta. En el primer caso, la culpa es enteramente tuya. Otro caso, sin embargo, hace que la empresa cuyos servicios utiliza sea culpable de la filtración. En 1995, AT&T inventó la autenticación multifactor (Ministerio de Asuntos Exteriores) para evitar que esto suceda. La esencia de la tecnología es la confirmación adicional del usuario del intento de iniciar sesión en su cuenta. Por ejemplo, supongamos que su contraseña estuvo comprometida de alguna manera. Si no estás usando MFA, un intruso ingresaría su nombre de usuario y contraseña e iniciaría sesión en su cuenta. Sin embargo, si estás usando MFA, el atacante no puede acceder directamente a su cuenta. En cambio, Recibirás una advertencia de que alguien está intentando iniciar sesión..

¿Qué debo hacer si recibo un mensaje??

Debe iniciar sesión inmediatamente y cambiar su contraseña si no lo hizo. Próximo, También deberías finalizar por la fuerza otras sesiones activas.. Puedes hacerlo desde el navegador.. Supongamos que desea mayor seguridad. En ese caso, puede considerar usar una llave de seguridad física, quizás la mejor manera de proteger tus datos. Esta forma de autenticación multifactor supone que necesita una clave de su propiedad para acceder a sus cuentas.. A diferencia de los códigos de confirmación o SMS, cual, aunque difícil pero posible de interceptar, necesita que el atacante tenga la clave de seguridad física para pasar esta protección. Sólo es posible si logran robártelo directamente.

iPhones con iOS 16.3 o posterior le permite usar claves de seguridad para su ID de Apple. Entonces puedes usar una llave de hardware como nivel adicional de autenticación. Estas claves de seguridad están vinculadas a su ID de Apple y requiere su nombre de usuario, contraseña, y una clave de hardware para acceder a su cuenta o dispositivo. Mientras que MFA proporciona una excelente capa adicional de seguridad para teléfonos inteligentes y protección de cuentas., vale la pena recordar que no es del todo infalible.

4. Descargue aplicaciones y actualizaciones únicamente de fuentes confiables

Como usuario habitual, probablemente esté satisfecho con descargar aplicaciones de la tienda de aplicaciones oficial. Se trata de Google Play Store para Android y App Store para iPhone.. Por defecto, se consideran el único lugar adecuado para descargar aplicaciones. Sin embargo, Hay razones por las que los usuarios no están contentos con estos métodos de descarga.. Más comúnmente, la gente busca una forma alternativa de instalar la aplicación requerida en sus teléfonos inteligentes de forma gratuita, es decir., usar aplicaciones crackeadas. Desgraciadamente, Esta es una mala idea porque cualquier «gratis» las versiones provienen de un sitio de terceros, que puede exponerlo a una violación de seguridad.

Los estafadores y ciberdelincuentes nunca desdeñan ese nicho. Son muy conscientes de que la gente tiende a preferir las versiones gratuitas de muchas aplicaciones populares., a diferencia de la seguridad de los teléfonos inteligentes. Es por eso que los estafadores a menudo promocionan sitios web de su propiedad en las búsquedas y compran anuncios para promocionar sus sitios maliciosos.. El principal peligro de los sitios falsos es que un programa que obtienes de ellos puede ser de hecho un virus troyano. Aparte de eso, Es posible que la aplicación que descargue de dichos sitios web no funcione correctamente o no se inicie. Además, es una manera de engañarte downloading malware o arrebatarle su nombre de usuario y contraseña.

Descarga aplicaciones con precaución

Desgraciadamente, aunque las tiendas de aplicaciones oficiales se consideran más seguras que los sitios de terceros, y con razón, A veces, las aplicaciones maliciosas evitan la protección oficial de la tienda y quedan disponibles para descargar.. Por lo tanto, debes estar seguro de lo que estás descargando. Además, te recomendamos comprueba qué permisos pide la aplicación que estás instalando; esto afecta directamente a la seguridad del teléfono inteligente. Ver que la calculadora te pide acceder a tu libreta de contactos y galería es un mal augurio. También puedes consultar reseñas.. Si hay algún problema con el programa, lo encontraras por ahi.

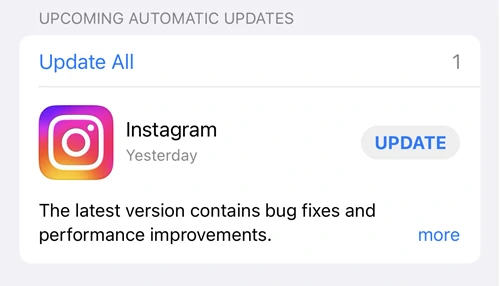

Otro método de propagación de descargas maliciosas es correos electrónicos de phishing que advierten al usuario sobre un problema con una aplicación utilizada con frecuencia o que la suscripción está a punto de caducar y una solicitud para actualizar la aplicación. Las aplicaciones legítimas nunca te pedirán que descargues una actualización por correo electrónico. En cambio, cuando el desarrollador lanza una actualización de una aplicación instalada, la tienda de aplicaciones actualizará la aplicación. Si tiene la función de actualización automática desactivada, Recibirás una notificación de la tienda de aplicaciones o la aplicación te pedirá que la actualices cuando la inicies..

5. Utilice VPN cuando utilice redes públicas

Hoy, la mayoría de los operadores móviles ofrecen planes de tarifas con grandes cantidades de tráfico 4G o 5G. Esto te permite hacer lo que solías hacer., sin preocuparte por quedarte sin tráfico. Sin embargo, algunos usuarios ahorrativos, ver una red Wi-Fi pública, lo preferiré. Si bien muchos puntos de acceso inalámbricos gratuitos son seguros y legítimos, conllevan riesgos de privacidad. Usar una red Wi-Fi pública significa data transfer is less secure que una conexión celular o en su red doméstica o corporativa.

No hay nada de malo en conectarse a una red Wi-Fi pública, pero es esencial entender los riesgos cuando lo haces.. También debes tener cuidado con qué información ingresas y transmites en redes Wi-Fi públicas.. Si es posible, Evite ingresar contraseñas o cualquier información confidencial.. Cualquier estafador puede interceptar sus datos durante el transcurso de una ataque de hombre en el medio. Si necesita iniciar sesión urgentemente en su cuenta bancaria, Será una buena idea encontrar otra manera de lograrlo..

El peligro es que los estafadores astutos suelen instalar sus redes Wi-Fi abiertas en lugares concurridos., permitir que las personas se conecten con ellos. Por aquí, Los estafadores pueden monitorear los datos transmitidos e interceptar sus inicios de sesión., contraseñas, Detalles del banco, y otra información personal. Sin embargo, considere una VPN móvil si necesita transferir datos confidenciales. Porque cifra tus datos, puede protegerlo mejor mientras mantiene privado su uso de Internet.