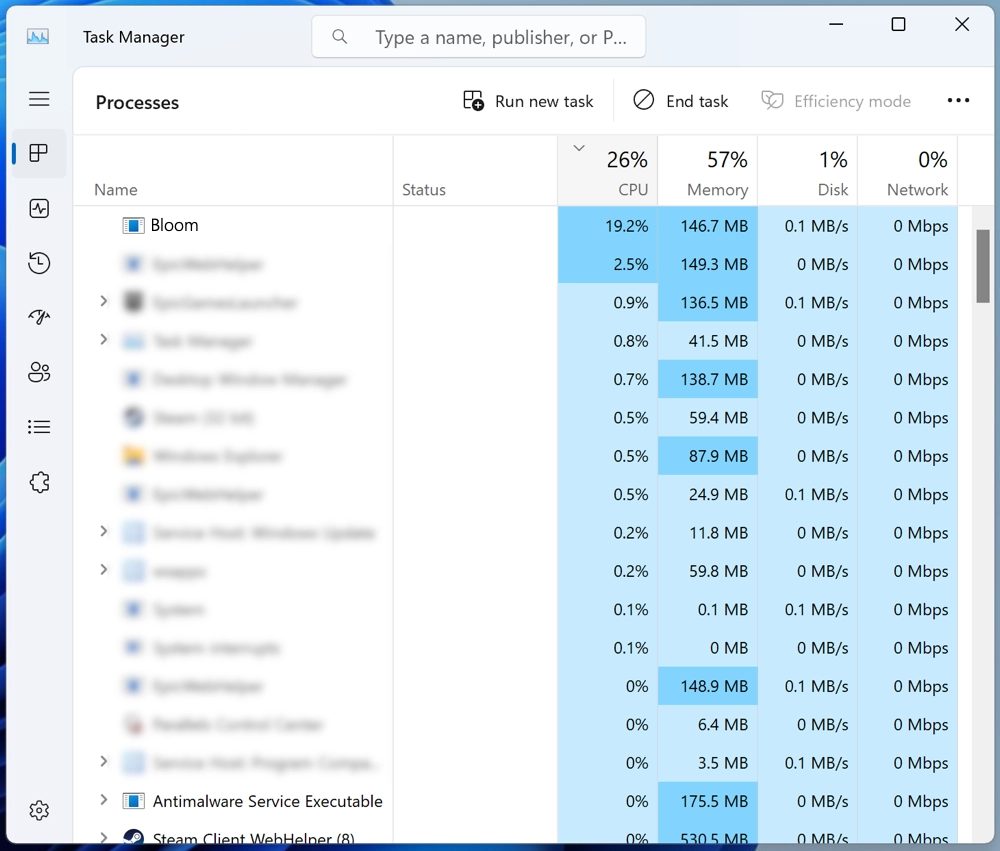

Bloom.exe es un minero malicioso que se hace pasar por un proceso legítimo. Su trabajo es utilizar el dispositivo de la víctima para extraer criptomonedas para estafadores.. El signo más visible de su presencia., aparte del proceso en el Administrador de tareas, De ello se deriva una carga de CPU enormemente alta. Esto efectivamente inutiliza su sistema, provocando tartamudeos e incluso bloqueos.

Descripción general del minero Bloom.exe

Bloom.exe es un proceso creado por malware minero de monedas. Esta clase de malware explota el hardware del sistema de la víctima para extraer criptomonedas.. El nombre «Bloom.exe» sólo sirve para hacer que el malware parezca un proceso legítimo y confundir al usuario. Como mineros maliciosos de este tipo., extrae Monero o DarkCoin, con todas las ganancias yendo al atacante.

El minero Bloom.exe monitorea el uso del sistema y ajusta su consumo de recursos en consecuencia. Esto hace que sea menos notorio., ya que no consume todos los recursos disponibles como lo hacen otros mineros. Además, Bloom.exe puede utilizar recursos de GPU, mejorando la efectividad del proceso minero, y dificultando la detección de la actividad de malware (si no estás jugando o no prestas atención a los niveles de ruido de los ventiladores).

Métodos de difusión

En cuanto a la distribución, Bloom.exe es similar a los otros mineros. Se distribuye principalmente bajo la apariencia de software legítimo.. El segundo, pero un método casi tan popular son las descargas no autorizadas y el software ilegal., como juegos pirateados o programas crackeados.

Un método de distribución menos eficaz pero no menos popular. is malvertising. Los estafadores pueden secuestrar los resultados de búsqueda de algún software popular, para permitir a los usuarios acceder a sus sitios en lugar de a los genuinos. Y en lugar de obtener el instalador de un programa, los usuarios descargan y ejecutan malware, con el minero Bloom.exe entre ellos.

Análisis técnico

Echemos un vistazo más de cerca a cómo se comporta este minero.. De hecho, la mayoría del malware minero se comporta de forma bastante similar, independientemente de si son independientes o están basados en XMRig u otro proyecto de código abierto conocido.

Tradicionalmente, El malware comienza su ciclo de vida buscando un entorno virtual., salvadera, o herramientas de depuración. Para hacer esto, nuestro ejemplo comprueba las siguientes claves de registro:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\Safer\CodeIdentifiers

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session Manager\AppCertDlls

Estas claves contienen algunas configuraciones del sistema y políticas de seguridad de Windows.. Además de hacer estos controles, este malware a menudo tiene su código empaquetado, cifrado y ofuscado. Estos «pasivo» Las medidas de protección hacen de Bloom.exe un hueso duro de roer para los antivirus básicos.

Comunicación C2

El malware utiliza varias direcciones para las comunicaciones., incluido tcp 204.79.197.203:443, que pertenece a Microsoft. Esto posiblemente se deba a que los fraudes utilizan algunos de los servicios en la nube que MS ofrece a cualquier persona.. A pesar de que son fáciles de derribar., También es fácil crear otros nuevos.. También hay varias direcciones que potencialmente podrían pertenecer al servidor de comando.:

https://pdfcrowd.com/?ref=pdf

https://pdfcrowd.com/doc/api/?ref=pdf

https://gettodaveriviedt0.com/secur3-appleld-verlfy1/?16shop

Carga útil

Después de todos los controles y comunicaciones., el malware lanza una carga útil en el sistema. También carga una gran cantidad de archivos en el %windir%\System32\ carpeta, entre los cuales se encuentran:

C:\Windows\System32\OHcvDRK.exe

C:\Windows\System32\ROKnunx.exe

C:\Windows\System32\TAtNGGl.exe

C:\Windows\System32\WQDfJPu.exe

Esto es sólo una pequeña parte de lo que el malware aporta al sistema.; cuanto más tiempo esté activo el malware – Cuantos más archivos aparezcan. Dentro de estos archivos hay módulos que permiten cierta funcionalidad, o configuraciones de minería.

Cómo eliminar Bloom.exe?

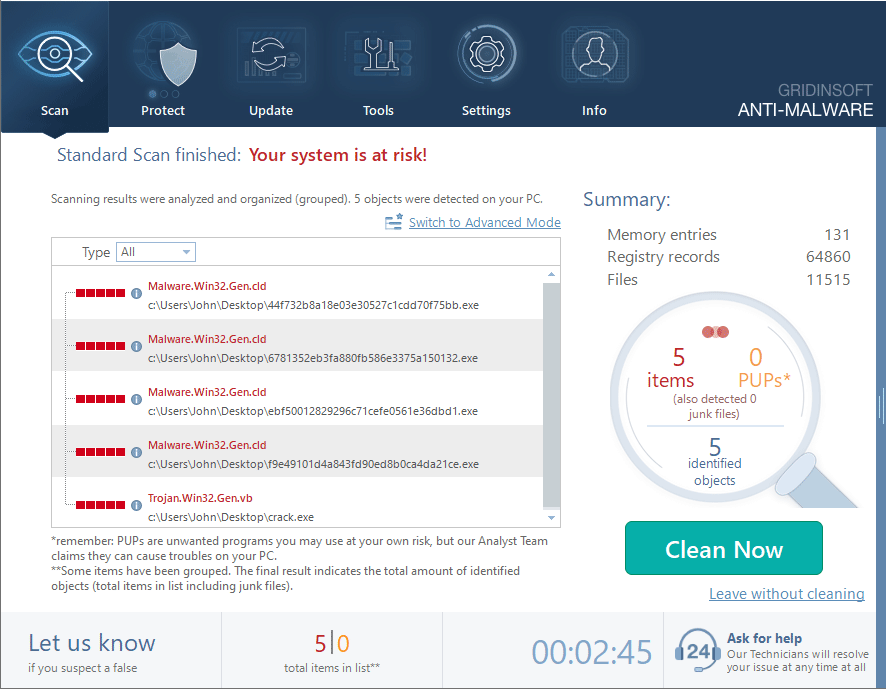

Para eliminar efectivamente Bloom.exe, Recomiendo usar GridinSoft Anti-Malware, ya que detectará y detendrá fácilmente cualquier programa malicioso, incluyendo este minero. Al contrario de la eliminación manual, este programa encontrará cada elemento del malware, asegurando que no volverá.

Descargue e instale GridinSoft Anti-Malware haciendo clic en el botón de abajo. Después de la instalación, ejecutar un escaneo completo: Esto verificará todos los volúmenes presentes en el sistema, incluyendo carpetas ocultas y archivos del sistema. El escaneo tardará 15 acta.

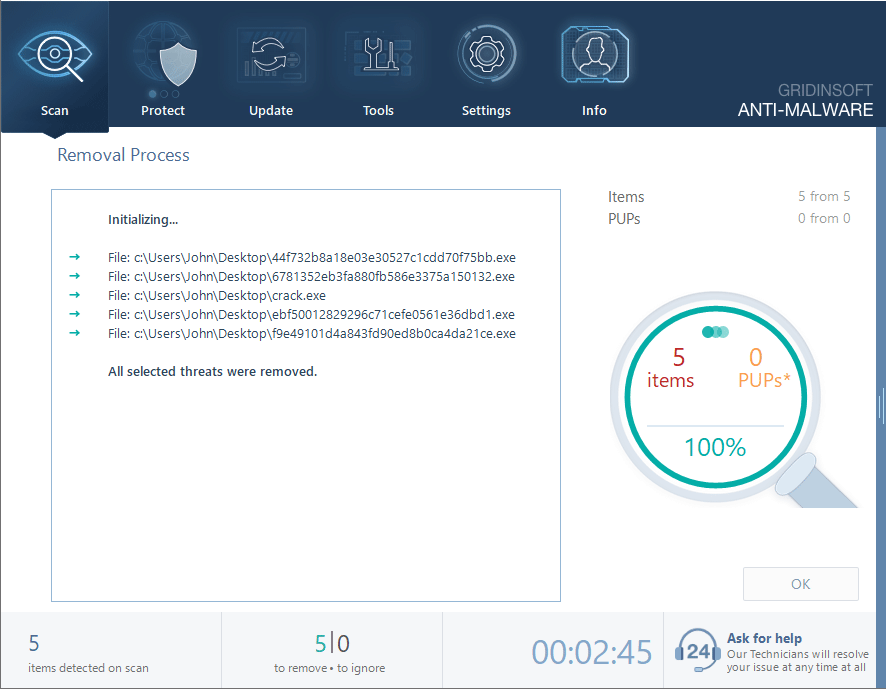

Después de la exploración, Verá la lista de elementos maliciosos y no deseados detectados. Es posible ajustar las acciones que realiza el programa antimalware sobre cada elemento: hacer clic «Modo avanzado» y ver las opciones en los menús desplegables. También puedes ver información ampliada sobre cada detección – tipo de malware, efectos y posible fuente de infección.

Hacer clic «Limpio ahora» para iniciar el proceso de eliminación. Importante: el proceso de eliminación puede tardar varios minutos cuando hay muchas detecciones. No interrumpas este proceso, y conseguirás tu sistema tan limpio como nuevo.