Malware CoinMiner

Coin Miner es un tipo de malware que utiliza los componentes de hardware de la PC de la víctima para minar criptomonedas. En la mayoría de los casos, los delincuentes que controlan dicho virus Coin Miner utilizan Monero (XMR) o (Litecoin, por ejemplo), ya que son las más fáciles de minar. Pueden utilizar software similar o incluso idéntico al utilizado para la minería legítima, pero con una diferencia clave: las personas cuyo hardware se utiliza nunca dieron su consentimiento para esto.

El malware de minería de criptomonedas generalmente se enfoca en realizar su actividad en la CPU del usuario. Esto sucede porque hay un gran número de PC, especialmente en oficinas, que no tienen GPU. Aunque la minería con GPU es mucho más eficiente en ordenes de magnitud, es importante para los delincuentes que se ejecute con éxito en cada PC que invaden. Sustituyen la calidad con la cantidad, lo cual es bastante efectivo con las criptomonedas elegidas.

¿Cómo funciona el Malware CoinMiner?

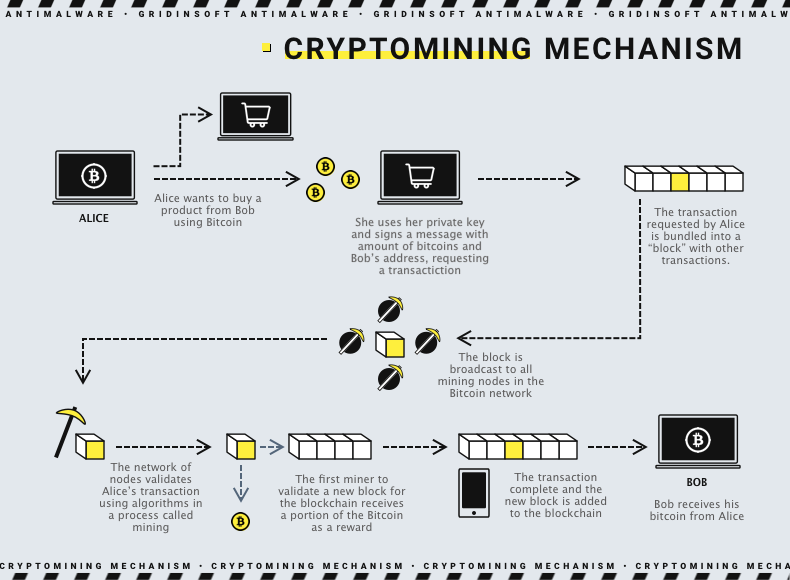

Como se mencionó anteriormente, los mineros de criptomonedas hacen casi las mismas cosas que los mineros legítimos y a veces utilizan el mismo código base de las herramientas de código abierto. Se concentran en realizar los cálculos de un hash de bloque de transacción utilizando el hardware. Dependiendo de la criptomoneda, el hash puede constar de 64, 128, 256 o más símbolos. Esta operación es necesaria para agregar la información de la transacción a una cadena de bloques, un libro de contabilidad global único para cada criptomoneda.

Las GPU son mucho más eficientes que la CPU para esa tarea, ya que tienen miles de núcleos de ejecución, a diferencia de las CPU que suelen tener de 4 a 8 núcleos. Es por eso que probablemente hayas oído hablar del aumento de precio de las tarjetas gráficas durante el último auge de las criptomonedas. Aún puedes realizar la minería con un procesador, pero la tarea de cálculo del hash es sensible al tiempo. Si no lo completas a tiempo, alguien más recibirá una recompensa por hacerlo más rápido. Para mitigar este problema desde ambos extremos, los delincuentes optan por criptomonedas fáciles de minar y aplican la piratería en cientos de computadoras para agregarlas a su red. Por lo tanto, incluso tener CPUs antiguas y débiles será compensado por su cantidad.

Por lo general, el malware de minería de criptomonedas subordina el servidor de comandos, teniendo solo pequeñas decisiones que tomar de forma autónoma. Sin embargo, la configuración inicial del minero de monedas casi siempre ocurre de forma independiente del servidor, ya que la propagación tiene una escala masiva. Después de ser configurado, el malware se conecta al servidor, recibe las instrucciones unificadas y comienza a funcionar. Para que esta conexión sea más sigilosa, los delincuentes alquilan un servidor en un hosting conocido, afortunadamente para ellos, aplican pagos con criptomonedas en estos días.

Muestras de Troyano CoinMiner Encontradas:

| Trojan.Win64.CoinMiner.oa!s2 | a55a0daeb348207f4cc094de8d6d36b6ef935bcf5342aba75cf9148c1621ac93 |

| Trojan.Win64.CoinMiner.ca | 00748d7ea4ccfb6fc6ff59e3fe24c46b862ab3dd9c562ff6b13b5dfb31326bc6 |

| Trojan.Win32.CoinMiner.ns | 0dd4434fe34de41c317a14592a1b6a3dcc4eb7450125cfa6f843caddfb2337fa |

| Trojan.Win32.CoinMiner.dd!s1 | a9d95ddb94b49f48197b25a5edfbc7265c9abd91a6efccaec81353dd4c9388cc |

| Trojan.Win32.CoinMiner.vl!n | d4f2df59aabf396d1856ff5c849937483708337ffa0832ef5863ad93f763300a |

| Trojan.Win32.CoinMiner.dd!c | 365cebf322477d4b75735e00ccc0ee01d88f933865ab08c18222775b75cc36fb |

| Trojan.Win64.CoinMiner.dd!c | c384185e5d41548c7c9ac857ccb1fcadfb9da9fb0ea7884ded7b456b5738dea8 |

| Trojan.Win32.CoinMiner.oa!s1 | a396c1e167a4d9148c882eee135bb6949ca767ebabc7df5a709169310b2aa3ec |

| Trojan.Win32.CoinMiner.oa!s1 | ddc195b061a5f88ec8a53d4b010fb1ecc64ce1f6abad5723dd19b80024cb5ef5 |

| Trojan.Win32.CoinMiner.oa!s1 | 6ae26a332364a32f05616a06f7ce6eb32fd3f3fc13910b1cc27abffe642a091c |

¿Cómo obtienes un Virus Coin Miner?

La mayoría de los mineros de monedas ingresan a tu PC como troyanos, disfrazados como aplicaciones o herramientas legítimas. La forma exacta en que se propagan puede diferir, según la decisión de un delincuente que gestiona la distribución. Pero en general, te encontrarás con el minero de monedas en aplicaciones pirateadas, herramientas para acciones no tan legítimas y en correo no deseado. Para algunos ejemplos, se te recomendará desactivar tu antivirus, y eso ya debe considerarse una amenaza. Sin embargo, como se mencionó anteriormente, hay formas de hacerlo más sigiloso incluso sin manipular la configuración de seguridad del usuario.

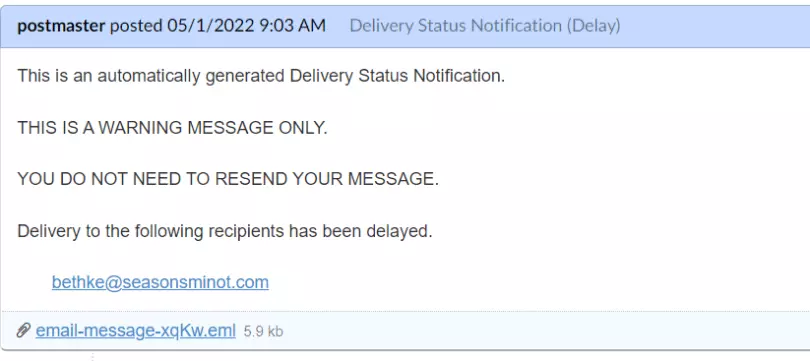

El correo no deseado por correo electrónico como forma de distribución del minero de monedas es bastante nuevo y parece tener menos propagación en estos días. A principios del verano de 2022, hubo un gran brote de estos mineros, que generalmente apuntaban a países de habla hispana. El malware se encontraba en archivos .docx, .xlsx, .pdf o .txt falsos, que se adjuntaban a la carta. En lugar del esquema clásico con un script macro malicioso en el interior de un documento, los delincuentes utilizaron otro esquema más antiguo: la doble extensión. Por defecto, Windows tiene deshabilitada la visualización de extensiones de archivos, por lo que las víctimas solo veían la extensión "legítima" de un documento. De hecho, todos estos archivos eran ejecutables: la extensión .exe se ocultaba detrás de la configuración de la interfaz.

¿Es peligroso el Malware CoinMiner?

En general, el malware Coin Miner genera mucha incomodidad en el uso de la PC. La minería de criptomonedas es un proceso que consume muchos recursos, por lo que usar la computadora que está involucrada en la minería es casi imposible. Tener tu CPU o GPU cargadas al límite, donde apenas es suficiente para que funcione el sistema operativo (~75-80%), significa que probablemente lucharás incluso para abrir el navegador web. La minería exprime al máximo toda la potencia disponible y, dado que está controlada por hackers, no tienes forma de gestionar esta carga.

Sin embargo, ese no es el único peligro de la minería. El cálculo eficiente de hash supone una carga constante para tu hardware y los hackers nunca desaprovechan la oportunidad de explotar el sistema que han infectado el mayor tiempo posible. Para las CPU, las cargas a largo plazo no son muy críticas: pueden fallar solo si tienen alguna falla en el cristal de silicio o un disipador de calor roto. Mientras tanto, las GPU sufren un desgaste importante durante la minería; algunos modelos pueden perder más del 20% de su rendimiento en un mes, según el software y cómo se gestiona la carga. Esto suele ocurrir cuando la temperatura y la carga del hardware se gestionan de manera inadecuada, pero una vez más, ¿cuándo han prestado atención los ciberdelincuentes al estado de la PC de las víctimas?

También existe un riesgo del que generalmente no se habla. Los mineros de monedas pueden recopilar paquetes de datos que son más típicos de spyware y robos de información. Información sobre la ubicación, la dirección IP real de una víctima, la configuración de la PC, información personal: estas cosas recopiladas en una base de datos pueden valer mucho en la Darknet. Y los rufianes que propagan mineros maliciosos nunca desaprovecharán la oportunidad de obtener un beneficio monetario. Incrustar la funcionalidad de spyware es cuestión de unos minutos y los resultados pueden ser alarmantemente malos para una víctima.

¿Cómo detectar el Malware CoinMiner?

El signo clave de la actividad de un minero de monedas es la lentitud general del sistema. Es obvio que cualquier sistema será difícil de usar cuando el elemento clave del sistema está distraído con otra tarea. El malware Coin Miner agota toda la potencia disponible, independientemente de si se trata de un Celeron de hace 10 años o un Threadripper. Además, definitivamente escucharás que la ventilación de calor gira a máximas RPM. Sin embargo, tales situaciones también pueden ocurrir cuando realizas tus tareas diarias, por lo que es importante realizar una investigación adicional.

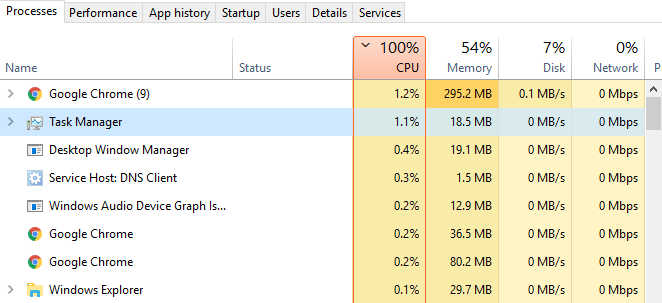

Contrario al spyware mencionado anteriormente, el malware Coin Miner nunca oculta su presencia. De hecho, es imposible, ya que hay un signo no removible de su presencia: la carga extrema del hardware. Como no pueden deshacerse de ello, intentan disfrazar el proceso malicioso (que definitivamente estará presente en el Administrador de tareas) como algo conocido y legítimo. La forma más común de ocultamiento es tomar el nombre de un cierto proceso del sistema. La mayoría de los usuarios no tienen idea de los mecanismos internos de Windows y, por lo tanto, no pueden juzgar acerca de la adecuación de los procesos que se ejecutan en segundo plano.

Ver un proceso como "winlogon.exe" o "msmpeng.exe" que consume más del 70% de la potencia de hardware no les dice nada, y buscar en Google probablemente mostrará que estos procesos son parte de Windows. Sin embargo, no hay situaciones en las que estos procesos puedan consumir tanto poder de CPU. Hay algunas exclusiones, evidentemente, pero son muy raras y lo más probable es que tal situación signifique que tienes un malware Coin Miner en tu sistema.

Signos típicos de que se está ejecutando un virus Coin Miner en tu sistema

- Carga alta de la CPU o GPU que está presente independientemente de tus acciones en la PC;

- Un proceso del sistema presente en el árbol de procesos del usuario;

- Incapacidad para solucionar la situación con reinicios, es decir, la carga de la CPU aparece tan pronto como se inicia la computadora;

- Microsoft Defender está desactivado;

De todas formas, la mejor manera de estar seguro de que tienes exactamente este problema es utilizar software anti-malware. Puedes hacer conjeturas, por supuesto, y la probabilidad de acertar puede ser bastante alta, pero en esa situación depender de una conjetura no es una opción. Un software especializado con varios sistemas de detección mostrará lo que está sucediendo y eliminará al intruso si está presente.

Cómo proteger tu PC del Malware CoinMiner

Los mineros de monedas no son tan fáciles de predecir y eliminar, ya que sus oleadas de propagación rara vez coinciden con la actividad de otros tipos de malware. Este tipo de malware se orienta más hacia los valores de las criptomonedas, que son mucho menos predecibles que otro software malicioso. Por lo tanto, debes esperar nuevos trucos y métodos con la próxima oleada de la fiebre de las criptomonedas.

La mejor manera de reducir los riesgos es evitar las posibles fuentes de malware. Claro, no puedes evitar el uso de su principal fuente, Internet, pero definitivamente puedes dejar de visitar lugares peligrosos y de usar software que podría dañar tu sistema. Los sitios warez que ofrecen versiones crackeadas de aplicaciones populares, foros o comunidades de Discord que comparten herramientas hechas a mano, correos electrónicos de remitentes desconocidos: no debes confiar en ellos. Incluso si estás seguro de que esta fuente no propaga cosas maliciosas, es mejor verificar antes de la instalación, nunca puedes estar seguro de que lo siguiente no será malicioso.

El método definitivo, que aún debe actuar como último argumento, es un software anti-malware eficaz con protección proactiva. Con aplicaciones menos complicadas, definitivamente puedes detectar el malware Coin Miner que ya está en funcionamiento, pero la protección proactiva puede detenerlo incluso antes de que haga algo. Y recuerda que los virus Coin Miner pueden actuar fácilmente como spyware, y darle más tiempo para actuar significa publicar todos tus detalles personales. GridinSoft Anti-Malware hará todo como debería ser: rápido y sin darle al malware ni una oportunidad.