Las criptomonedas son un mundo que cambia rápidamente donde las personas pueden hacer fortunas intercambiando activos digitales. Sin embargo, Tanto los inversores experimentados como los recién llegados corren el riesgo de ser víctimas de estafas de criptophishing.. Estas estafas explotan la confianza y la vulnerabilidad de las personas y tienen como objetivo engañarlos para que revelen información confidencial o renunciar a sus tenencias de criptomonedas ganadas con tanto esfuerzo.

¿Qué son las estafas con criptomonedas??

Las estafas criptográficas son fraudes de inversión que pueden adoptar muchas formas, from phishing scams a tiradores de alfombras. Dado que una autoridad central como un banco no regula la tecnología blockchain de las criptomonedas, Los malos actores pueden explotar fácilmente a los inversores esperanzados.. Eso, de hecho, ha hecho de las criptomonedas y todos los temas relacionados un puerto ideal para diferentes estafas. Por la falta de experiencia, las personas eran propensas a ser víctimas incluso de los planes menos complicados, y mucho menos de los complicados..

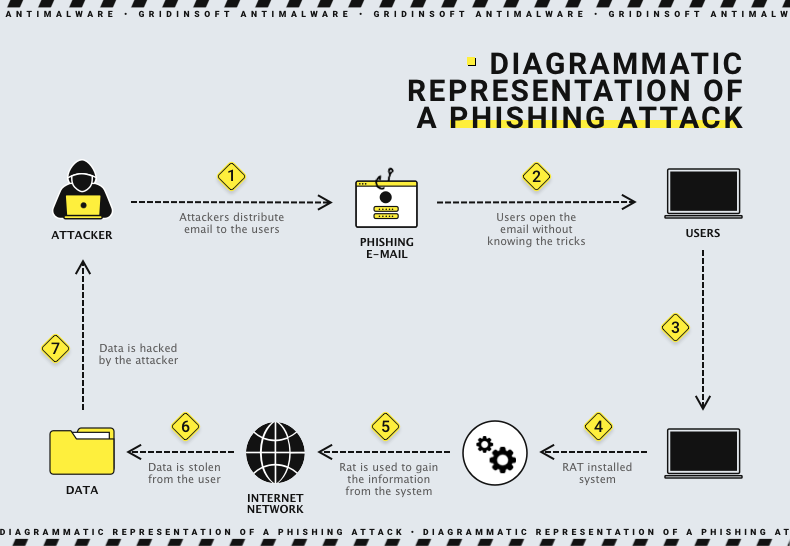

Con tiempo, Los ciberdelincuentes se vuelven más sofisticados. en sus técnicas de phishing. La razón principal de esto es el aumento del conocimiento de la gente promedio: simplemente ya no es tan fácil estafar a alguien.. Se hacen pasar por intercambios legítimos y carteras y uso convincente social engineering tactics para obtener acceso no autorizado a activos digitales. Estos estafadores utilizan varios métodos de ingeniería social para manipular a los usuarios.’ emociones y crear una sensación de confianza y urgencia. Es esencial ser consciente de estas tácticas y tomar la decisión medidas necesarias para protegerse.

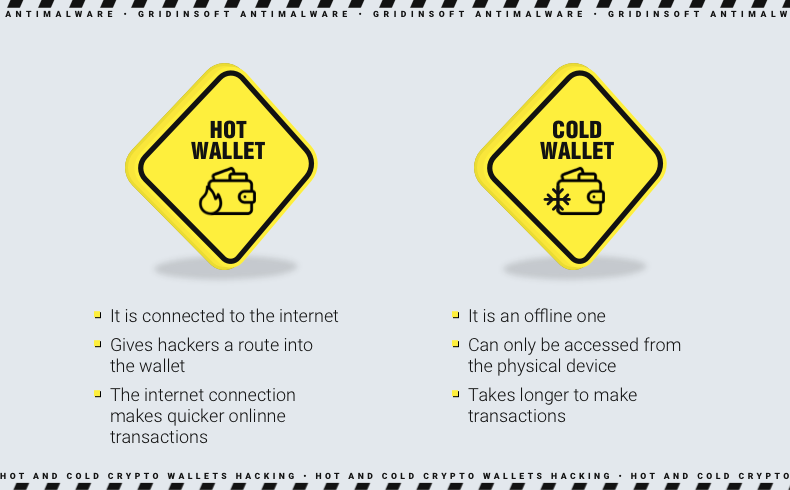

Diferencia de carteras frías y calientes

Para evaluar los riesgos, revisemos los diferentes tipos de billeteras. Primero, Es importante tener en cuenta que las billeteras no contienen los criptoactivos reales.. En cambio, el blockchain registra información sobre el soporte, mientras que la billetera proporciona almacenamiento seguro para el privado (secreto) llave.

Las carteras “calientes”.

Una billetera caliente es una billetera de criptomonedas que tiene acceso constante a Internet. Incluye cualquier servicio online que ofrezca almacenamiento de criptomonedas., como intercambios de cifrado y aplicaciones especializadas. Las claves en una billetera activa se almacenan cifradas en el servidor. Estas son carteras en línea o de custodia que ofrecen los intercambios populares., incluidos Binance y Coinbase.

La clave se puede utilizar para firmar una transacción en blockchain en cualquier momento..

Las carteras “frías”.

En el caso de una billetera fría, el Las claves se almacenan en un dispositivo independiente. o como una secuencia alfanumérica escrita en una hoja de papel. Un dispositivo únicamente para almacenar claves se conoce como billetera de hardware., mientras que las carteras de software son aplicaciones diseñadas para almacenar claves en computadoras y teléfonos inteligentes normales.

Ataque a carteras “calientes”

Muchas personas usan billeteras activas para almacenar sus criptomonedas porque son fáciles de crear y convenientes.. Sin embargo, Los ciberdelincuentes suelen atacar carteras calientes porque frecuentemente están en línea y son populares. No se recomienda almacenar grandes cantidades en billeteras activas debido a su susceptibilidad a ataques.. Aunque los ciberdelincuentes pueden utilizar técnicas de phishing para atacar billeteras activas, sus tácticas son a menudo simples y dirigido a usuarios menos experimentados.

Un estandar method in crypto phishing scams se hace pasar por entidades confiables, como intercambios de criptomonedas o proveedores de billeteras. Los estafadores envían correos electrónicos o mensajes que parecen provenir de estas organizaciones legítimas., usando marcas similares, logotipos, y direcciones de correo electrónico. Su objetivo es engañar a las personas haciéndoles creer que están recibiendo un mensaje de una fuente confiable..

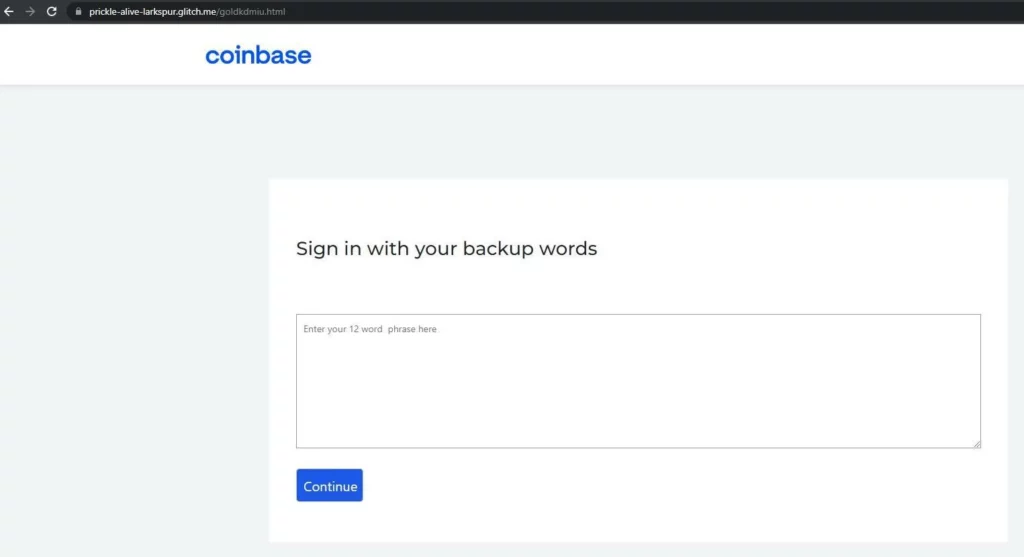

Una estafa de phishing común se dirige a los usuarios de billeteras activas. Los estafadores enviarán correos electrónicos haciéndose pasar por un conocido intercambio de cifrado, pedir a los usuarios que confirmen una transacción o verifiquen su bolso. Una vez que el usuario hace clic en el enlace, son llevados a una pagina. Luego se les pide que ingresen su frase inicial.. Una frase inicial que consta de 12 o 24 palabras es necesario para recuperar el acceso a una billetera criptográfica. Esta es la contraseña principal de la billetera y debe mantenerse segura.. Si la frase inicial se pierde o se entrega a estafadores, el usuario corre el riesgo de perder permanentemente el acceso a su billetera y comprometer su cuenta.

Estafas que son sencillas y no involucran software o tácticas de ingeniería social, generalmente están dirigidos a personas que no son conocedoras de la tecnología.. El formulario para ingresar un La frase inicial suele parecer simple., con solo un campo de entrada y un logotipo para un intercambio de criptomonedas.

Ataques de phishing dirigidos a billeteras frías

Las billeteras frías parecen ser más seguras porque No siempre están conectados a Internet.. Sin embargo, Sería un error suponer que una billetera de hardware solo puede piratearse robándola o accediendo físicamente a ella.. Como ocurre con las carteras calientes, Los estafadores utilizan técnicas de ingeniería social para acceder a los usuarios.’ fondos. Recientemente, Los expertos notaron explícitamente una campaña de correo electrónico. Dirigirse a propietarios de billeteras frías de hardware.

A typical attack involves a crypto Campaña de correo electrónico en la que el usuario recibe un correo electrónico desde un intercambio de criptomonedas invitándolo a participar en un sorteo de tokens XRP, La criptomoneda interna de la plataforma.. Cuando el usuario hace clic en el enlace, serán dirigidos a una página de blog con una publicación que describe el «donar» normas. Esta publicación también incluye un enlace directo para el registro.. Dónde ya están encontrando los estafadores métodos sofisticados para engañar al usuario.

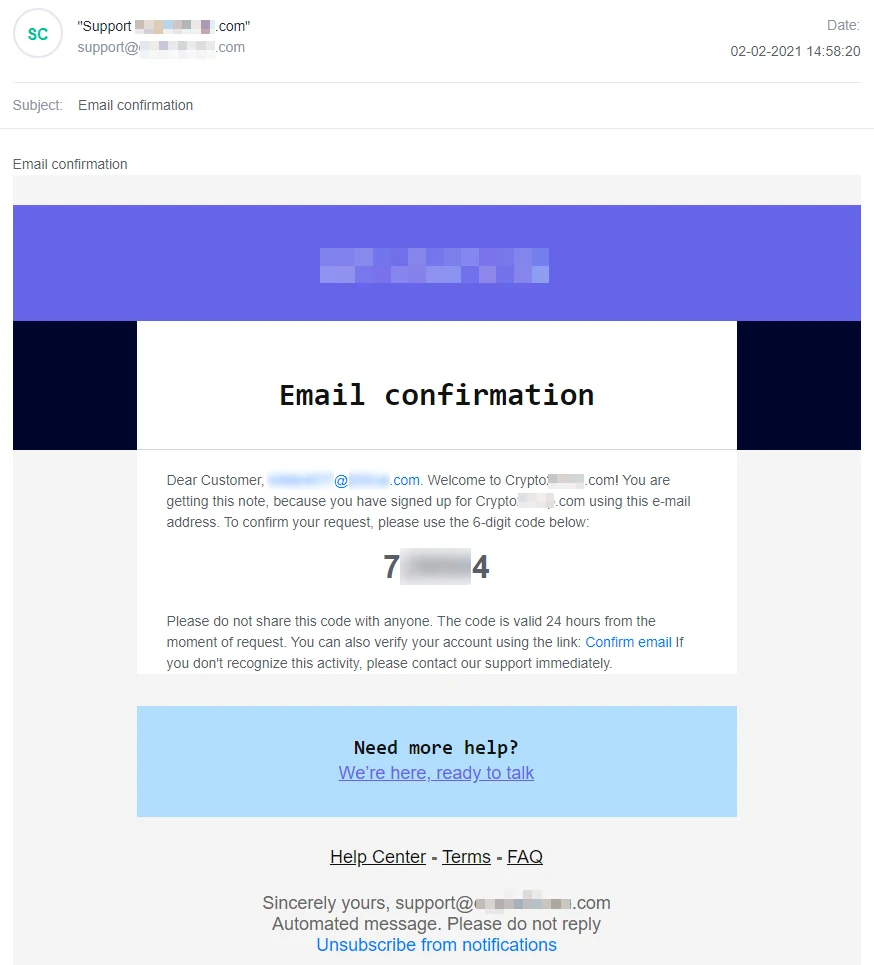

Solicitudes de soporte falsas

Tenga cuidado con las estafas de phishing criptográfico en las que los estafadores se hacen pasar por representantes de atención al cliente de intercambios de criptomonedas reales o proveedores de billeteras.. Podrán enviar mensajes o correos electrónicos a los usuarios., engañarlos haciéndoles creer que hay un problema con su cuenta o una transacción que necesita atención urgente. Estos estafadores a menudo proporcionan un enlace a un sitio web de soporte falso o método de contacto, donde se solicita a los usuarios que proporcionen sus credenciales de inicio de sesión o información confidencial. Mantente alerta, y evita caer en estas tácticas.

Los estafadores explotan a los usuarios’ confiar en canales legítimos de atención al cliente haciéndose pasar por personal de soporte. Ellos también capitalizar a los usuarios’ afán por resolver los problemas rápidamente, lo que les lleva a revelar su información privada voluntariamente. Los estafadores pueden utilizar esta información con fines maliciosos..

Cómo proteger a los usuarios del criptophishing

Para mantenerse seguro al usar criptomonedas, hay medidas que los usuarios pueden tomar. Uno es habilitar la autenticación de dos factores, a herramienta útil para prevenir estafas de phishing de comprometer sus cuentas criptográficas.

- Uso de autenticadores de hardware o software.. Autenticadores de hardware, o llaves de seguridad, Son dispositivos físicos que generan contraseñas de un solo uso y proporcionan una capa adicional de seguridad.. Autenticadores basados en software, como el autenticador de Google, generar códigos basados en el tiempo para los usuarios’ teléfonos inteligentes.

- Cuidado con los enlaces y archivos adjuntos. Los estafadores de phishing utilizan un truco en el que muestran un texto de URL diferente al del destino real.. Para no caer en esto, los usuarios pueden pasar el cursor sobre el enlace para comprobar si hay inconsistencias y URL sospechosas que puedan indicar un intento de phishing..

- Escanear archivos adjuntos con antivirus. A proteja su dispositivo y sus cuentas de criptomonedas del malware, siempre tenga cuidado al descargar y abrir archivos adjuntos, particularmente de fuentes desconocidas o sospechosas. Los archivos adjuntos pueden contener software dañino, como keyloggers o troyanos, que puede poner en peligro la seguridad. Para reducir este riesgo, Se recomienda escanear todos los archivos adjuntos con un software antivirus confiable antes de abrirlos..

- Mantenga el software actualizado. Es crucial mantener los sistemas operativos, navegadores web, dispositivos, y otro software actualizado para garantizar la seguridad de los dispositivos del usuario. Estas actualizaciones pueden contener parches de seguridad para abordar vulnerabilidades conocidas y proteger contra nuevas amenazas..

A medida que las estafas de criptophishing cambian constantemente, los usuarios deben mantenerse actualizados sobre las últimas tácticas y estafas dirigidas a la comunidad de criptomonedas. Infórmese sobre estas técnicas y manténgase informado sobre los recientes incidentes de phishing y la seguridad. Las mejores prácticas pueden ayudarle a mantenerse seguro.. Para mantenerse informado sobre estafas de phishing, vulnerabilidades de seguridad, y cómo proteger tus criptoactivos, es esencial seguir fuentes confiables que brinden información y alertas precisas.