La pantalla azul de la muerte es probablemente lo más desagradable que los usuarios de Windows puedan ver jamás.. En la mayoría de los casos, es una señal alarmante de que algo anda mal con el hardware o software de su computadora. Algunos errores pueden significar que uno o más componentes pronto serán reemplazados. Sin embargo, La pantalla azul de la muerte no siempre es lo que dice ser.. Ingenioso Los piratas informáticos decidieron aprovechar el miedo de la gente a BSOD y averías de PC..

Cómo los mensajes BSOD falsos engañan a las víctimas

Hoy, Los estafadores tecnológicos sin escrúpulos toman ventaja de los usuarios’ ignorancia y engañarlos haciéndoles creer que hay un problema informático. Además, cobran a sus víctimas por soporte técnico o servicios innecesarios. Por ejemplo, Investigadores descubrieron recientemente un sitio falso con contenido para adultos que podría causar daño a quien lo visite.. La cuestión es que cada vez que un usuario abre el sitio web, a El ejecutable malicioso se descarga automáticamente.. Dado que este ejecutable utiliza el icono del reproductor multimedia VLC, parece un archivo de video. De este modo, un la víctima desatendida podría intentar abrirlo pensando que es un archivo de vídeo.

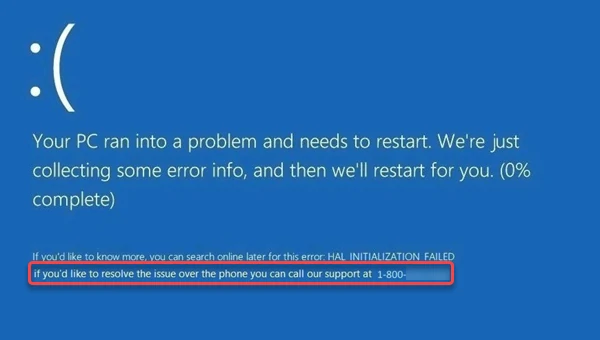

Tan pronto como la víctima ejecute este archivo, el malware hará su trabajo sucio. Ocultará el cursor del mouse de la pantalla y mostrará una ventana emergente BSOD falsa que cubre toda la pantalla.. Sin embargo, a diferencia de la pantalla azul de la muerte, que contiene un código QR y una breve información sobre el error, el BSOD falso incluye un número de teléfono. Por aquí, Los estafadores intentan hacer creer al usuario que su PC está infectada y llamar al número indicado para solucionar el problema.. Si la víctima llama al número, se pondrá en contacto con los estafadores, quien, a su vez, utilizar ingeniería social, exagerando mucho el «problema». Todo esto se hace para convencer al usuario. pagar por soporte técnico o producto inútil.

Es una táctica común cuando los estafadores tecnológicos utilizan archivos ejecutables para cometer estafas.. Generalmente envían correos electrónicos con un archivo adjunto que parece un documento legítimo.. Sin embargo, el archivo contiene malware que inunda a los usuarios con ventanas emergentes falsas instando a los usuarios to pay for tech support or services. Más amenudo, Estos son pseudo-antivirus que se hacen pasar por software legítimo pero son maliciosos..

Cómo funciona la falsa Pantalla Azul de la Muerte

El sitio web que contiene el contenido explícito está ubicado en hxxps[:]//mydoc.hsc-lb[.]neto/, que se ha determinado que es un subdominio de hsc-lb[.]neto. Este dominio se hace pasar por el proveedor de atención médica Hopital Du Sacre Coeur en el Líbano.. Una peculiaridad del sitio web es que cada vez que un usuario visita el sitio, hay una redirección a hxxps[:]//mydoc.hsc-lb[.]neto. /milf-videoporno-pornhubdvivideos[.]exe y comienza a descargar el ejecutable malicioso. Dado que el sitio utiliza la función de descarga automática en segundo plano, y la mayoría de los navegadores web descargan archivos automáticamente al directorio de descarga predeterminado, la mayoría de los usuarios no notarán cuando el archivo ya esté en la carpeta de descarga.

Un archivo ejecutable está destinado a usuarios de Windows y está un archivo binario .NET de 32 bits. Los estafadores cambiaron la marca de tiempo de este archivo para interferir con el proceso de respuesta a incidentes.. Una vez ejecutado, el binario crea un formulario de Windows llamado «Formulario 1» y utiliza el Recursos.ResourceManager.GetObject método para recuperar la imagen de fondo de ese formulario desde el directorio de recursos. Como se ha mencionado más arriba, aunque visualmente parece un BSOD, es una ventana emergente falsa porque los mensajes reales contienen un mensaje de error y no un número de teléfono.

Para ser más realista, el malware utiliza el Límites de pantalla primaria propiedad para llenar toda la pantalla y el cursor.ocultar() método para ocultar el cursor. El binario también inicializa un Reproductor de sonido objeto nombrado «reproductor de sonido» con un archivo de audio llamado «música de fondo» que también se encuentra en el directorio de recursos del ejecutable. El Jugar() y reproducir en bucle() Los métodos de la clase SoundPlayer se utilizan para reproducir y reproducir en bucle el archivo de audio.. El mensaje de audio indica que la computadora del usuario ha sido bloqueada debido a una infección de virus o actividad ilegal.. para desbloquearlo, debes llamar al servicio de asistencia falso inmediatamente.

Cómo evitar BSOD falsos

Como podemos ver, Los estafadores utilizan varias estrategias. engañar a los usuarios. A menudo se trata de métodos de intimidación y de impacto psicológico., como mensajes de audio y visuales, que hacen que los usuarios contacten con un número de soporte falso. Las siguientes recomendaciones le ayudarán a evitar posibles problemas.:

- No hagas clic en enlaces que parezcan sospechosos.

- Asegúrate de descargar desde fuentes confiables.

- Evite el soporte técnico o los servicios ofrecidos. a través de mensajes o llamadas no solicitadas.

- Actualice su sistema operativo y software periódicamente. Es necesario corregir cualquier vulnerabilidad de seguridad..

- Usar software antivirus confiable. Le impedirá iniciar y, a veces, descargar un archivo malicioso..

Además, puede cambiar la configuración de su navegador y configurar el navegador para pedirle que elija una ubicación de descarga o incluso bloquear las descargas por completo. La mayoría de los navegadores proporcionan configuraciones para controlar la ejecución de archivos y le advierten sobre posibles amenazas al abrir descargas desde sitios web..