¿Qué es el spam?

Spam se ha convertido en una palabra común en la vida moderna. Y no solo por la sabrosa marca de jamón especiado: los hackers que intentan ganar dinero ilegalmente también contribuyeron a esto. ¿Por qué es tan popular y rentable? Vamos a resolverlo juntos.

El significado exacto de esta palabra se refiere al período posterior a la Segunda Guerra Mundial. Trabajando para el Tío Sam, la industria alimentaria estadounidense producía bienes que podían mantenerse durante mucho tiempo sin riesgo de estropearse. Uno de esos productos eran las latas de jamón especiado, con la marca SPAM. Las fábricas produjeron tanto que intentaron venderlo después de la guerra: la fecha de consumo preferente no era infinita. Enormes inventarios de estas latas impulsaron la campaña publicitaria masiva: los estadounidenses estaban viendo los anuncios de SPAM literalmente en cualquier lugar. Por lo tanto, este nombre se convirtió en un sustantivo común para cualquier publicidad molesta, como un virus para cualquier malware.

El spam en su versión moderna apareció mucho antes de la era de Internet. La gente siempre ha sufrido por los anuncios, pero en los años 60-80, estos anuncios estaban en sus buzones físicos. Toneladas de promociones de subastas fraudulentas, Esquemas Ponzi, algunas ofertas encantadoras - siempre estuvieron ahí. Sin embargo, el desarrollo de Internet dio un gran golpe no solo a la globalización sino también al spam malicioso.

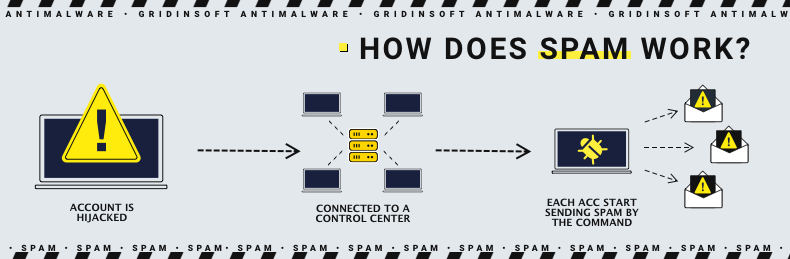

¿Cómo funciona el spam?

Hoy en día, las campañas de spam rara vez se detienen en los correos electrónicos. Los estafadores intentan llegar a la máxima audiencia posible para que puedas ver sus mensajes en tu Viber, WhatsApp, Facebook, etcétera. El año pasado, también intentaron hacer lo mismo en Discord, pero requirió más ingenio. Para estos casos, suelen hacer una campaña individual: un ladrón, o su afiliado, intenta ganarse la confianza de los usuarios en el canal. Luego, cuando las personas están al menos seguras de que no es solo un bot de spam, este agente envía un enlace de spam bajo la apariencia de algo valioso.

El correo electrónico no deseado es mucho más fácil. Los piratas informáticos crean numerosas cuentas de correo electrónico o las secuestran y luego envían los mensajes a todos los usuarios en sus bases de datos. El correo electrónico exacto es más complicado que solo un enlace (como lo fue en Discord) pero más fácil de introducir. Por lo general, todos los mensajes de spam intentan imitar algunos mensajes legítimos. Echemos un vistazo a las formas más extendidas de spam por correo electrónico.

Read also: List of Scammer Phone Numbers 2025

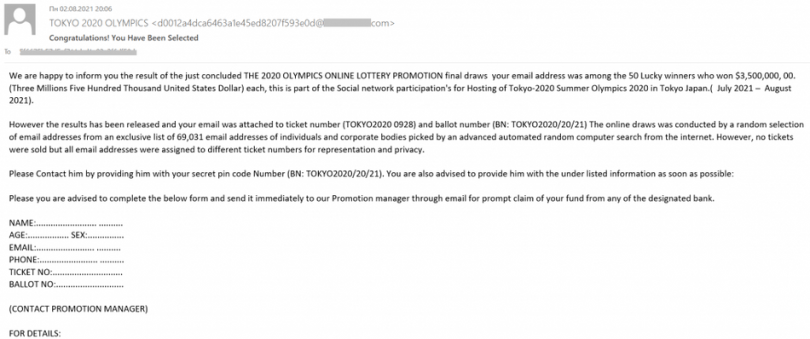

Spam relacionado con eventos

Alcanzó el pico de propagación después del comienzo de la pandemia de COVID-19, pero apareció inicialmente en algún momento antes. Eurovisión, copas mundiales de fútbol, conciertos de grupos famosos: todas estas cosas fueron un combustible para campañas de spam. Los contenidos parecen texto que indica los resultados más recientes del evento y un enlace en el botón. El enlace exacto lo llevaba a un sitio web fraudulento, o incluso a una página de phishing.

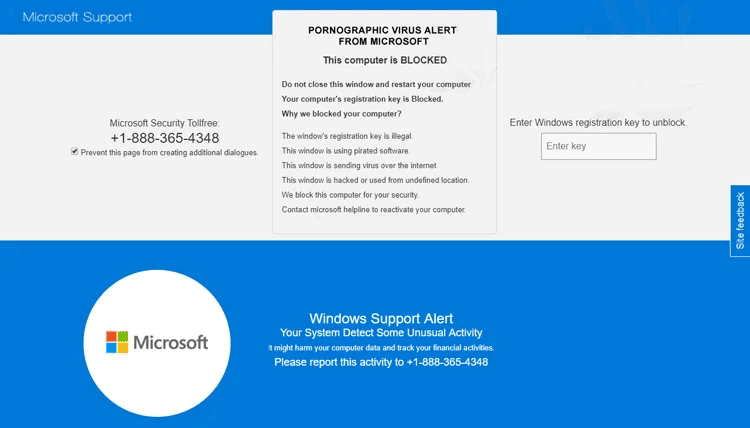

Spam de soporte técnico

Aparecieron más cosas nuevas durante la pandemia. La alerta Microsoft Pornographic Virus es un ejemplo odioso, que tuvo una difusión masiva en 2020-2026. Parece un banner en la Web que dice que tiene un problema en su PC y que, para solucionarlo, debe llamar al soporte técnico. El número especificado, generalmente el que pertenece a la zona de código de EE. UU., es, de hecho, un número de redirección. El punto final de la llamada está en algún lugar de la India, según los acentos de los hablantes y los datos de algunas llamadas.

En este "soporte", recibirá una recomendación para descargar e instalar la aplicación de terceros para solucionar el problema. Ocasionalmente, los ladrones le piden que les conceda acceso remoto a su computadora. De esta u otra forma, recibirá algunos programas no deseados, o incluso malware completo, en su PC.

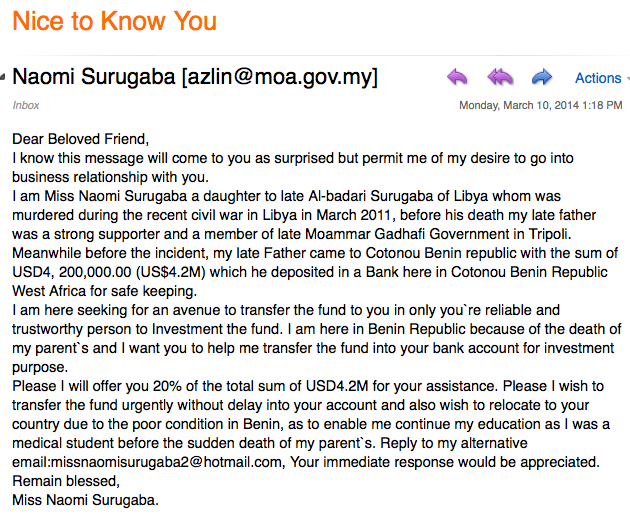

“Cartas del Príncipe de Nigeria”

Una de las primicias del spam de correo electrónico, las letras nigerianas todavía aparecen a veces. En esos mensajes, se ve la solicitud para ayudar al príncipe nigeriano (o de cualquier otro país africano) a transferir dinero de su familia real. Recibirás una generosa comisión porque no hay forma de ahorrar este dinero de las rebeliones. Todo lo que tiene que hacer es enviar una pequeña suma al príncipe (para comprometer la transferencia de fondos adicional). ¿Vale la pena pensar en $ 2000- $ 3000 cuando en su lugar recibiría varios millones de dólares? Los chicos ingenuos piensan lo mismo y ni siquiera piensan que no hay dinero del otro lado ni un príncipe nigeriano. Por lo tanto, es solo un esquema sofisticado de lavado de dinero.

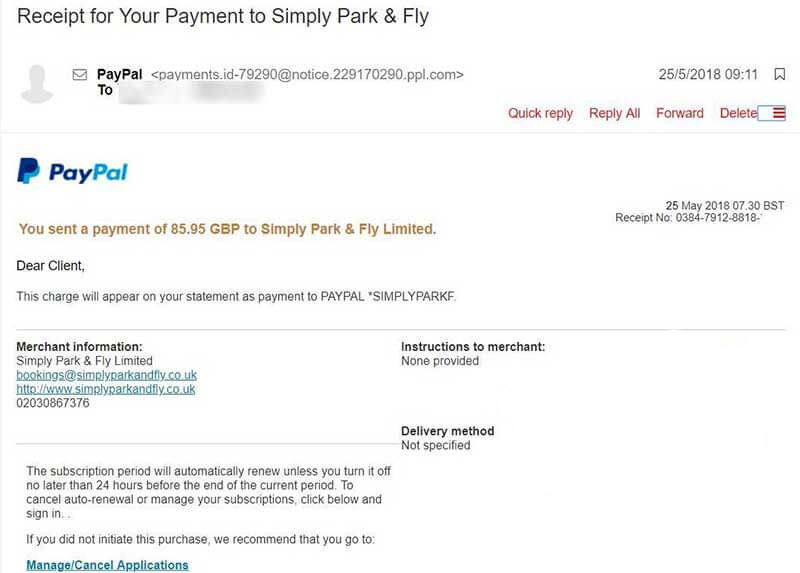

Suplantación de identidad por correo electrónico

Tenemos un acuerdo con decenas de facturas diferentes cada día. Pagos de PayPal, facturas de minoristas en línea, renovaciones de suscripciones: todas estas cosas aparecen en nuestros correos electrónicos dos veces por hora. Los estafadores lo saben y tratan de explotar su disminución de la atención. Es por eso que este tipo de spam también se llama correos electrónicos de cebo. Es probable que preste menos o ninguna atención a otra factura del servicio de entrega y pague la factura. Sin embargo, no hay problema con falsificar el mensaje e incrustar el enlace a la página de pago que buscan los estafadores. Usted cree que hizo el pago que debe, pero acaba de ser atrapado en este cebo. En algunos casos, los delincuentes adjuntan un enlace a la página del sistema de pago falso. Eso te lleva a perder las credenciales de tu tarjeta bancaria.

Phishing y spam malicioso

Esta táctica es similar a la suplantación de identidad por correo electrónico pero con otros vectores de ataque. Los delincuentes que tienen como objetivo el phishing no están interesados en su pago único. Su objetivo son sus credenciales. Bajo la apariencia de notificaciones sobre cambios en los términos del servicio, o algunos mensajes internos en su cuenta, intentan atraerlo para que haga clic en el enlace. En este enlace, probablemente verá una copia mal hecha de la página de inicio de sesión de un supuesto remitente. Por lo general, estos estafadores imitan bancos, redes sociales o servicios en línea con suscripciones pagas.

Llamadas telefónicas no deseadas

Las llamadas de spam se representaron en la película Wolf of Wall St. Todas las oficinas de los gerentes de ventas estaban enviando spam a la gente con ofertas molestas para comprar las acciones de centavo o incluso acciones rosas. Hoy en día, la gente no se sube a ese señuelo, especialmente después del éxito abrumador de la película. Las llamadas de spam modernas pueden anunciar el procedimiento de pérdida de peso, un nuevo tratamiento para las úlceras por decúbito y solo Dios sabe qué más. Incluso pueden ofrecer las mismas cosas que los spammers de correo electrónico, pero es menos efectivo. Aún así, para tener un efecto serio, debe hacer que la víctima se siente frente a su PC o computadora portátil y haga lo que los delincuentes quieren.

SMS Spam (Smishing)

Spam SMS es más efectivo y relevante, aunque fueron eliminados por mensajes de correo electrónico "gratuitos". El spam de SMS sigue siendo una forma conveniente de fraude debido al disfraz potencialmente mejor. Si bien el spam de correo electrónico puede descubrirse al verificar la dirección del remitente, este último en SMS (exactamente, el número de teléfono) puede cambiarse con el que quieren los delincuentes. La mayoría de los operadores de telefonía celular ofrecen esta capacidad, lo cual es útil para las empresas que a menudo se comprometen a realizar envíos por correo.

Read also: How to Stop Spam Texts?

¿Qué es el riesgo de spam?

El spam siempre se realiza con el único objetivo final: ganar dinero. La forma exacta de ganar dinero puede ser diferente: obtener la comisión por cada clic, por cada vista, o incluso por cada instalación. Los mensajes de spam que contienen malware pueden generar más dinero, pero generalmente requieren más investigación sobre la víctima. La complejidad de este último suele obligar a los desarrolladores de malware a realizar el malspam por sí mismos.

Entonces, ¿cuáles son los riesgos para la víctima potencial? Además de ser explotado (moralmente desagradable), corre el riesgo de ser estafado o infectado con varios programas maliciosos. Una estafa que implica dar la información de su tarjeta bancaria para participar en el sorteo o compartir su información personal es desagradable. Malspam, que supone el archivo infectado adjunto al mensaje, también es malo, pero es mucho más difícil de evitar. Si se le identifica dicho correo no deseado, con el contenido que puede esperar de un remitente legítimo, la probabilidad de obtener malos resultados es muy alta. Beber en el spam y nunca interactuar con él no creará ningún problema. Pero a veces, es demasiado difícil distinguir el spam de los correos electrónicos o las llamadas telefónicas normales.

Base técnica para ataques de spam

No hay forma de realizar spam masivo con una sola cuenta. Los servicios de correo en estos días son bastante inteligentes y seguramente enviarán spam a todos los mensajes del remitente sospechoso. Y más de 1000 mensajes de un solo buzón parecen sospechosos. Por lo tanto, los estafadores decidieron diversificar los riesgos y, por lo tanto, usar botnets para ese propósito. Es más seguro para la prevención de bloqueos, pero también más efectivo: cuando las personas ven una dirección de correo electrónico que parece legítima, es más probable que se traguen el señuelo y hagan lo que dices.

Si las cuentas secuestradas están en Facebook, Twitter o cualquier otra red social extensa, los delincuentes hacen un truco muy astuto. Comenzaron a enviar spam a las personas que estaban en contacto con el propietario de la cuenta. Y la posibilidad de que tales mensajes traigan éxito a los delincuentes es muy alta. Las personas confían en sus amigos cercanos y familiares y seguirán un enlace en particular sin siquiera pensar que algo puede estar mal.

Los instrumentos exactos para controlar la red de cuentas infectadas pueden variar según la amplitud y profundidad del ataque. Cuando los delincuentes quieren usar solo correos electrónicos secuestrados, pueden usar herramientas simples de acceso remoto y numerosas máquinas virtuales. Pero cuando necesitan algo más masivo, aplican puertas traseras u otro malware complicado. Las puertas traseras se suelen utilizar en otros ciberataques (DDoS), pero también son buenas.

Read also: How to Get Rid of Spam Emails?

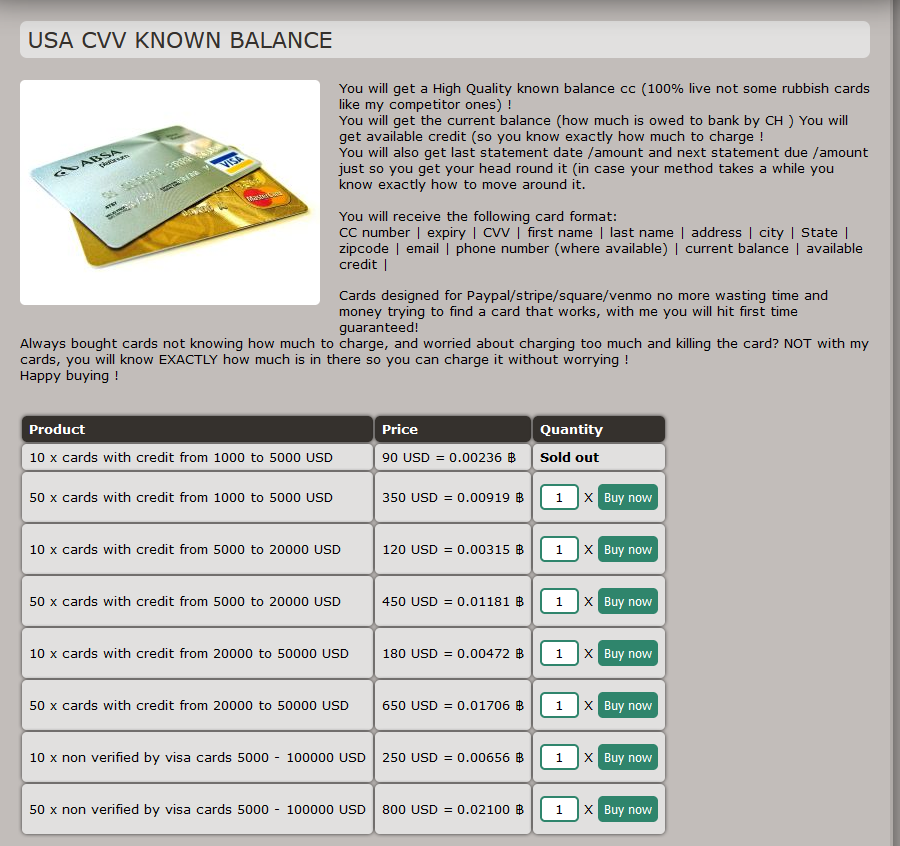

Bases de datos de víctimas

¿Cómo saben los spammers a quién enviar mensajes de texto? Es bastante ineficaz realizar campañas de spam “a ciegas”. Afortunadamente para ellos, hay muchas bases de datos de ciertas categorías de usuarios a la venta en Darknet. Con un precio de ~$100 por 10k contactos, es bastante barato comenzar a enviar spam de forma masiva. Y cuando este spam está dirigido (por ejemplo, la suplantación de identidad de la cuenta bancaria se estiliza para un banco determinado y se envía a los clientes de este banco), las posibles recompensas aumentan significativamente.

Si su contacto ha entrado alguna vez en una de estas bases de datos, mis condolencias. La única posibilidad de detener toneladas de spam (es decir, eliminar su correo electrónico de las bases de datos) es dejar de usar este buzón. Cuando el spam va a tu número de teléfono celular, la única forma de detenerlo es cambiarlo. Desagradable, pero es probable que no tenga otra opción cuando haya sucedido. Todo lo que puedes hacer para que la situación sea más fácil es prevenirla.

Noticias relacionadas:

- Calendar Virus on iPhone

- List of Scammer Phone Numbers 2025

- How to Stop Spam Texts?

- How to Get Rid of Spam Emails?

- Scam Likely Calls: How to block them?

- Skype & Microsoft Teams Spam Spreads DarkGate Loader

- Back to School Scams Expand As August Begins

- Emotet Has Resumed Activity after a Three-Month Break

¿Cómo detener el spam?

Puedes ver muchos consejos al respecto en la Web, pero muchos de ellos son perogrulladas o simplemente inútiles. Aconsejar denunciar las cuentas utilizadas en el spam no tiene por qué: los delincuentes encontrarán nuevas para mañana. Pero mantener el pesimismo es un mal hábito. Entonces, averigüemos qué se necesita para evitar que algo tan desagradable aparezca en su correo electrónico.

En primer lugar, piénselo dos veces antes de escribir su información personal en cualquier lugar. Visita sitios extraños por primera y probablemente la última vez, rastreadores de torrents, algunos apretones en línea o fuera de línea: todas estas son las principales fuentes de datos para las bases de datos anteriores. Mantenerse alejado de ellos, o usar un correo electrónico/número de teléfono diferente para tales eventos, es vital. Incluso si parece legítimo y está interesado en mantenerse en contacto con él, eso no garantiza que sus contactos no se venderán en ese momento.

Para evitar ser utilizado para enviar spam a otras personas, mantenga bien su privacidad. Aplique la 2FA en todas las cuentas que sean importantes para usted. Esté atento a lo que hace clic en línea y escanee sus dispositivos con programas antimalware. Eso lo ayudará a evitar el secuestro de cuentas: correo electrónico y todas sus cuentas en las redes sociales. Las utilidades de administración de contraseñas pueden ofrecerle no solo mantener las credenciales en un solo lugar, sino también sugerir contraseñas seguras.

¿Cómo detener las llamadas de spam?

Las llamadas de spam se pueden detener de varias maneras, pero todas tienen desventajas. El más fácil, bloquear los marcadores desconocidos, está disponible para casi todos los usuarios. Si tiene un teléfono inteligente, aunque no sea el más nuevo, puede activar esta función en la configuración. Esto rechazará automáticamente todas las llamadas de los números que no figuran en su libreta de contactos. Pero la desventaja está ahí: ese extraño puede ser alguien de quien estás esperando la llamada. El otro método es usar las aplicaciones que administran tus llamadas entrantes, rechazando solo las de los números agregados a una lista. Esas listas están llenas de desarrolladores de programas y usuarios voluntarios, quienes informan los números de spam. De esa forma, puede disminuir el número de falsas alarmas en órdenes de magnitud. Sin embargo, todavía no es ideal: no todas las aplicaciones funcionan a la perfección (en términos de eficiencia del filtrado de correo no deseado), y algunas están clasificadas como software malicioso, que tiene funciones maliciosas o cuestionables.¿Cómo detener los mensajes de spam?

Los mensajes de spam son más difíciles de detener ya que solo el operador puede evitar por completo su llegada. Sin embargo, al igual que en el caso de las llamadas no deseadas, puedes usar aplicaciones que controlen los mensajes entrantes. A menudo se combinan con los que están hechos para el monitoreo de llamadas. Dichos programas eliminarán los mensajes de los remitentes de la lista negra antes de que pueda leerlos. En ese caso, además de las desventajas de las aplicaciones anti-spam de llamadas, también puede sufrir manipulación de información. Nadie puede decir si la aplicación no eliminará los mensajes según su contenido o remitente. Pero eso es solo elección del usuario.¿Cuándo sucede?

A veces, los spammers envían sus cosas repugnantes a personas aleatorias. Por lo tanto, no debe entrar en pánico al ver mensajes individuales en su correo electrónico. Sin embargo, saber cómo reaccionar a este correo electrónico sigue siendo importante. Como ya he dicho, eso no es motivo para denunciar el buzón del remitente. Su reacción principal es simplemente agregar el mensaje al correo no deseado. Pero también es importante comprender que usted ve el correo no deseado, no el mensaje legítimo.

Los spammers a veces hacen un gran trabajo imitando a las empresas reales. La falsificación de facturas de sistemas de pago, avisos de entrega o correos electrónicos bancarios es difícil; cuando se hace correctamente, no los distinguirá por el cuerpo del mensaje. Sin embargo, la dirección del remitente es algo que no pueden ocultar. Todas las notificaciones oficiales se realizan a través de las direcciones de correo electrónico oficiales. Por lo tanto, ver cosas raras como [email protected] o [email protected] indica claramente que alguien está tratando de estafarte.

Si te lo perdiste o simplemente te costó recordar cuál es la dirección de correo electrónico original y, por lo tanto, hiciste clic en el mensaje, presta atención a la URL de la página que abriste. Las páginas de phishing se están prohibiendo rápidamente, por lo que los delincuentes suelen utilizar alojamientos gratuitos con nombres de dominio desagradables. Además, el diseño del sitio web puede parecer una parodia barata de un colegial. Los bancos o sistemas de pago tienen certificados HTTPS algo bien diseñados. Puede verificar esto último haciendo clic en el ícono de candado en el lado izquierdo de la barra de URL.

Read also: Scam Likely Calls: How to block them?