Los investigadores informan sobre una nueva cepa de malware denominada FBot. Este programa malicioso basado en Python parece ser una herramienta única entre los ciberdelincuentes’ arsenal. Su singularidad se debe a su Orientación a servicios web y en la nube.. Un análisis más profundo revela que potencialmente se creó para un grupo de cibercrimen específico o para su uso en ataques específicos..

FBot apunta a AWS, Twilio y Office365

FBot es una herramienta de hacking basada en Python que fue recientemente detectado por los analistas de SentinelOne, particularmente en su orientación a servicios en la nube y plataformas de pago. La función principal de FBot es secuestrar la nube, SaaS, y servicios web, con un enfoque secundario en obtener accesos para futuros ataques. Entre sus características más destacables se encuentran capacidades de recolección de credenciales, Esencial para el acceso inicial y potencialmente lucrativo mediante la venta a otros ciberdelincuentes.. FBot comparte algunos puntos en común con los ladrones típicos, particularmente en sus funcionalidades relacionadas con la recolección de credenciales y el secuestro de cuentas.

Distinto de otras familias de malware de robo de información, FBot no se apoya en el código Androxgh0st de uso común. En cambio, labra su camino único, compartiendo similitudes funcionales y de diseño con el ladrón de información en la nube de Legion. Su menor huella sugiere desarrollo privado y una estrategia de distribución específica.. Se complementa con sus amplias capacidades., incluidas herramientas para secuestrar cuentas y credenciales de AWS recolección de ataques de spam. Además, Tiene funciones especializadas para apuntar a PayPal y varias cuentas SaaS..

Orientación de AWS

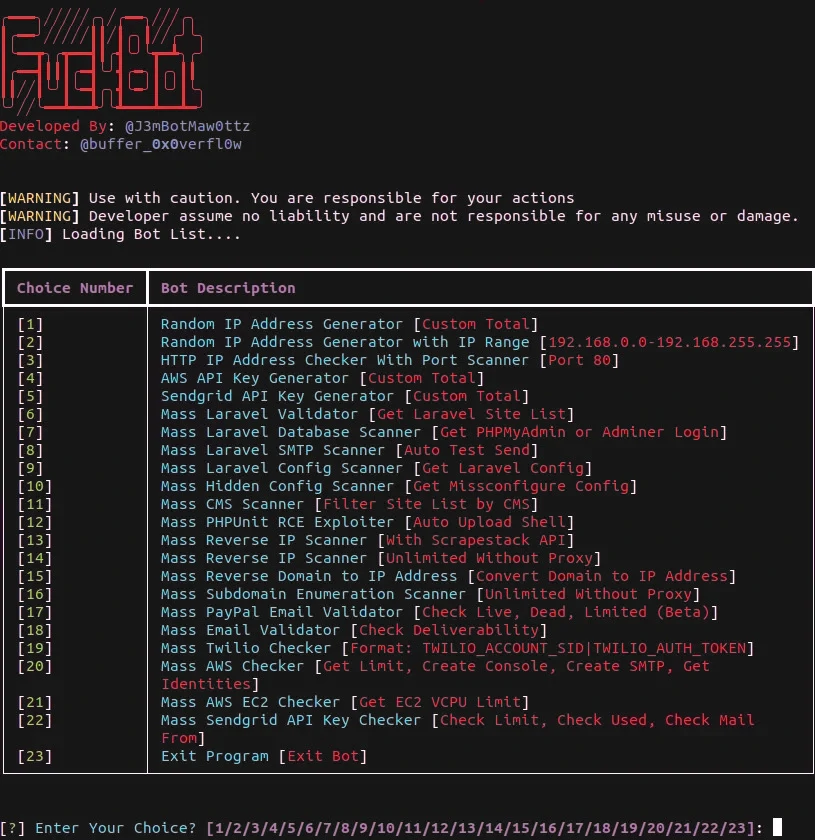

Hay tres funciones en FBot que están diseñadas específicamente para atacar cuentas de AWS.

Veamos cada uno de yb.] con más detalle:

- Generador de claves API de AWS

Esta función de FBot crea claves de acceso a la API de AWS artificiales. Piense en ello como intentar hacer llaves duplicadas para una cerradura., pero sin tener el original. Genera aleatoriamente estas claves con la esperanza de adivinar la combinación correcta que dará acceso a una cuenta de AWS.. Una vez logrado, él permite el acceso a usuarios no autorizados los servicios sin las manipulaciones visibles para los administradores. - Comprobador masivo de AWS

Esta parte de FBot inspecciona las propiedades de la cuenta de AWS, permisos y servicios. En particular, analiza las configuraciones de correo electrónico de AWS Simple Email Service, centrándose en las capacidades de envío de correo electrónico. Además, va un paso más allá al intentar configurar un nuevo usuario dentro de la cuenta de AWS con acceso administrativo. Esta funcionalidad puede ser útil además para realizar campañas masivas de spam por correo electrónico. - Comprobador AWS EC2

Una función más verifica los permisos y capacidades del servicio AWS EC2 de la cuenta comprometida. FBot comprueba qué recursos tiene disponibles la cuenta, lo que podría ser útil para alguien que planee utilizar estos recursos sin autorización. El uso posterior puede ser diferente, como potencia de cálculo adicional tiene aplicaciones extremadamente versátiles.

Explotación de servicios de pago y plataformas SaaS

El objetivo de FBot de SaaS y servicios de pago es multifacético. Incluye una función para la validación de la cuenta PayPal., denominado “paypal_validator,”que comprueba si un correo electrónico es linked to a PayPal account. Esto se ejecuta enviando una solicitud a una URL codificada, Utilizar de forma exclusiva el sitio web de un diseñador de moda lituano para la autenticación.. Esto puede permitir el secuestro de transacciones o actividades maliciosas similares..

Además, FBot apunta a varias plataformas SaaS, incluidos Sendgrid y Twilio. Para Sendgrid, tiene una función para generar claves API, mientras que para Twilio, requiere información en forma de SID y token de autenticación. Similar a AWS SES, Las cuentas de Sendgrid secuestradas pueden usarse además en estafas de correo electrónico de suplantación de identidad. Mientras tanto, volcar datos de Twilio SID/Auth Token, El malware proporciona a sus amos bastante información sobre la cuenta – moneda., balance, números de teléfono conectados, etc..

Vulnerabilidades del marco web

Las capacidades de FBot para apuntar a marcos web se centran particularmente en explotar vulnerabilidades en diversos entornos.. Tiene una función para validar si las URL alojan un archivo de entorno Laravel y extrayendo credenciales de estos archivos. Esta funcionalidad permite a FBot acceder potencialmente a información de configuración confidencial.. Además, incluye un escáner de configuración oculto, que envía solicitudes HTTP GET a varios PHP, Laravel, y URI relacionados con AWS, buscando valores de configuración almacenados. Este escáner analiza respuestas en busca de claves y secretos relacionados con una variedad de servicios., convirtiéndolo en una potente herramienta para extracting valuable data de marcos web comprometidos.

Medidas de protección

Para combatir las amenazas de FBot, Es crucial entender sus indicadores de compromiso.. Estos incluyen hashes SHA1 específicos y nombres de usuario y contraseñas codificados de AWS IAM utilizados por FBot.. La lucha contra FBot no se trata sólo de detección; también se trata de defensa proactiva.

- Emplear soluciones antivirus integrales que se actualizan periódicamente. El software antivirus moderno está equipado con capacidades de detección avanzadas para identificar y neutralizar malware como FBot.. Estas herramientas a menudo incluyen monitoreo en tiempo real., análisis heurístico, y detección basada en el comportamiento, que puede ser particularmente eficaz contra amenazas nuevas y en evolución.

- FBot puede utilizar tácticas de spam o explotar vulnerabilidades de la red para acceder. Para protección contra spam, un cortafuegos robusto actúa como un guardián vigilante, Monitorear y controlar el tráfico de red entrante y saliente según reglas de seguridad predeterminadas.. Configurando reglas de firewall apropiadas, puede bloquear eficazmente el tráfico malicioso y los intentos de acceso no autorizados, reduciendo el riesgo de que FBot se infiltre en su red.

- Se recomienda a las organizaciones que habilitar la autenticación multifactor (Ministerio de Asuntos Exteriores) para los servicios de AWS y configurar alertas para cualquier actividad inusual, como la creación de nuevas cuentas de usuario o cambios significativos en las configuraciones de SaaS.