En febrero 1, 2024, apareció una publicación en un foro de hackers de Darknet que vende datos de Hewlett Packard Enterprise. El actor de amenazas conocido como IntelBroker afirma haber pirateado la red de la empresa y haber obtenido una gran cantidad de datos., incluyendo tokens de acceso y contraseñas. La propia empresa reconoce el incumplimiento, pero no puedo confirmar que haya ocurrido ningún incidente de ciberseguridad recientemente.

Hewlett Packard Enterprise pirateado

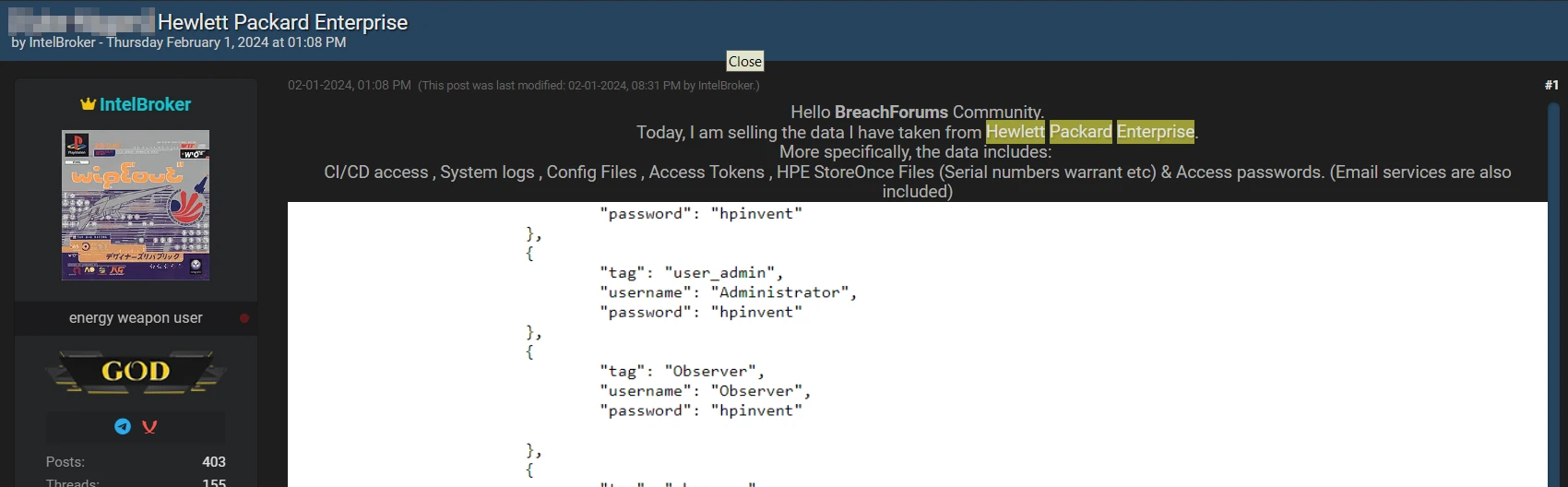

Una publicación en los infames BreachForums publicada en febrero 1 ofrece comprar una extensa base de datos, filtrado de Hewlett Packard Enterprise (HPE) red interna. El vendedor, conocido con el nombre de IntelBroker, afirma piratear la red y obtener dichos datos. Eso significa que la empresa ha sufrido una nueva brecha de seguridad, o el hacker estuvo presente en la red durante bastante tiempo.

Como suele suceder con publicaciones en el foro de Darknet ofreciendo comprar información filtrada, Hay varias capturas de pantalla adjuntas como evidencia.. Entre los tipos de datos filtrados, Un hacker afirma tener acceso a CI/CD, registros del sistema, archivos de configuración, tokens de acceso, Archivos HPE StoreOnce y contraseñas de acceso. Aunque es representativo de los tipos de datos reclamados en la filtración., las capturas de pantalla no incluyen ningún dato que permita identificar el periodo de tiempo, p.ej. no hay manera de encontrar ¿Cuántos años tiene esta infracción?.

Como mencioné en la introducción., HPE conoce los datos publicados en el foro e investiga el caso. Al mismo tiempo, Los representantes de la empresa no tienen ninguna evidencia de un ciberataque o una violación de seguridad durante la última vez..

Fuga de datos, Pero sin ransomware

El hecho de que el ataque que filtró grandes cantidades de datos pueda parecer absurdo, teniendo en cuenta que normalmente hay una implementación de ransomware que finaliza el ataque. Aunque, este enfoque no es nuevo: los adversarios pueden practicar ataques de solo filtración para acelerar el proceso general o evitar una posible detección. En algunos casos, esto funciona como la forma de obtener al menos algo del ataque, cuando la seguridad logra bloquear el malware.

Aún, Hay una parte positiva de esta historia. no parece haber datos de clientes involucrados. Tanto lo que se afirma como lo que aparece en las capturas de pantalla son datos puramente internos.. Y esto no sólo es bueno para los clientes de HPE., ya que la propia empresa tiene mucho menos dolor de cabeza al notificar a aquellos cuyos datos se han filtrado.

Cualquier relación con la vulneración de cuentas de correo electrónico corporativas de HPE?

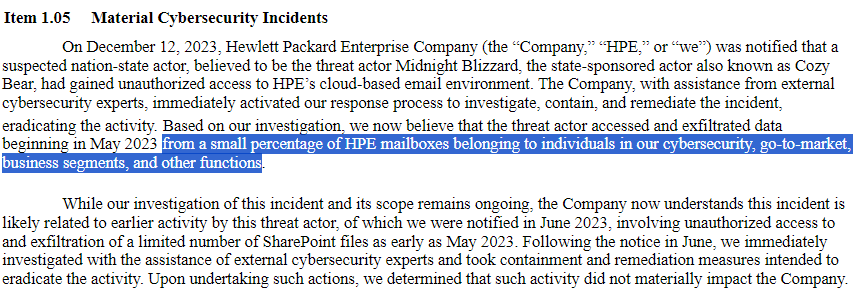

A pesar de que el representante de la empresa dijo que no se detectaron ciberataques, aparentemente hubo uno que puede ser el culpable. A mediados de enero 2024, HPE informó que sus cuentas de correo electrónico corporativas fueron hackeados por APT29, un actor de amenazas relacionado con el SVR ruso. La violación en sí tuvo lugar en mayo. 2023, con el hecho de que el adversario tiene acceso al medio ambiente reconocido en diciembre 12, 2023.

¿Por qué estos datos pueden provenir de esta antigua infracción?? La nota oficial de la empresa sobre el caso menciona a selection of data categories, que coincide con lo que vemos en la publicación de BreachForums. Más específicamente, la empresa habló de piratas informáticos que accedieron a varios buzones de correo de empleados de su ciberseguridad, ir al mercado, segmento de negocios y varios otros. Registros, configuraciones y tokens de acceso es algo normal en esos correos electrónicos, aunque también podría haber habido acceso a los datos del cliente. No obstante, No será una gran sorpresa si la investigación en curso conduce al pasado hackeo de APT29..