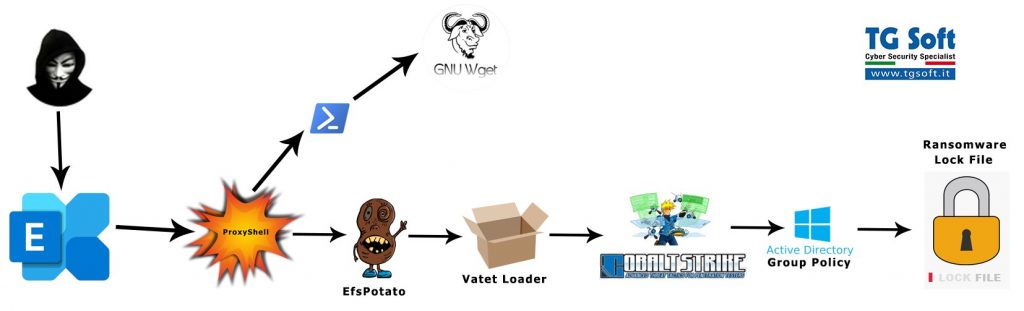

El nuevo ransomware LockFile descubre recientemente las vulnerabilidades de ProxyShell y PetitPotam para aumentar sus posibilidades de piratear y cifrar redes corporativas..

Expertos de TG suave y reconocido investigador de seguridad de la información. Kevin Beaumont informó sobre la nueva amenaza. Escriben que los operadores de LockFile están utilizando vulnerabilidades descubiertas recientemente, conocido colectivamente como ProxyShell, para atacar servidores Microsoft Exchange, desde donde el ataque finalmente se propaga a las redes internas de las empresas.

Según Symantec, después de infiltrarse en la red de la víctima, LockFile explota otra vulnerabilidad reciente, para olla pequeña, tomar el control del controlador de dominio de la empresa, y luego implementar cargas útiles para cifrar los datos en todas las estaciones de trabajo disponibles.

Symantec escribe que el grupo de hackers ya ha atacado al menos diez organizaciones, la mayoría de los cuales se encuentran en los Estados Unidos y Asia. Organizaciones de los siguientes sectores ya han sido víctimas de los piratas informáticos: servicios financieros, fabricación, Ingeniería Mecánica, ley, servicios de negocios, viaje y Turismo.

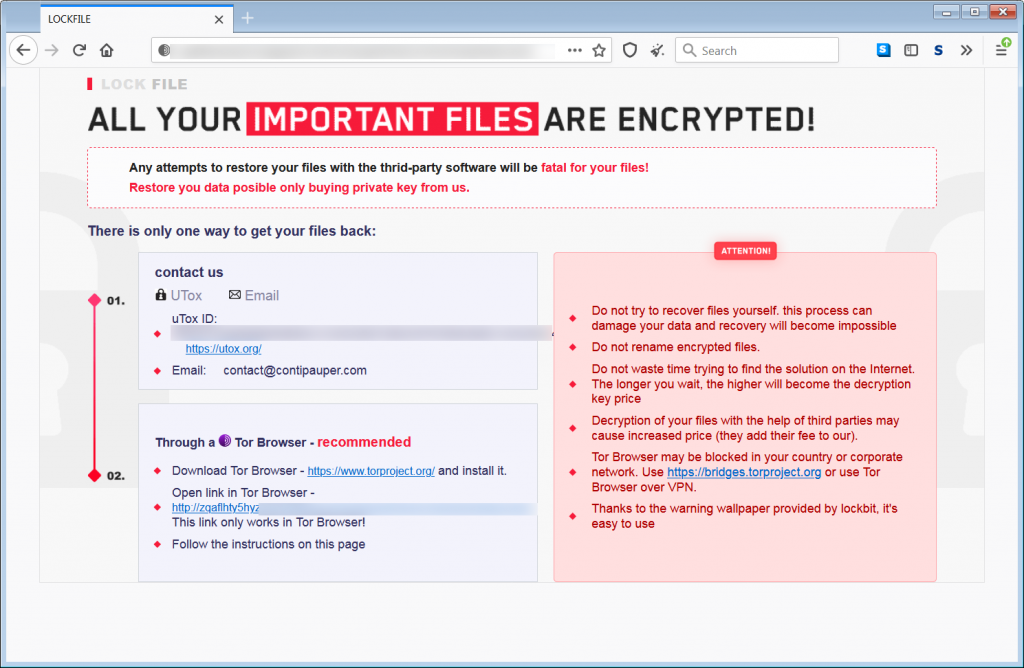

Al mismo tiempo, Los expertos señalan la similitud de las notas de rescate que LockFile deja con las notas que utilizó el ransomware LockBit..

Además, los piratas informáticos’ El correo electrónico de contacto sugiere una posible conexión con el ransomware Conti.: contacto @contipauper[.]com. Computadora que suena recuerda que recientemente uno de los socios descontentos de Conti se ha filtrado Manuales y manuales técnicos utilizados por los hackers para formar a sus cómplices.. Los periodistas creen que la aparición de LockFile puede estar asociada con esta persona..

Permítanme recordarles también que hace poco hablé de cómo Encima 2000 Servidores Exchange pirateados mediante el exploit ProxyShell.