Los especialistas de Google Project Zero presentaron un informe según el cual los proveedores de software comenzaron a corregir las vulnerabilidades de día 0 más rápido. Por ejemplo, El año pasado, las organizaciones necesitaron menos tiempo que en años anteriores para corregir las vulnerabilidades de día 0 descubiertas por los expertos..

De media, las empresas tomaron 52 días para corregir errores, mientras que hace tres años necesitaban un promedio de 80 días. De este modo, Casi todos los proveedores solucionaron las vulnerabilidades dentro del estándar de la industria de 90 días.

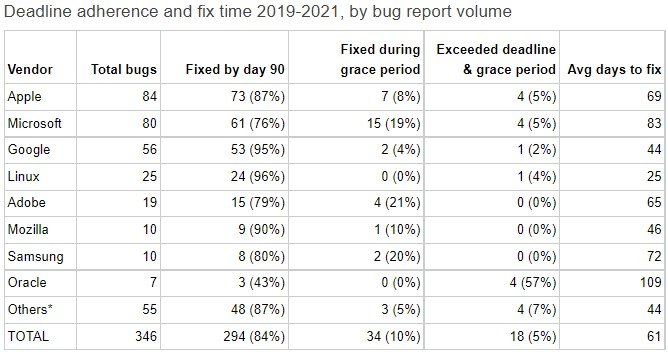

Según las estadísticas recopiladas para 2019-2021 y basado en 376 vulnerabilidades de día cero descubierto por expertos de Google Project Zero, 26% de los problemas relacionados con los productos de Microsoft, 23% a Apple y 16% a Google. Eso es, los tres gigantes del software representaron 65% de todos los problemas detectados, y, según los expertos, Esto refleja bien la complejidad y el volumen de sus productos de software., que inevitablemente tienen "puntos blancos" que incluso numerosos ingenieros de seguridad pasan por alto.

En general, el informe llamado Linux, Mozilla, y Google como el mejor en términos de lanzamiento oportuno de parches, mientras oráculo, Microsoft, y Samsung fueron nombrados como los peores.

Recordar, por cierto, que escribimos esa vulnerabilidad de día 0 permaneció sin parchear por 2 años debido a problemas de recompensas por errores de Microsoft.

En el campo altamente competitivo de los sistemas operativos móviles, iOS y Android van de la mano: el primero tiene un tiempo promedio de corrección de errores de 70 días, mientras que este último tiene 72 días.

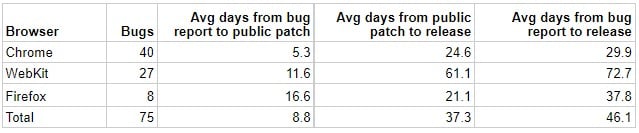

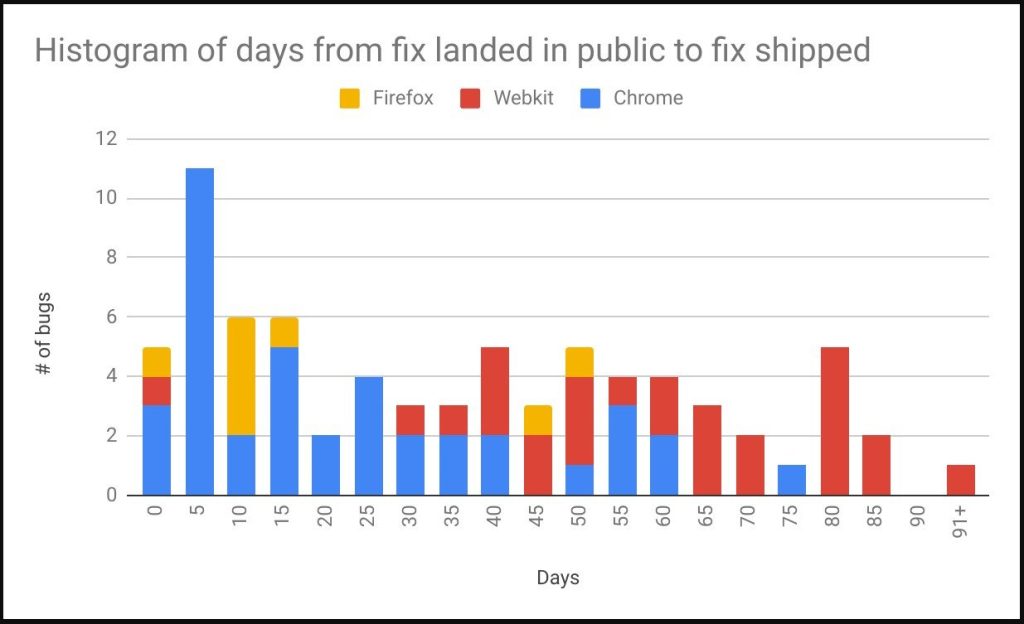

En la categoría del navegador, Chrome supera a todos los competidores con un período promedio de corrección de errores de 29.9 días, mientras que Firefox ocupa el segundo lugar con 37.8 días. Manzana, en tercer lugar, tardó el doble en corregir errores en WebKit, tomando un promedio de 72.7 días.

Expertos del Proyecto Cero de Google explicar:

Quizás también te interese leer lo que Google dice que una cuarta parte de todas las vulnerabilidades de día 0 son nuevas variaciones de viejos problemas.

LEER TAMBIÉN: Zero Day Attacks – Cómo prevenirlos? ¿Qué significa un ataque de día cero?? ¿O hay alguna manera de evitar este peligro??