Los estafadores emplean masivamente el alojamiento de Microsoft Azure para iniciar páginas fraudulentas de seguridad de Microsoft. Van desde una advertencia aterradora que bloquea la ventana de su navegador hasta páginas de phishing., indistinguible de lo real. Veamos los tipos más típicos de estas estafas y sus características..

¿Qué es la advertencia de seguridad de Windows Defender??

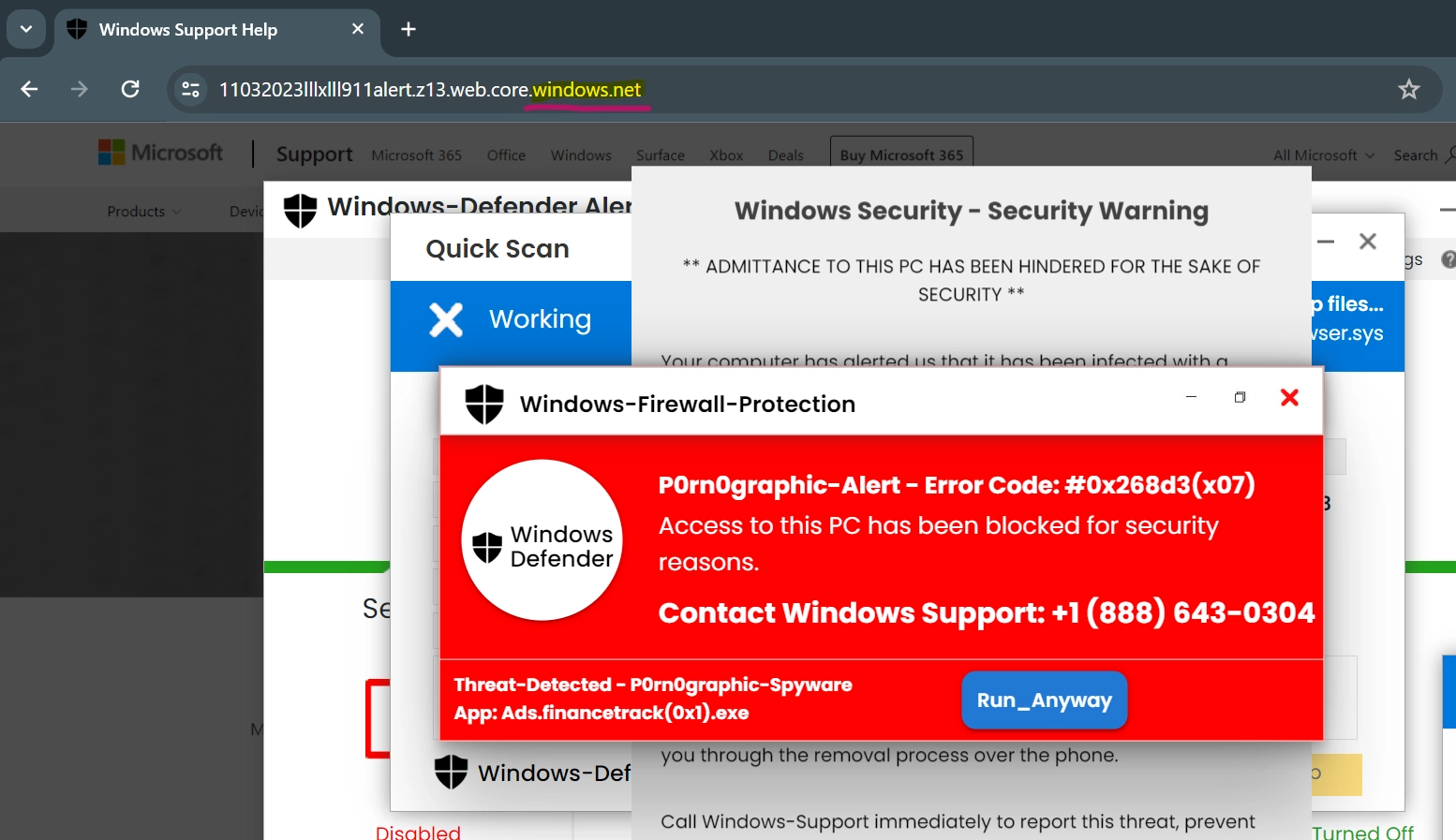

Advertencia de seguridad falsa de Windows Defender (Advertencia de seguridad de Microsoft) es un intento malicioso de engañar a los usuarios haciéndoles creer que su sistema está comprometido o en riesgo. En realidad, estas advertencias son parte de una estafa. Los ciberdelincuentes crean notificaciones o mensajes emergentes engañosos que imitan la apariencia y el lenguaje de las alertas originales de Windows Defender. Estas advertencias falsificadas suelen utilizar tácticas de miedo..

Generalmente, tales sitios claim the presence of malware, virus, o violaciones de seguridad en el sistema del usuario. ellos apuntan para engañar a los usuarios para que tomen inmediatamente, acciones injustificadas. Puede estar haciendo clic en enlaces maliciosos., descargar software fraudulento, o proporcionar información confidencial como credenciales de inicio de sesión o detalles de la tarjeta de crédito.

Lo que hace que estas falsas advertencias sean aún más convincentes es el abuso de los servicios de Microsoft Azure.. En breve, Microsoft Azure es una plataforma de computación en la nube de buena reputación que proporciona herramientas y servicios para fines legítimos., incluido el alojamiento de sitios web y aplicaciones. Sin embargo, Los ciberdelincuentes aprovechan la flexibilidad de Azure. para alojar sus páginas de destino maliciosas y sitios de phishing, dando así un aire de legitimidad a sus planes.

Aprovechando Azure, los estafadores pueden secure SSL certificates y crear subdominios engañosos, hacer que sus falsas advertencias de seguridad parezcan más convincentes. Usan Azure para crear formularios de inicio de sesión y páginas de destino aparentemente genuinos., a menudo se dirige a usuarios con Microsoft, Oficina 365, panorama, o cuentas de OneDrive.

¿Cómo funciona esta estafa??

Hay dos escenarios más comunes para este tipo de estafa., y vamos a verlos ahora.

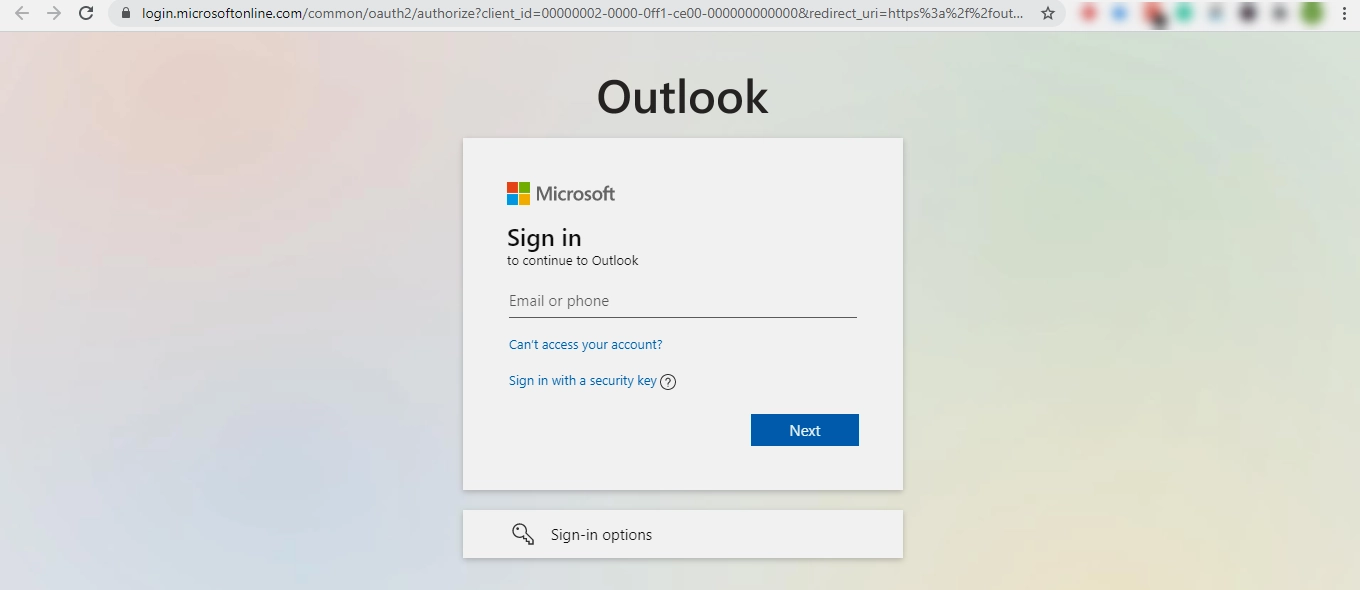

Página de inicio de sesión falsa

En el primer escenario común, los atacantes lanzan campañas de correo electrónico no deseado que parecen provenir de una organización acreditada. Por ejemplo, Estos estafadores hacen todo lo posible para atrapar a las víctimas imitando las páginas de inicio de sesión oficiales de Microsoft., Oficina 365, panorama, y OneDrive. Más a menudo que no, Estas páginas son indistinguibles de las reales.. Por ejemplo, ellos quizás tengan un logotipo de microsoft, los esquemas de color correctos, e incluso una URL casi idéntica. Muchos usuarios pueden creer genuinamente que están en una página legítima de Microsoft..

Para que sus ataques sean aún más convincentes, los atacantes usan Transport Layer Security (TLS) certificates. Estos certificados cifran datos entre un usuario y un sitio web y, a menudo, sirven como indicador de confianza.. En este caso, los certificados emitidos por Microsoft Azure TLS Issuing CA 05 para el dominio *.1.azurestaticapps.net hacer que las páginas falsas sean indistinguibles de las reales. Los atacantes van aún más lejos al hacer que sus páginas de phishing sean atractivas para atacar a usuarios de otras plataformas como Rackspace., AOL, yahoo, y otros servicios de correo electrónico. En este caso, La suplantación de identidad queda especialmente camuflada gracias a los certificados de seguridad legítimos de Microsoft..

Cuando los usuarios intentan determinar si un ataque de phishing está dirigido a ellos, normalmente se les aconseja comprobar cuidadosamente la URL en la barra del navegador cuando se le solicite ingresar las credenciales. Sin embargo, en el caso de campañas de phishing que abusan de Azure Static Web Apps, este consejo no tiene sentido, como el subdominio azurestaticapps.net y la presencia de un certificado de seguridad TLS válido engañará a muchos usuarios.

Estafa de soporte técnico

Estafa falsa de soporte técnico de Microsoft – implica un esquema en el que los atacantes impersonate Microsoft representatives o técnicos certificados. Generalmente, Este esquema comienza con un sitio de phishing que contiene una advertencia de seguridad falsa de Microsoft.. Esto lleva a que la víctima llame a los estafadores., esperando obtener ayuda para resolver el "problema". pueden usar una variedad de técnicas Para ganarse la atención y la confianza de las víctimas potenciales.. Pero, a veces, Los estafadores llaman a usuarios aleatorios y afirman que la computadora del usuario tiene problemas graves., virus, o violaciones de seguridad y ofrecerse para ayudar a resolverlas.

A «ayuda» usuarios, los estafadores pueden pedir permiso para controlar la computadora de forma remota. Si el usuario está de acuerdo, Los atacantes obtienen acceso completo al sistema y pueden instalar malware o robar datos personales.. Además, Los estafadores suelen pedir al usuario que proporcione información personal, como números de tarjetas de crédito., contraseñas, direcciones, y otra información sensible.

Cómo evitar estas estafas?

Para evitar ser víctima de estafas de phishing como las que abusan de Azure Static Web Apps, Es esencial seguir las siguientes prácticas de seguridad en línea y permanecer alerta.. Aquí hay algunos pasos que puede tomar para protegerse:

- Verifique las URL antes de ingresar datos. Debe verificar la URL en la barra de direcciones cuando se le solicite ingresar las credenciales de su cuenta en una página de inicio de sesión.. Busque subdominios inusuales o errores ortográficos que puedan indicar un sitio de phishing.. Asegúrese de que el dominio sea el oficial del servicio que está utilizando.

- Cuidado con los correos electrónicos sospechosos. No haga clic en enlaces ni descargue archivos adjuntos de correos electrónicos no solicitados o inesperados.. Verifique siempre la legitimidad de un correo electrónico, incluso si parece provenir de una fuente confiable.

- Verificar la fuente. Cuando recibe un correo electrónico solicitando información o acciones confidenciales, contactar al supuesto remitente directamente a través de canales oficiales para verificar la autenticidad de la solicitud.

- Utilice un administrador de contraseñas. De este modo, puedes crear fuerte, contraseñas únicas para sus cuentas en línea. Esto evita que una única contraseña comprometida afecte a varias cuentas.

- Habilite la autenticación de dos factores. Cuando sea posible, habilite 2FA para sus cuentas en línea. Esto agrega otra capa de seguridad y requiere una segunda forma de verificación, como un código temporal enviado a su teléfono.

- Edúcate tu mismo. Es fundamental mantenerse actualizado sobre las últimas técnicas de phishing y tácticas de estafa comunes para mantenerse informado y protegido.. Esté atento y cauteloso al navegar por Internet o al tratar con correos electrónicos o mensajes sospechosos.. Cuanto más sabes, mejor podrás protegerte.

- Utilice software de seguridad. Recomendamos instalar soluciones antimalware confiables en sus dispositivos. Puede ayudar a detectar y bloquear sitios web y correos electrónicos maliciosos..

- Mantenga el software actualizado. Mantenga su sistema operativo, navegadores web, y software de seguridad actualizado. Esto garantiza que se solucionen las vulnerabilidades conocidas..

Siguiendo estas precauciones y manteniendo un nivel saludable de escepticismo, puede reducir significativamente el riesgo de ser víctima de estafas de phishing. Los ciberdelincuentes adaptan continuamente sus tácticas, por lo que mantenerse alerta es esencial para su seguridad en línea.