En marzo 2021, investigadores de la Universidad de Luisiana en Lafayette presentaron un papel en un nuevo hCaptcha método de derivación que reemplazó a reCAPTCHA en Cloudflare y Google el año pasado. Los expertos han desarrollado un ataque que utiliza herramientas de automatización del navegador., reconocimiento de imagen, clasificadores de imágenes, y algoritmos de aprendizaje automático para descargar tareas de hCaptcha, reconocer el contenido de la imagen, clasificar imágenes, y luego resolver problemas.

Además, a diferencia de otros ataques a varios sistemas CAPTCHA, este método no requiere mucha potencia informática: los investigadores’ El equipo consistía en un contenedor Docker simple que ejecutaba Ubuntu., con un procesador de tres núcleos y 2 GB de memoria.

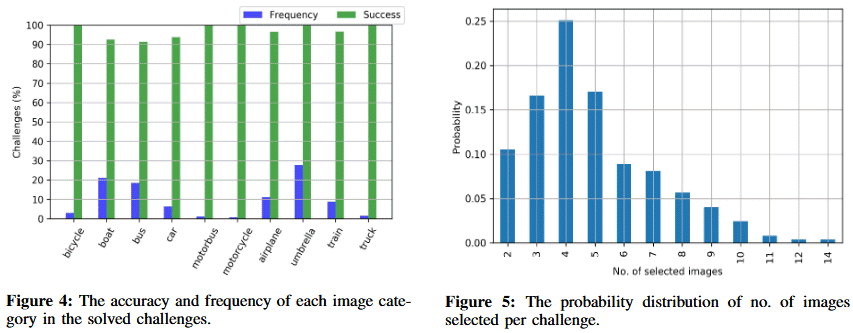

Los investigadores escriben que su ataque funciona con una precisión de 95.93%, y en promedio solo se necesita 18.76 segundos para descifrar hCaptcha. Además, El ataque podría haber funcionado aún más rápido si los investigadores hubieran reemplazado su propio clasificador de imágenes por servicios como Google Cloud Vision., Amazon Rekognition y Microsoft Azure Cognitive Vision.

Los autores del informe advirtieron que el método que desarrollaron podría ayudar a los atacantes a evitar hCaptcha en sitios activos y llevar a cabo ataques automatizados., incluyendo la publicación de spam en foros, raspado de contenido, etcétera.

El record recurrió a Cloudflare en busca de comentarios a medida que los hallazgos de la Universidad de Luisiana alarmado muchos propietarios de sitios. La empresa dijo que «hCaptcha es solo uno de los diversos métodos que utiliza Cloudflare para detectar y potencialmente bloquear el tráfico automatizado.» Cloudflare afirma que tienen sistemas adicionales para detectar ataques automatizados, y no hay necesidad de preocuparse por un nuevo método de ataque.

Los desarrolladores de hCaptcha, a su vez, informó que ya han implementado en sus CAPTCHA métodos propuestos por expertos para mitigar las consecuencias de este tipo de ataques. Sin embargo, hCaptcha reconoció que la versión gratuita no previene todo tipo de ataques automatizados, pero únicamente debido a algunas decisiones de diseño.

Déjame recordarte que escribí eso. Los piratas informáticos obligan a los usuarios a resolver CAPTCHA.