NortonLifeLock, el desarrollador de software antivirus de fama mundial, supuestamente había sido pirateado por la banda de ransomware Cl0p. Los piratas informáticos lo incluyeron en su página de filtración de Darknet, y parece que el proveedor de ciberseguridad es otra víctima de la vulnerabilidad MOVEit.

NortonLifeLock pirateado a través de la vulnerabilidad MOVEit

La vulnerabilidad en la solución MOVEit MFT de Progress set the whole cybersecurity community abuzz. Permitió a los piratas informáticos para enviar solicitudes de inicio de sesión externas a la base de datos SQL en la nube. Después de una fuerza bruta exitosa de tal manera, los delincuentes recibían acceso completo al repositorio web, lo que significa que podían cargar sus archivos y administrar los existentes. A pesar de que el parche se lanzó poco después del descubrimiento de la vulnerabilidad, fue muy tarde. Actores de amenazas, particularmente aquellos que están detrás del ransomware Cl0p, successfully abused the vulnerability para irrumpir en las redes de la empresa.

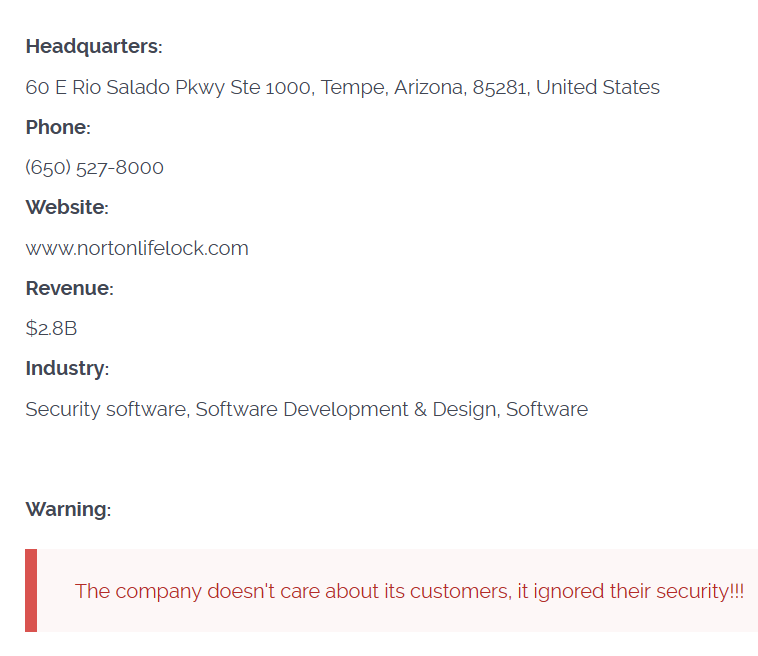

Empresa NortonLifeLock, el desarrollador del famoso Norton Antivirus, parece haber sido pirateado a través de esta infracción también. Junto con 80+ otras compañías, figuraba en el sitio de filtraciones Darknet de Cl0p desde principios de verano 2023. Sin embargo, no está claro si se utilizó exactamente la vulnerabilidad MOVEit., y si lo fue, cuál de los varios descubiertos se utilizó.

¿Qué es el ransomware Cl0p??

Cl0p ransomware gang es un proyecto ruso de ransomware respaldado por threat actor known under the FIN7/Sangria Tempest name. muchos hechos Señala que FIN7 está relacionado con el servicio de reconocimiento externo ruso. (también conocido como. RVS). La pandilla es famosa por su atrevida selección de objetivos., Pasión particular por piratear instituciones educativas y uso intensivo de vulnerabilidades de software para principiantes.. A principios de este año, El ransomware Cl0p se propagó después the use of vulnerability in PaperCut – otra solución MFT. Aunque, la lista de todas las violaciones de seguridad que usa es obviamente mucho más grande.

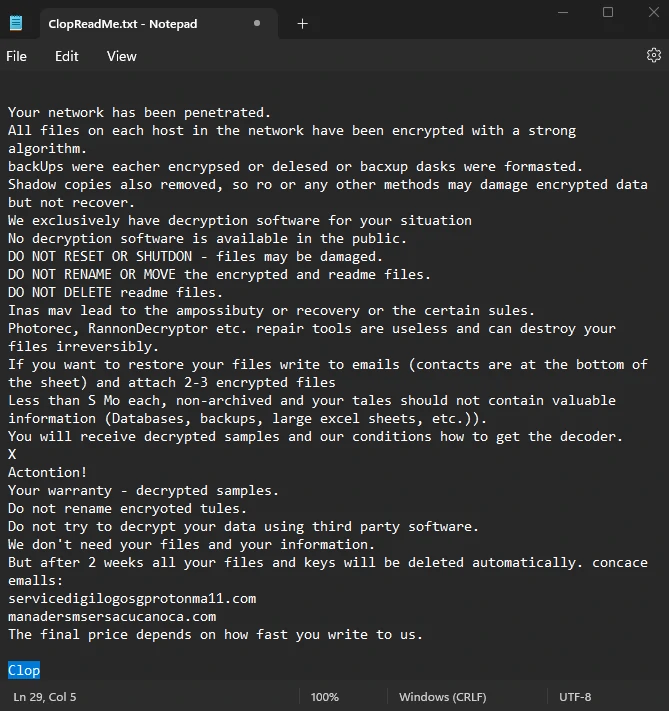

Volviendo al truco de Norton, en la nota en el sitio web oscuro, Cl0p no dijo nada sobre las negociaciones.. Si la empresa se niega a pagar, Los piratas informáticos revelan este hecho y publican los datos filtrados.. Este no es el caso de Norton: su historial solo dice sobre el hecho del hackeo.. La negociación suele tardar hasta varias semanas. – especialmente si la empresa está dispuesta a pagar, pero desea discutir la suma del rescate.

Cómo protegerse contra la vulnerabilidad de MOVEit?

Para cualquier empresa de ciberseguridad, ser pirateado es una gran pérdida de reputación. Aunque Norton no es culpable de las vulnerabilidades de MOVEit, fueron pirateados y potencialmente permitieron que se filtrara información del usuario, y eso ya es un abuso de imágenes. Aunque hasta la información detallada sobre cómo fue pirateado exactamente, y cuantos datos se pierden, es difícil decir si los usuarios sufren o no. Y a pesar de que Norton no es del todo culpable en esta situación, podrían utilizar varias medidas preventivas que minimicen el posibilidades de explotación de la vulnerabilidad de día cero.

Probablemente, El mejor método para contrarrestar el día 0 es utilizando una solución de seguridad de confianza cero. Tienen sus desventajas (en particular, un alto consumo de recursos y mayores retrasos en el acceso), pero su eficacia es excepcionalmente buena.. Cuando se configura correctamente, no permitirán que ningún programa realice una acción sin el chequeo diligente, y eso es lo que pudo haber parado el Cl0p en el momento de la explotación de la brecha MOVEit.