Trojan:Win32/Tnega!MSR es un programa malicioso que funciona para distribuir otro malware. Utiliza numerosos trucos antidetección y, a menudo, se distribuye como modificaciones y trucos para juegos populares.. Estas amenazas son capaces de transmitir software espía., ransomware y prácticamente cualquier otro malware. Trojan:Win32/Tnega!Troyano de descripción general de MSR:Win32/Tnega!MSR is a Microsoft Defender detection that refers to malware that acts… Seguir leyendo Trojan:Win32/Tnega!MSR

Resultados para «DNS»

GuptiMiner utiliza eScan para difundir mineros y puertas traseras

Un informe reciente de investigadores de Avast identificó un malware antiguo llamado GuptiMiner.. Utiliza el mecanismo de actualización del antivirus eScan para inyectar sigilosamente puertas traseras y programas de minería de criptomonedas en los usuarios.’ sistemas informáticos y grandes redes corporativas. Esta es una prueba más de que los ciberdelincuentes están adaptando sus técnicas para eludir las medidas de seguridad modernas.. Let’s look at the situation.… Seguir leyendo GuptiMiner utiliza eScan para difundir mineros y puertas traseras

Virus:Win32/Expiro

Virus:Win32/Expiro es una detección de Microsoft Defender que hace referencia a un malware con capacidades de puerta trasera. Permite a los atacantes controlar el sistema comprometido., espiarlo, instalar otro malware, manipular sistemas, y crear botnets. Este malware se distribuye bajo la apariencia de software legítimo.. Una vez que la computadora está infectada, se puede propagar a otros ejecutables… Seguir leyendo Virus:Win32/Expiro

BianLian aprovecha la vulnerabilidad de TeamCity para implementar puertas traseras

BianLian, a group of cybercriminals known for their ransomware attacks, Recientemente llamó la atención de la comunidad de seguridad de la información.. Explotando vulnerabilidades en la plataforma JetBrains TeamCity, lograron llevar a cabo ciberataques de varias etapas. Threat actors reportedly start their attack chain with a Golang-based backdoor, and work their way all the way to the ransomware… Seguir leyendo BianLian aprovecha la vulnerabilidad de TeamCity para implementar puertas traseras

9 Vulnerabilidades de PixieFail descubiertas en EDK II de TianoCore

una cadena de 9 vulnerabilidades en el entorno de ejecución previo al arranque de UEFI (PXE), apodado PixieFail, fue descubierto en una investigación reciente. Como el proceso de arranque de red es un vector de ataque bastante novato, sólo unas pocas vulnerabilidades recibieron el estado de gravedad alta. No obstante, su gran volumen, junto con la ubicación en lugares bastante sensibles, can create a mess if… Seguir leyendo 9 Vulnerabilidades de PixieFail descubiertas en EDK II de TianoCore

PUABundler:Win32/CandyOpen

PUABundler:Win32/CandyOpen is an unwanted program that acts as a browser hijacker and can download junk apps to your system. Específicamente, apunta a algo conocido como adware OpenCandy, que es conocido por su comportamiento indecente. Analicémoslo y veamos qué es PUABundler/Candyopen en un ejemplo del mundo real.. ¿Qué es PUABundler?:Win32/CandyOpen? Como he dicho… Seguir leyendo PUABundler:Win32/CandyOpen

El servicio proxy Socks5Systemz se infecta 10,000 Sistemas en todo el mundo

Una botnet proxy, «Calcetines5Systemz», utiliza cargadores de malware para infiltrarse en computadoras de todo el mundo. Los atacantes han infectado alrededor 10,000 dispositivos y organizó un servicio de proxy completo basado en él. Descripción general del malware Socks5Systemz Dropper Un análisis reciente de Bitsight ha revelado la existencia de una nueva muestra de malware llamada botnet proxy Socks5Systemz.. Aunque ha sido… Seguir leyendo El servicio proxy Socks5Systemz se infecta 10,000 Sistemas en todo el mundo

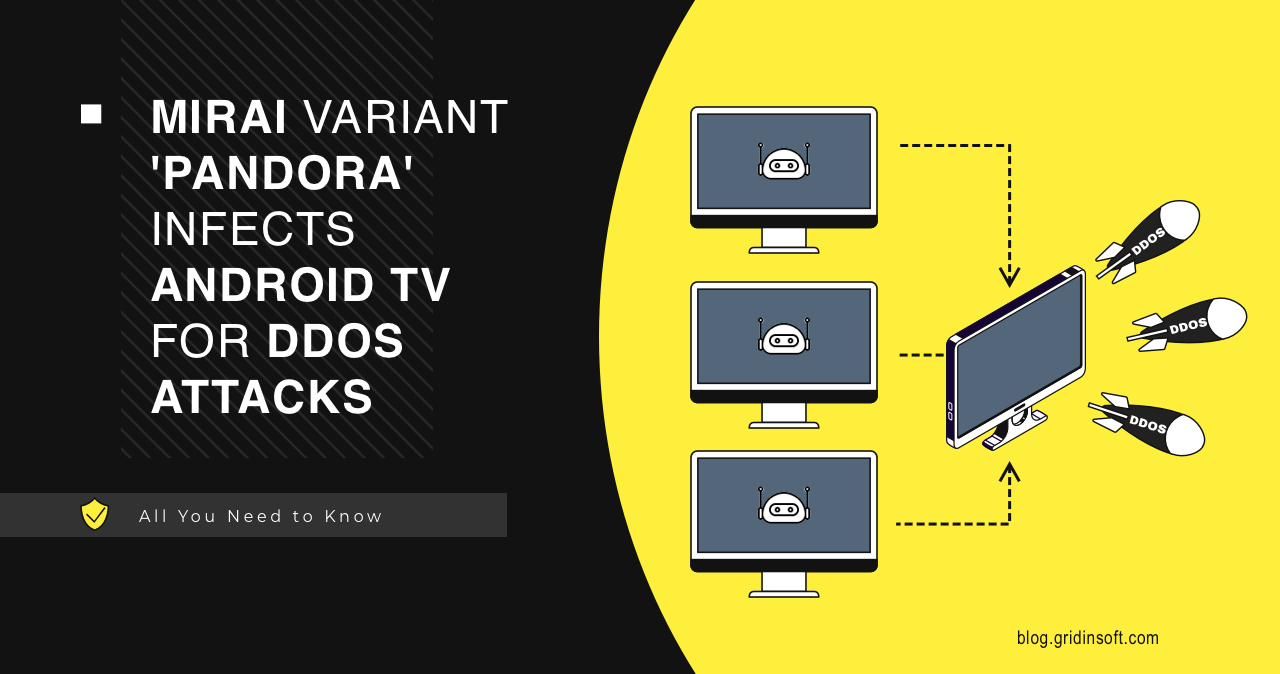

variante mirai «Pandora» infecta Android TV para ataques DDoS.

Detectada una nueva variante de la botnet del malware Mirai, Infectando decodificadores de TV Android de bajo costo. Millones de personas los utilizan ampliamente para la transmisión de medios.. El troyano actual es una nueva edición del 'Pandora’ puerta trasera identificada inicialmente en 2015, según los análisis. La campaña está dirigida a cajas de TV Android de bajo coste, como… Seguir leyendo variante mirai «Pandora» infecta Android TV para ataques DDoS.

¿Son seguros de usar y visitar los dominios .zip??

Internet se ha convertido en nuestro segundo hogar. Cada vez que navegamos por Internet, nosotros estafamos. Y esta vez, Los ciberdelincuentes no perdieron la oportunidad de engañarnos utilizando un nuevo «.cremallera» dominio. ¿Qué es un dominio .zip?? Hace tiempo, Google permitió un nuevo dominio de nivel superior (TLD) nombres para el registro. Esos son .zip, .mover, and .phd.… Seguir leyendo ¿Son seguros de usar y visitar los dominios .zip??

Se descubre malware para perros señuelo: Software espía de próxima generación

Un grupo de piratas informáticos, presumiblemente patrocinado por el estado, está desarrollando activamente y comenzando a utilizar un sofisticado kit de herramientas para Decoy Dog. Probablemente se haya utilizado durante más de un año en operaciones de ciberinteligencia.. It utilizes the Domain Name System (DNS) Gestionar y controlar un número mínimo y limitado de clientes activos.. What is Decoy Dog… Seguir leyendo Se descubre malware para perros señuelo: Software espía de próxima generación