Los analistas de Digital Shadows han preparado un informe en el mercado de exploits en la red oscura – Se nota que los delincuentes han ideado un «explota como servicio» esquema. Algunos ciberdelincuentes disponen de presupuestos multimillonarios para adquirir exploits de día 0.

Los investigadores explican que los atacantes, ciberdelincuentes motivados financieramente y «piratas informáticos del gobierno» están adoptando rápidamente nuevos métodos de ataque y están constantemente buscando nuevos exploits.

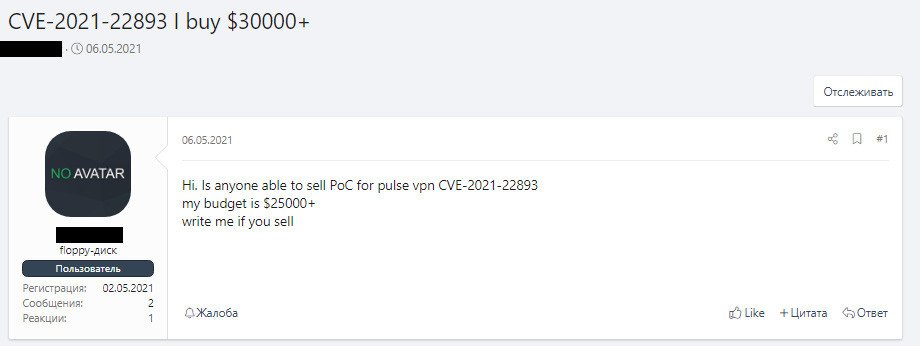

Los investigadores escriben que aunque la mayoría de las veces la compra y venta de exploits se produce en conversaciones privadas, A veces las vulnerabilidades se compran y venden directamente en foros de hackers.. Por ejemplo, a principios de mayo 2021, un hacker se ofreció abiertamente $25,000 para un exploit PoC para el CVE-2021-22893 Vulnerabilidad crítica que afecta a Pulse Secure VPN. Este problema ha sido usado por hackers chinos desde al menos abril de este año.

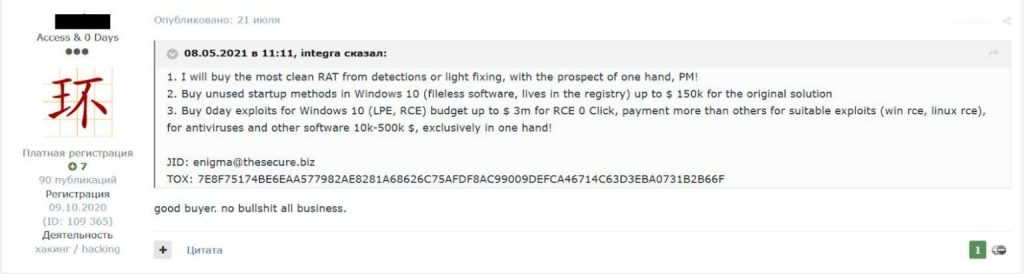

Otro hacker incluso afirmó que estaba dispuesto a pagar hasta $3,000,000 para exploits para vulnerabilidades RCE en Windows 10 y linux, cuyo uso no requiere ninguna interacción del usuario. El mismo usuario estaba ofreciendo hasta $150,000 para métodos no utilizados anteriormente para ejecutar malware en Windows 10, lo que permitiría que el malware permanezca activo en cada inicio del sistema.

Para comparacion, el conocido corredor de exploits Zerodium ofrece hasta $1,000,000 para RCE sin hacer clic en Windows 10. Y mas que todo, hasta $2,500,000, la empresa está dispuesta a pagar por una cadena de exploits persistentes sin clic para Android, y $2,000,000 para el equivalente iOS de tal ataque.

Los investigadores de Digital Shadows dicen que han visto a algunos piratas informáticos negociar exploits para vulnerabilidades de día cero a un costo de $10,000,000. Además, no solo «piratas informáticos del gobierno», sino también por otros ciberdelincuentes, especialmente operadores de ransomware, puede permitirse tales acuerdos.

Sin embargo, Este tipo de transacciones no son fáciles y pueden llevar mucho tiempo.. En este caso, los desarrolladores del exploit pueden perder la oportunidad de ganar dinero, porque si sus competidores pueden ofrecer su propia versión del exploit y reducir el precio. Digital Shadows escribe que por esta razón los ciberdelincuentes están discutiendo activamente una «explotar como servicio» esquema que permitiría a los desarrolladores arrendar tales exploits a varias partes a la vez.

Como parte del informe, Los expertos de Digital Shadows dividieron a los delincuentes en varios grupos., señalando que puede haber graves intersecciones entre ellos.

- Principales actores: ciberdelincuentes que compran y venden exploits de día 0 a precios desde $1,000,000. Pueden estar patrocinados por gobiernos o empresarios exitosos..

- Proveedores habituales: Proveedores que venden vulnerabilidades no críticas, kits de explotación, y bases de datos de información (nombres y direcciones IP) de empresas con vulnerabilidades abiertas.

- Compradores habituales: Personas con habilidades técnicas que estén interesadas en comprar exploits., pero rara vez tienen los medios para realizar dicha compra. Suelen esperar a que bajen los precios..

- Promotores de código: Delincuentes que publican y anuncian sus exploits en GitHub.

- Actuaciones de demostración: Miembros del foro altamente especializados que discuten errores., participar en competiciones, y compartir algunos conocimientos sobre cómo funcionan los exploits.

- Novatos: Los usuarios menos capacitados que aprenden de los miembros más experimentados del foro.. A veces aplican los conocimientos adquiridos en la práctica y comparten información en otros foros para ganarse una reputación., o en el marco de “actividades sociales”.

- Noticiero: Miembros del foro que comparten artículos y noticias sobre vulnerabilidades descubiertas recientemente con otros artículos y noticias..

Déjame recordarte que yo también escribí eso. Los expertos publicaron una lista de las vulnerabilidades más atacadas en 2020-2021.