El cifrador REvil dejó de funcionar nuevamente – todas las operaciones fueron detenidas, como una persona desconocida hackeó el sitio web del grupo, a través del cual los piratas informáticos aceptaron pagos de las víctimas y «filtrado» datos robados de empresas.

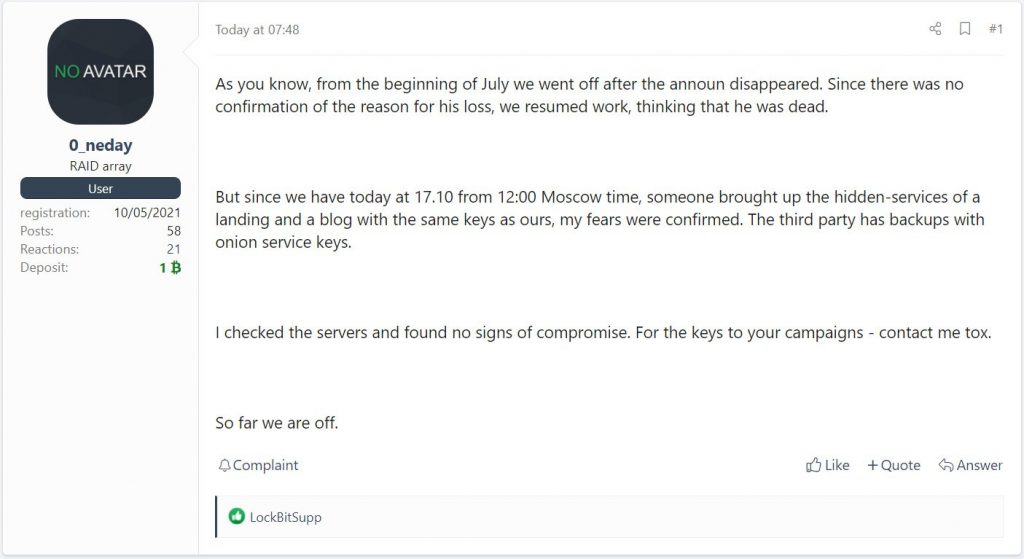

Computadora que suena informes que todos los sitios Tor del grupo han sido deshabilitados, y un representante de REvil publicó un mensaje en el foro de hackers XSS de que alguien se había apoderado de los dominios del atacante..

El especialista en Recorded Future, Dmitry Smilyanets, fue el primero en notar este mensaje.. Informó que una persona desconocida se había apoderado de dominios cebolla de piratas informáticos utilizando las mismas claves privadas que los sitios web de REvil.. como se ha dicho, la persona desconocida parecía tener acceso a las copias de seguridad de los sitios del grupo de hackers.

El hecho es que para iniciar un dominio cebolla, El usuario necesita generar un par de claves públicas y privadas., que se utiliza para inicializar el servicio. La clave privada debe estar protegida y solo disponible para administradores, ya que cualquiera que tenga acceso a él puede usarlo para ejecutar el mismo servicio cebolla en su propio servidor. Dado que el tercero pudo hacerse cargo de los dominios de REvil, esto significa que también tuvo acceso a las claves privadas del grupo..

Aunque en un principio los hackers no encontraron signos de comprometer los servidores, Aún así decidieron detener las operaciones.. Se pidió a los socios del grupo que se pusieran en contacto con los operadores de REvil a través de Tox para obtener claves de descifrado..

Esto se hace para que los socios puedan continuar la extorsión por su cuenta y proporcionar a las víctimas un decodificador si pagan el rescate..

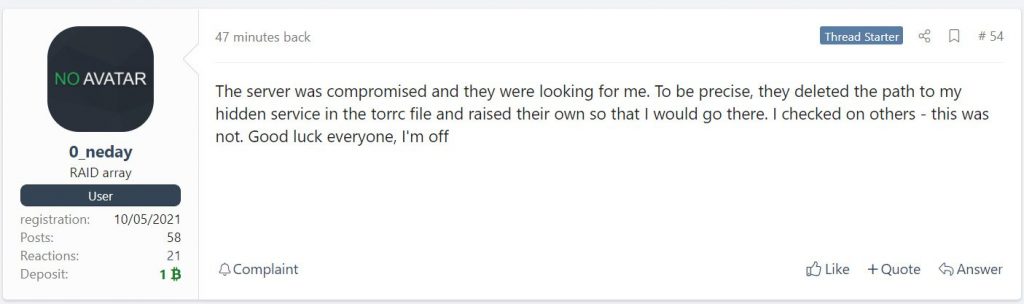

Más tarde, 0_neday informó que el servidor de agrupación había sido comprometido, y un atacante desconocido estaba apuntando a REvil.

Bleeping Computer señala que esta vez, Probablemente REvil haya dejado de funcionar por completo. El caso es que recientemente el ransomware ya ha «desapareció del radar» tras escandalosos ataques a clientes del conocido proveedor de soluciones MSP Cajero y JBS, El mayor proveedor mundial de carne vacuna y avícola., así como el segundo mayor productor de carne de cerdo.

Aunque REvil eventualmente regresó unos meses después, Algunos ciberdelincuentes y expertos en seguridad de la información creían que el FBI u otras agencias policiales habían obtenido acceso a los servidores del grupo y los habían controlado desde el reinicio.. Después de todo, mientras REvil estaba inactivo, Cajero obtenido de alguna manera una clave universal para descifrar a sus clientes’ datos.

Entonces, muchos creían que los agentes del orden rusos recibieron la clave de descifrado de los propios atacantes y se la entregaron al FBI como gesto de buena voluntad.. Pero parece que esto no es así.: El FBI dijo que no tienen evidencia de que en Rusia estén de alguna manera luchando contra los ciberintrusos..

Además, en el pasado, un miembro del grupo conocido como Unknown o UNKN ha publicado anuncios o las últimas noticias sobre las operaciones de REvil en foros de hackers. Después de reiniciar las operaciones del ransomware, el desapareció, y los propios hackers escribieron que Desconocido probablemente fue arrestado. Aún no se sabe con certeza qué pasó con él.; según los periodistas, El hack actual puede estar asociado con Unknown y sus intentos de recuperar el control..

También es importante que después del reinicio, La reputación de REvil sufrió, y los operadores de ransomware intentaron atraer nuevos socios por cualquier medio. Llegó al punto que ellos Ofrecido un aumento de comisión de hasta 90%, sólo para animar a otros atacantes a trabajar con ellos.