Los estafadores suelen piratear cuentas de correo electrónico enviar mensajes falsos desde una dirección confiable, hacer que los destinatarios caigan en sus trucos. Por ejemplo, para que envíen dinero, transmitir información personal, o haga clic en un enlace que instala malware, software espía, o un virus en tu dispositivo. El hackeo de correo electrónico también puede poner a tus compañeros de trabajo en riesgo., amigos, y familiares en riesgo de ser estafados. Descubra cómo las cuentas de correo electrónico pueden verse comprometidas y qué hacer si su correo electrónico está en manos de un estafador. Pero si ya te han estafado, Entonces consideremos si deberías hacer algo para protegerte o vengarte del atacante.. How to legally get spam email revenge?

Maneras en que un estafador puede explotar su dirección de correo electrónico

La forma más común para que los estafadores accedan a una dirección de correo electrónico es a través de una fuga de base de datos. Sin embargo, no infrecuentemente, el motivo del hackeo es malware en el dispositivo o el resultado de un ataque de phishing exitoso. En cualquier caso, Los estafadores pueden realizar varias acciones en su cuenta de correo electrónico una vez accedida.:

Pueden hacerse pasar por ti

Como se describe al principio., Los estafadores aprovechan esta vulnerabilidad pirateando cuentas de correo electrónico para contactar a los amigos y familiares de la víctima.. De este modo, el estafador puede engañar a los contactos de la víctima para que se identifiquen como la víctima. A partir de entonces, el estafador puede pedirles que hagan lo que quieran. Por ejemplo, pedirles a sus amigos que transfieran algo de dinero o enviarles un enlace a malware pero decir que es un video de un amigo haciendo algo vergonzoso.

Crackea tus otras cuentas

A veces los correos electrónicos mencionan su nombre de usuario para registrarse en otros servicios.. Un hacker puede usar esta información para obtener acceso a esa cuenta principalmente si usa la misma contraseña para su cuenta de correo electrónico para todo lo demás.. Sin embargo, un estafador puede solicitar un restablecimiento de contraseña desde el sitio web correcto incluso si no lo haces. Cuando el sitio web envía un correo electrónico de reinicio, el hacker puede seguir el enlace y cambiar la contraseña por la suya propia.

Crack de autenticación de dos factores basada en correo electrónico

El correo electrónico suele actuar como segundo factor en la autenticación de dos factores.. Así que, cuando su cuenta de correo electrónico está comprometida, un hacker puede superar cualquier medida 2FA basada en correo electrónico.

Recopilar información confidencial

Si un hacker obtiene acceso a una cuenta de correo electrónico del trabajo, puede tener consecuencias devastadoras para la empresa. Cualquier datos financieros sensibles, información de inicio de sesión de la empresa, o las contraseñas de bloqueo físico estarán disponibles para el estafador. Esta información les permite robar digital o físicamente el negocio.. Las cuentas personales también pueden contener información confidencial., como credenciales, que un estafador puede utilizar para realizar compras en su nombre.

Consejos para ayudar a proteger la cuenta de correo electrónico

No puedes saber cuándo un hacker podría atacar tu correo electrónico, pero puedes tomar medidas para reducir el riesgo de comprometer tu correo electrónico. Correos electrónicos de phishing y sitios web falsos que roban los datos de inicio de sesión de su aplicación de caché. Revisar la top 10 cash scam apps you should be aware of.

Nunca use las mismas contraseñas para su cuenta de correo electrónico y otros sitios en los que se registra. Supongamos que un intruso obtiene acceso a su contraseña de correo electrónico.. En ese caso, pueden acceder fácilmente a sus cuentas bancarias, tarjetas de crédito, o facturas médicas. Asegúrate de use unique passwords para cada uno de estos sitios de unión. Su contraseña debe contener letras, letras mayúsculas, números, y símbolos. Nunca uses tu fecha de nacimiento, DIRECCIÓN, Número de seguro social, o número de teléfono en su contraseña.

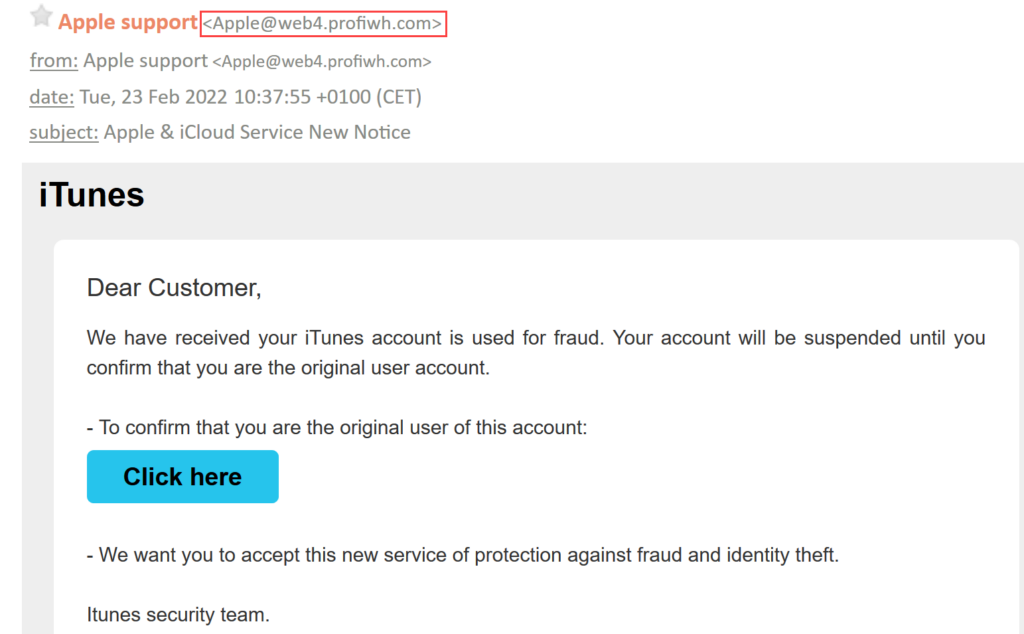

No haga clic en enlaces de correo electrónico, incluso si conoces al remitente. Estos enlaces fraudulentos suelen conducir a sitios web falsos que Parece que son operados por un banco. o proveedor de tarjeta de crédito. Sin embargo, Son creados por estafadores para robarle su información personal..

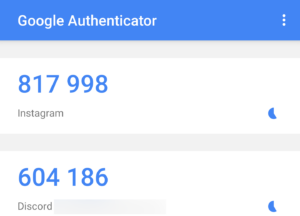

Utilice la autenticación de dos factores. De esa manera, primero debe iniciar sesión con su nombre de usuario y contraseña y luego esperar a que código que aparecerá en tu smartphone. Esto agrega un control adicional para iniciar sesión en su cuenta y proporciona una capa de protección adicional..

Señales de que tu correo electrónico ha sido pirateado por un estafador

Si tu correo electrónico ha sido hackeado, lo descubrirás pronto. Probable, Los amigos y colegas que hayan recibido un correo electrónico sospechoso suyo empezarán a escribirle y a llamarle.. Es posible que verifiquen si envió el correo electrónico., pero la mayoría de las veces, su primera frase será, «Fuiste hackeado”. Sin embargo, puede detectar signos de una cuenta de correo electrónico pirateada antes de recibir una notificación. Estos son los principales indicadores de que su cuenta de correo electrónico ha sido pirateada:

- No puedes iniciar sesión en tu cuenta de correo electrónico.. Cuando intentas iniciar sesión, Aparece un mensaje que indica que su nombre de usuario o contraseña es incorrecto.. En este caso, Es posible que el estafador haya cambiado su contraseña de correo electrónico., que es una de las primeras cosas que hacen los ciberdelincuentes después de obtener el control de la cuenta de correo electrónico de una víctima.

- Tu carpeta de mensajes enviados se ve extraña. Por ejemplo, puede contener mensajes fraudulentos que no escribiste. O por el contrario, la carpeta puede estar vacía, aunque no sueles borrar los mensajes enviados.

- Su cuenta de correo electrónico puede actuar como puerta de entrada a otras cuentas. Por ejemplo, supongamos que su última publicación o tweet de Instagram promociona algún producto que nunca ha usado. Así que, un estafador podría acceder a sus cuentas de correo electrónico y redes sociales.

- El registro de su dirección IP parece sospechoso. Si navegas principalmente por Internet desde casa o el trabajo, sus registros de dirección IP tendrán prácticamente los mismos números repetidos. Sin embargo, supongamos que su registro de direcciones IP muestra muchas direcciones IP diferentes. Entonces, podría significar que un estafador está iniciando sesión en su cuenta de correo electrónico desde otra ubicación.

Qué hacer si tu correo electrónico fue pirateado por un estafador?

Si crees que fuiste hackeado, es necesario tomar medidas para minimizar el daño. No basta con cambiar tu contraseña. Y debes asegurarte de que el hacker no haya configurado tu cuenta para permitirle regresar o continuar enviando spam después de haber sido bloqueado.. Aquí tienes algunos consejos para recuperar el acceso a tu correo electrónico y evitar que te vuelvan a hackear:

Cambia tus credenciales

Si el hacker cambia tu contraseña y no puedes recuperarla con tu número de teléfono, deberás comunicarte con el equipo de soporte por correo electrónico para obtener ayuda.. Es posible que tengas que proporcionar información para confirmar tu identidad y recuperar el control de tu correo electrónico.. Si todavía tienes acceso a tu cuenta, hacer estos cambios inmediatamente:

- cambia tu contraseña. Idealmente, una contraseña segura debe contener al menos 12 caracteres, incluyendo números, simbolos, y una combinación de letras mayúsculas y minúsculas. También, Utilice contraseñas únicas y seguras para cada cuenta.. Los administradores de contraseñas pueden ayudarlo a crear y almacenar contraseñas complejas de manera rápida y segura y realizar un seguimiento de sus credenciales..

- Incluir verificación de dos factores. Esta medida de seguridad, también conocida como autenticación multifactor, siempre debe estar habilitado de forma predeterminada. Generalmente requiere que ingreses un código temporal que llega a tu teléfono celular para iniciar sesión en tu cuenta..

Alerta a tus contactos

Informe a sus amigos y colegas de su lista de correo electrónico que ha sido pirateado. Adviértales que eliminen mensajes sospechosos de su cuenta y no abran aplicaciones, haga clic en los enlaces, compartir información de tarjeta de crédito, o transferir dinero.

Busque signos de mal funcionamiento

Los piratas informáticos pueden realizar algunos cambios para obtener acceso a su cuenta o continuar con la estafa incluso después de que recupere el control de su cuenta.. para prevenirlo, debes seguir los siguientes pasos:

- Comprueba tu configuración. Asegúrese de que su firma no contenga enlaces desconocidos y que sus correos electrónicos no se reenvíen automáticamente a otra persona.. Y obtenga consejos de su proveedor de servicios de correo electrónico sobre otras formas de mejorar la seguridad de su cuenta..

- Escanea tu dispositivo en busca de malware. Cuidado con las ventanas emergentes extrañas, problemas de desempeño, problemas de apagado o reinicio, y aplicaciones desconocidas en su dispositivo.

Protégete para el futuro

Finalmente, Puedes seguir unos sencillos pasos para reducir la probabilidad de que tu correo electrónico vuelva a ser pirateado en el futuro.. Esto es lo que debes hacer.

- Mantén tu sistema actualizado. Asegúrese de estar utilizando las últimas versiones del sistema operativo y del software.. Contienen parches que corrigen vulnerabilidades de seguridad que los piratas informáticos pueden aprovechar. También puede desinstalar aplicaciones no utilizadas y aplicaciones que los desarrolladores ya no admiten..

- Utilice software de seguridad. Instalar software de seguridad antivirus confiable. Si ya tienes software de seguridad, asegúrese de que esté instalada la última versión y ejecútela para buscar malware, software espía, y virus.

Ahora sabes qué hacer cuando tu correo electrónico es pirateado. Esto le permitirá recuperar su cuenta más rápido.