En un desarrollo reciente, los Estados Unidos. Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) ha generado alarmas sobre una falla de alta gravedad activamente explotada en el Protocolo de Ubicación del Servicio (SLP). Designado como CVE-2023-29552, la vulnerabilidad representa una amenaza significativa, permitir a los atacantes ejecutar denegación de servicio (Del) ataques con un factor de amplificación sustancial. Esta revelación sigue a la revelación de la falla por parte de las entidades de ciberseguridad Bitsight y Curesec a principios de abril..

Descripción general de la vulnerabilidad

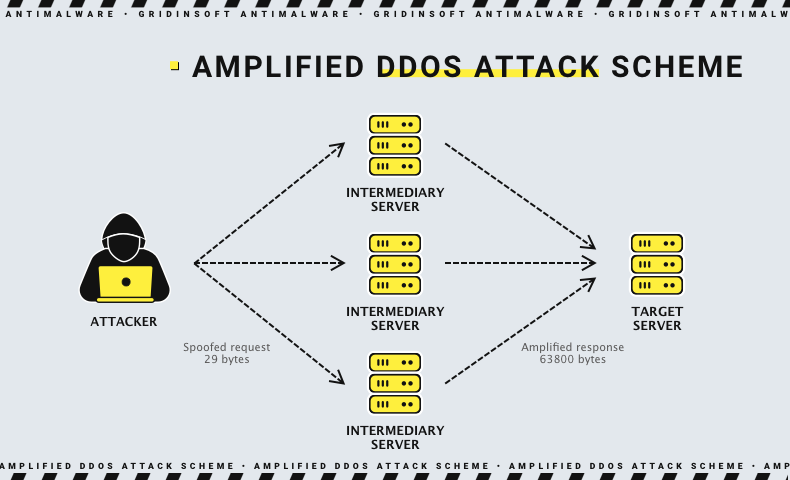

Seguimiento con una puntuación CVSS de 7.5, el la vulnerabilidad en cuestión expone una debilidad DoS dentro del Protocolo de Ubicación del Servicio. La falla permite a atacantes remotos no autenticados registrar servicios y utilizar tráfico UDP falsificado a orquestar un ataque DoS con un notable factor de amplificación. SLP es un protocolo que facilita la comunicación y el descubrimiento entre sistemas en una red de área local. (LAN). Se convierte en una vía potencial para que los actores maliciosos la exploten..

Y mientras antes esta amenaza era principalmente un tigre de papel, estos días No se trata sólo de posibilidades teóricas.. Hay verdaderos ciberdelincuentes que utilizan CVE-2023-29552. Y cuanto menos tiempo les des para descubrir que estás usando un vulnerable SLP version – menor es la posibilidad de que sea utilizado con fines maliciosos.

La naturaleza del ataque de amplificación DoS que aprovecha CVE-2023-29552 es relativamente sencillo pero potente. En lugar de atacar de frente y bombardear un servidor de destino con solicitudes, el Los ciberdelincuentes toman una ruta más astuta. Envían pequeñas solicitudes a un servidor intermediario, pero aquí está el giro: estas solicitudes son como hechizos mágicos, hacer que el servidor intermediario envíe respuestas mucho más grandes. Y el movimiento clave aquí es falsificar la fuente de la solicitud., haciendo que parezca que proviene de la IP del objetivo. Ahora, aquí es donde se vuelve salvaje. gracias a este truco, Estos malos actores pueden inundar de tráfico incluso los objetivos más vigilados..

Medidas de atenuación

En respuesta a las explotaciones de esta vulnerabilidad en el mundo real, Las agencias federales tienen el mandato de implementar mitigaciones con prontitud.. CISA ha fijado como fecha límite noviembre 29, 2023, para que las agencias federales aseguren sus redes aplicando las medidas necesarias. Las mitigaciones recomendadas incluyen deshabilitar el servicio SLP en sistemas operativos en entornos de red no confiables.

Desgraciadamente, No existe una solución dedicada destinada a detener la explotación sin sacrificar ninguna funcionalidad.. Sin embargo, ahí está el capacidad de hacer la explotación mucho más duro, si no del todo imposible, con el uso de software de seguridad moderno.

- EDR/XDR

Pensar en EDR como su guardián vigilante, vigilar atentamente las actividades de los terminales. Es la primera línea de defensa., responder rápidamente a cualquier comportamiento sospechoso para frustrar posibles amenazas de ransomware. XDR amplía su vigilancia llegar más allá de los puntos finales. Es como tener un superhéroe con sentidos mejorados., cubriendo un espectro más amplio de capacidades de detección y respuesta contra las amenazas cibernéticas en evolución. - SIEM/SOAR

SIEM agrega y organiza la seguridad registros de eventos, brindándole una descripción general completa de su panorama de ciberseguridad. Es el centro estratégico para la toma de decisiones informadas.. SOAR interviene para automatizar las respuestas a incidentes, Garantizar acciones rápidas y precisas frente a amenazas emergentes.. Es el compañero que agiliza tus mecanismos de defensa.. - Haga una copia de seguridad de sus datos y almacene esas copias de seguridad fuera de línea o en una red separada para mayor protección. Las copias de seguridad son el ataques de ransomware’ kriptonita, ya que no pueden hacer nada si recuperas todo.

- Mantenerse informado leyendo las noticias y estudiar material actual sobre ciberseguridad y temas relacionados es primordial en el panorama digital dinámico e interconectado actual.. Leer noticias y estudiar material de actualidad sobre ciberseguridad no es sólo un hábito. Es un enfoque proactivo para mantenerse a la vanguardia en el mundo en constante evolución de la seguridad digital.