Trojan:Win32/Mamson.A!ac es un tipo de malware diseñado para recopilar datos del sistema que infecta. A veces, familias conocidas de software espía obtienen esta detección. El malware normalmente se distribuye disfrazado de utilidades útiles que se descargan de fuentes no confiables..

Trojan:Win32/Mamson.A!ac Descripción general

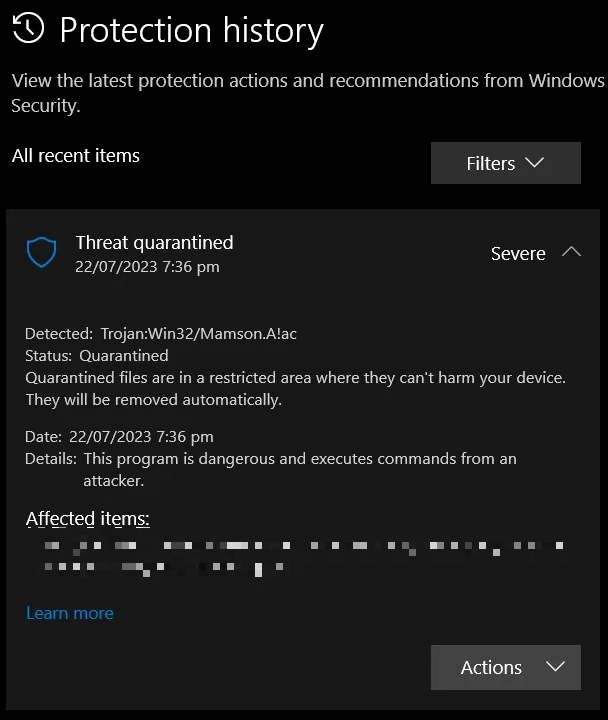

Trojan:Win32/Mamson.A!ac es una detección de Microsoft Defender que marca malware ladrón de información. Este tipo de programa malicioso tiene como objetivo recopilar datos del sistema infectado.. Generalmente, recopila credenciales de inicio de sesión de los archivos del navegador, galletas, historial del navegador, y otra información sobre la actividad de Internet de la víctima. En algunos casos, muestras de RedLine Stealer aparecer bajo esta detección. Aún, el efecto es exactamente el mismo.

El troyano Mamson a menudo se propaga bajo la apariencia de útiles utilidades descargadas from shady websites, incluyendo Estos lugares tienen condiciones ideales para la distribución de malware, como requiere la mayoría del software pirateado desactivación obligatoria del software antivirus durante la instalación. En algunos casos, puede ocultarse en el instalador.

Análisis técnico

analicemos Trojan:Win32/Mamson.A!ac derribando una de sus muestras. Dado que esta detección es genérica, Podría haber variaciones bastante salvajes en ciertas áreas., pero la funcionalidad "convencional" sigue siendo la misma.

Una vez que Mamson ingresa al sistema, comprueba el entorno virtual, depuración, o zona de pruebas. Para esto, Comprueba los siguientes valores en el registro.:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft/Windows NT\CurrentVersion\LanguagePack\DataStore_V1.0

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\Display

Estas claves mantienen información sobre la versión del sistema operativo., paquetes de idiomas, y configuración de pantalla. Estos datos son útiles tanto para tomar huellas dactilares como para determinar si el entorno tiene algo sintético..

Escalada de privilegios

Después de los primeros pasos, el malware aumenta los privilegios, lo que le da un punto de apoyo en el sistema. Para empezar, manipula el sistema de Informe de errores de Windows para legitimarse.

%windir%\system32\wbem\wmiprvse.exe

%windir%\System32\svchost.exe -k WerSvcGroup

%windir%\system32\WerFault.exe -u -p 2660 -s 684

Más, crea su propio servicio, ejecutando un comando al Administrador de control de servicios. Esto hace que Mamson sea mucho más difícil de eliminar manualmente., ya que los servicios protegen sus archivos subyacentes. Intentar eliminarlo de todos modos después de tal truco probablemente resultará en BSOD, a menos que se utilice el software antimalware.

C:\Windows\system32\sc.exe start w32time task_started

Evasión de defensa

Para evitar la detección, Mamson viene empaquetado (cifrado) forma que le permite evitar la detección estática. Para legitimarse, el malware juega con las claves de registro de Identity Client Runtime Library (IdentidadCRL). Algunos de los valores también se utilizan para mantener las configuraciones de malware..

HKEY_CURRENT_USER\Software\Microsoft\IdentityCRL\Immersive\production\Property\001880060ADF5C62

HKEY_CURRENT_USER\Software\Microsoft\IdentityCRL\Immersive\production\Property\00188006102E98CE

Para cubrir las huellas, este malware también manipula los registros del sistema de informe de errores de Windows. Edita líneas de los registros que contienen la información sobre las interacciones de WerFault que mencioné anteriormente..

C:\ProgramData\Microsoft\Windows\WER\ReportArchive\AppCrash_executable.exe_515752de8867334bf1b5dff986a385cbabdecb_6ccb0f67_0f5f9b13

C:\ProgramData\Microsoft\Windows\WER\ReportArchive\AppCrash_executable.exe_515752de8867334bf1b5dff986a385cbabdecb_6ccb0f67_0f5f9b13\Report.wer

C:\ProgramData\Microsoft\Windows\WER\Temp\WER1FF4.tmp.dmp

Recopilación de datos

Como he dicho, El virus Mamson es un ladrón de información, por lo que su objetivo principal es recopilar información confidencial. Al terminar los preparativos, el malware comienza creando una carpeta en C:\Usuarios

C:\Windows\ServiceProfiles\LocalService\AppData\Roaming\Microsoft\Crypto\Keys\de7cf8a7901d2ad13e5c67c29e5d1662_cbbb49d6-b7ff-44ca-aba5-8a5e250d4d42

C:\Windows\System32\Microsoft\Protect\S-1-5-18\User\c74ecc55-989d-484d-a8fe-47bdfda57159

C:\Windows/System32\spp/store\2.0\cache\cache.dat.

Además, Accesos mamson aplicaciones y billeteras de criptomonedas para cosechar credenciales. No tenía una billetera criptográfica de repuesto para sacrificarla durante la prueba., entonces no había registros correspondientes. Una vez completada la recopilación de datos, el malware lo envía a uno de los servidores de comando. Sus direcciones IP están integradas en la muestra de malware.:

23.216.147.76:443

23.216.147.64:443

104.86.182.8:443

Como remover Trojan:Win32/Mamson.A!ac?

Para eliminar Trojan:Win32/Mamson.A!ac necesitará un escaneo con GridinSoft Anti-Malware. Dado que el malware se dirige principalmente a Windows’ defensas incorporadas, pueden estar deshabilitados o no funcionar correctamente. Con GridinSoft Antimalware, Estarás seguro de que el malware ha desaparecido por completo.. Ejecute un análisis completo para comprobar todo el sistema y eliminar incluso las amenazas más encubiertas.