Trojan:Win32/Vigorf.A es una detección genérica de Microsoft Defender. Esta detección comúnmente identifica un cargador de malware en ejecución que puede causar un daño significativo al sistema.. En este artículo, Descubramos qué tan peligroso es Vigorf.A y cómo deshacernos de él..

¿Qué es el Trojan?:Win32/Vigorf.A?

Trojan:Win32/Vigorf.A es el nombre de detección que Atributos de Microsoft Defender al malware dropper/loader. Este nombre de detección genérico hace referencia a toda una gama de programas maliciosos., en lugar de una familia específica. El El objetivo de Vigorf.A es desautorizar el acceso al sistema., y mayor distribución de malware. Como ha demostrado mi análisis detallado, Trojan:Win32/Vigorf.A utiliza varios métodos para evitar los programas antivirus y la protección del sistema operativo.

Generalmente, este malware descarga o instala otros programas maliciosos en la computadora. Elimina sus archivos y modifica la configuración del sistema y otros archivos de configuración para ganar persistencia.. Además, se conecta a servidores remotos para enviar información recopilada y descargar programas maliciosos adicionales.

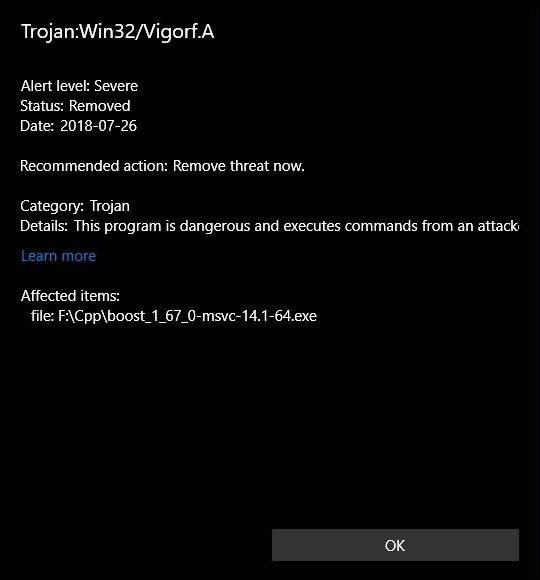

Es Trojan:Win32/Vigorf.A Falso Positivo?

Falsos positivos con el nombre Vigorf.A no es algo común. Sólo hay unos pocos casos discutidos en línea., y todos ellos son relacionado con el software que roza lo malicioso.

El caso más común aquí son los modificadores o parches del juego.. tales herramientas modificar la memoria del juego o archivos para desbloquear funciones y pueden ser identificado erróneamente como troyano:Win32/Vigorf.A debido a su capacidad para invadir la memoria de otros programas. Herramientas y scripts similares utilizados por desarrolladores de software puede ser identificado erróneamente como malicioso. Si bien es potencialmente seguro y legítimo, es importante tratar dicho software con cuidado.

Análisis del troyano Vigorf.A

Estudiando el comportamiento de Trojan:Win32/Vigorf. Una muestra de un sistema infectado me mostró lo elaboradas que pueden ser estas amenazas.. El troyano no sólo collect personal user data, pero también modifica la configuración del sistema, creando vulnerabilidades adicionales y abriendo la puerta a otro malware.

Métodos de distribución

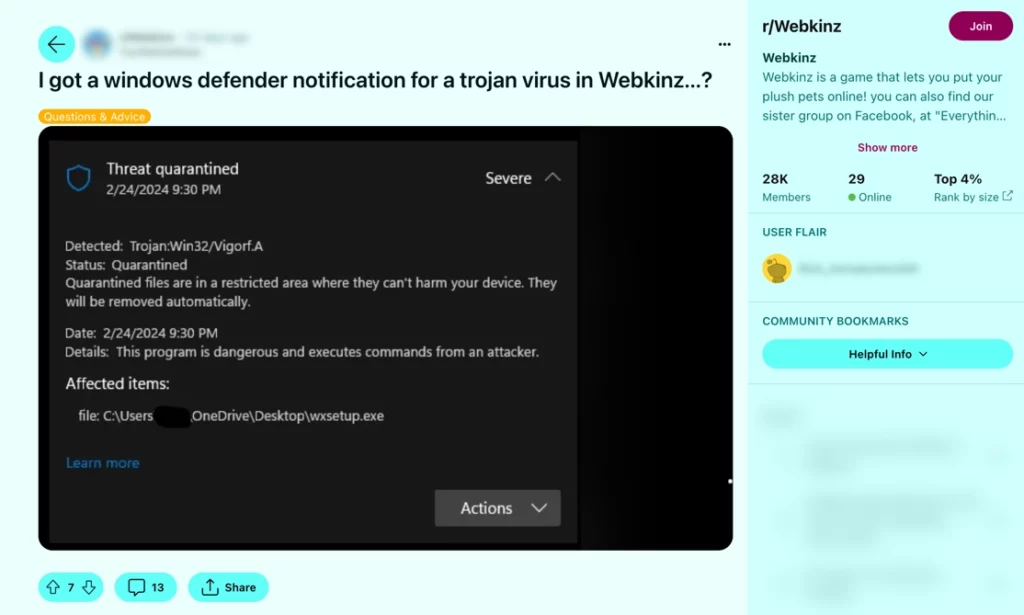

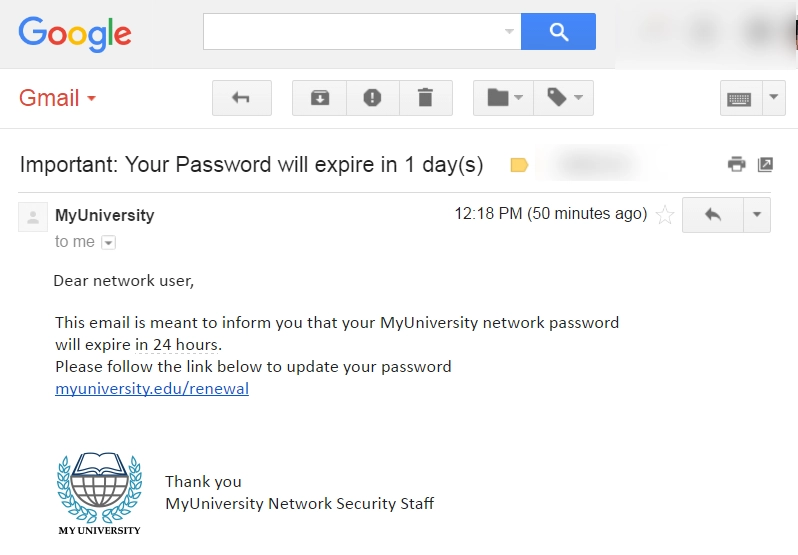

Trojan:Win32/Vigorf.A es a menudo propagarse a través de correo electrónico no deseado campañas que contienen archivos adjuntos o enlaces maliciosos. Una vez que el usuario abre el archivo adjunto o hace clic en el enlace, el El troyano está instalado en su computadora., ya sea directamente o a través del script de carga. A pesar de que se utiliza desde hace años para la propagación de malware, El spam en el correo electrónico sigue siendo una opción de difusión particularmente potente y efectiva..

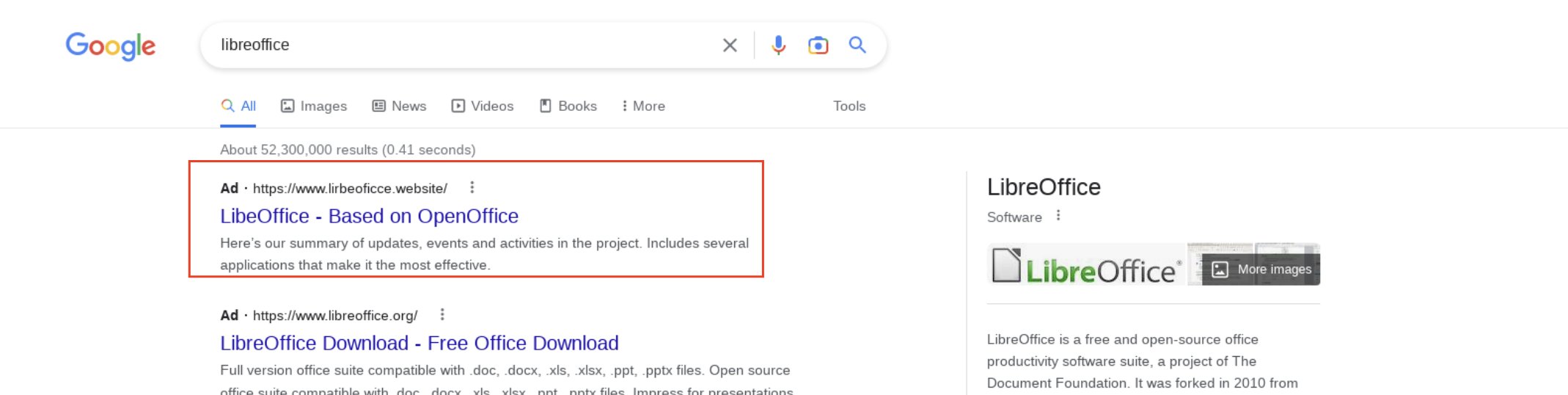

Malvertising is another tricky method que se ha utilizado para difundir troyanos:Win32/Vigorf.A hasta donde llega mi investigación. Este malware explota las redes publicitarias para mostrar anuncios maliciosos en los resultados del motor de búsqueda. Estos anuncios redirigen a los usuarios a duplicados maliciosos de sitios conocidos o descargan directamente malware en sus dispositivos..

Además, Vigorf.A suele estar oculto en paquetes que contenga software ilegal o pirateado. Cuando descargo e instalo dichos programas, El troyano también está instalado en mi computadora.. A menudo, este tipo de software se ofrece de forma gratuita., lo que lo hace atractivo, pero acaba costando más por el daño que causa el troyano.

Lanzamiento, Ganar persistencia y recopilación de datos

Después del lanzamiento en el sistema., Trojan:Win32/Vigorf.A se agrega a la ejecución automática aprovechando la carpeta Inicio. Esto le permite iniciarse automáticamente cada vez que se inicia el sistema.. En mi caso, Encontré un acceso directo extraño adxjcv4.lnk, que resultó estar asociado con el troyano.

APPDATA%\microsoft\windows\start menu\programs\startup\_adxjcv4_.lnk

Alternativamente, Vigorf.A podrá utilizar el DLL hijacking technique. Esto sucede particularmente a menudo cuando llega el malware con el cargador, que descomprime la muestra y maneja el lanzamiento. La forma de ejecutar el malware no es nada inusual: un comando de PowerShell que ejecuta la DLL de malware a través de la llamada a rundll32.exe.

rundll32.exe %windir%\system32\advpack.dll

Después del lanzamiento, El malware comprueba la ubicación del sistema. por su dirección IP y pasa a recopilar los datos del sistema. Esto le da a Vigorf.A la capacidad de distinguir ese sistema en particular de otros.. Esto también se puede utilizar para ataques más específicos o para conseguir un conjunto de víctimas bastante agotador.’ información del sistema para analizar. El malware comprueba especialmente los valores de las siguientes claves para obtener información sobre los programas presentes en la PC:

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\{CEBFF5CD-ACE2-4F4F-9178-9926F41749EA} and \=\Count

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\{F4E57C4B-2036-45F0-A9AB-443BCFE33D9F} and \=\Count

Comprobando las siguientes claves, Trojan:Win32/Vigorf.A aprende sobre el dispositivos y redes a las que se conecta la computadora y puede identificar los puntos más vulnerables para futuros ataques. Esta información ayuda a los maestros del malware a implementar malware de una manera más relevante., y obtener beneficios extra de los sistemas relacionados con una red.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\NetworkList\Nla\Cache and \=\Intranet

HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\AutoDetect

Comunicaciones C2 y entrega de malware

Después de recopilar todos estos datos, Vigorf cifra y lo envía al servidor de comando usando la solicitud HTTP POST. La lista de Los servidores de comando estaban predefinidos. por las muestras con las que he trabajado, pero esto puede diferir en otros casos. Servidor, a su vez, responde con una masa de datos que indica al malware que realice acciones adicionales. Obviamente para malware cuentagotas, La entrega de carga útil es una de las instrucciones más probables puede conseguir.

Para instruir al dropper para la entrega de malware, C2 envía las URL a las que Vigorf debe conectarse y descargarlo de. Envía comandos HTTP GET a las siguientes URL:

http[:]//185.117.75.198/fiscal/1

http[:]//194.163.43.166/08/st/m.zip

Los archivos descargados de estas direcciones fueron disfrazados de documentos ordinarios o archivos incompletos, haciéndolos difícil de detectar y analizar. Una vez que Vigorf termine de descargar el malware, Utiliza utilidades del sistema como wuapp.exe para iniciarlo..

"C:\Windows\System32\wuapp.exe" -c "C:\ProgramData\sHrhJDaCBu\cfg"

Cómo eliminar troyano:Win32/Vigorf.A?

Para eliminar troyano:Win32/Vigorf.A, recomiendo usar GridinSoft Anti-Malware. Detectará y eliminará Vigorf.A, así como encontrar otros programas maliciosos descargados por él. Este Anti-Malware también puede trabajar con windows defender para crear una línea de defensa adicional.

Es importante ejecute un análisis completo y elimine todas las amenazas detectadas. También recomendaría mantener el sistema y todos los programas actualizados a las últimas versiones para eliminar las vulnerabilidades que el malware puede explotar..